Udforskning af delegerede e-mailtilladelser i Azure Active Directory med Razorpages

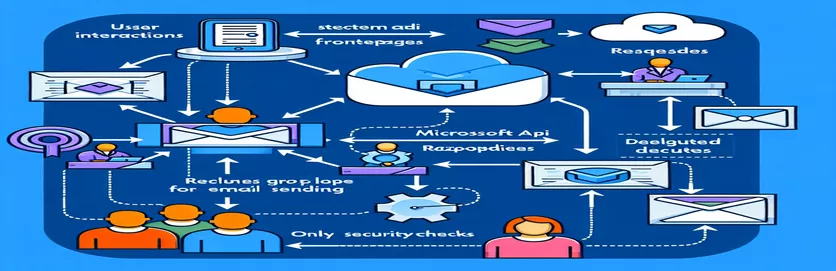

Integrering af e-mail-funktionalitet i Razorpages-applikationer, især dem, der udnytter Microsoft Graph API, er blevet et centralt aspekt af moderne webudvikling. Denne proces involverer opsætning af en robust ramme, der giver mulighed for at sende e-mails direkte fra applikationen, hvilket forbedrer både brugerengagement og applikationsnytte. Integrationens kompleksitet øges, når den involverer delegerede tilladelser i Azure Active Directory (AD), hvilket kræver en nuanceret forståelse af godkendelses- og autorisationsflows. Denne nødvendighed stammer fra behovet for sikkert at sende e-mails på vegne af brugeren, et almindeligt krav for virksomhedsapplikationer for at opretholde en problemfri brugeroplevelse.

Udviklere støder dog ofte på udfordringer med at konfigurere disse delegerede tilladelser korrekt, især i scenarier, hvor applikationstilladelser er begrænsede, og applikationen skal handle på vegne af brugeren. Dette scenarie er yderligere kompliceret, når du bruger brugerdefinerede token-udbydere til godkendelse mod Microsoft Graph API, hvilket kræver præcise konfigurationer for at undgå almindelige faldgruber, såsom adgang nægtet fejl. Denne introduktion dykker ned i disse udfordringer med det formål at give en klar vej gennem forviklingerne ved opsætning af e-mail-funktionaliteter i Razorpages-applikationer, hvilket sikrer en sikker og effektiv brugeroplevelse.

| Kommando | Beskrivelse |

|---|---|

| GraphServiceClient | Repræsenterer klienten til at interagere med Microsoft Graph API. |

| SendMail | Metode, der bruges til at sende en e-mail via Microsoft Graph API. |

| Message | Definerer strukturen af e-mail-meddelelsen, inklusive emne, brødtekst og modtagere. |

| ItemBody | Repræsenterer indholdet af meddelelsesteksten med indholdstype (f.eks. tekst, HTML). |

| Recipient | Angiver modtageren af e-mailen. |

| EmailAddress | Definerer e-mail-adressen på en modtager. |

| ConfidentialClientApplicationBuilder | Opbygger den fortrolige klientapplikation, der bruges til at erhverve tokens. |

| AcquireTokenForClient | Får et sikkerhedstoken fra den myndighed, der er konfigureret i appen, beregnet til applikationsadgang uden en bruger. |

| IAuthenticationProvider | Interface til at give godkendelsesfunktioner. |

| Request | Udfører den konstruerede Microsoft Graph API-anmodning. |

| PostAsync | Sender asynkront anmodningen til Microsoft Graph API. |

Dyk dybt ned i e-mailautomatisering med Razorpages og Microsoft Graph API

De tidligere leverede scripts er designet til at lette en afgørende funktionalitet i moderne webapplikationer: evnen til at sende e-mails direkte fra applikationens backend, ved at udnytte Microsoft Graph API til brugere, der er godkendt via Azure Active Directory (AD). Det første script introducerer en EmailService-klasse, der indkapsler den logik, der er nødvendig for at sende en e-mail ved hjælp af Microsoft Graph API. Denne klasse bruger et GraphServiceClient-objekt, initialiseret med de nødvendige godkendelsesoplysninger, til at interagere med Graph API. Den kritiske komponent i dette script er SendEmailAsync-metoden, som konstruerer en besked ved hjælp af modtagerens adresse, emne og kropsindhold. Denne meddelelse sendes derefter på vegne af applikationens bruger, hvilket kræver delegerede tilladelser til at gøre det. Denne proces demonstrerer en direkte anvendelse af, hvordan applikationer programmæssigt kan administrere og sende e-mails, hvilket er særligt nyttigt i scenarier, hvor der kræves automatiserede e-mailmeddelelser, såsom ordrebekræftelser eller nulstilling af adgangskode.

Det andet script fokuserer på den godkendelsesmekanisme, der kræves for at opnå de nødvendige tilladelser til at sende e-mails gennem Graph API. CustomTokenCredentialAuthProvider-klassen implementerer IAuthenticationProvider-grænsefladen og giver en metode til at erhverve et adgangstoken fra Azure AD. Dette token er afgørende for godkendelse af anmodninger til Microsoft Graph API, der indkapsler kompleksiteten af OAuth 2.0-klientens legitimationsoplysninger. Ved at erhverve et token for Graph API's standardomfang, kan applikationen godkende sine anmodninger om at sende e-mails på vegne af en bruger. Dette script fremhæver forviklingerne ved at administrere godkendelse og tilladelser i applikationer, der interagerer med Microsoft Graph API, og understreger vigtigheden af at konfigurere Azure AD korrekt og sikre, at applikationen har fået de relevante delegerede tilladelser. Disse scripts illustrerer tilsammen en omfattende tilgang til integration af e-mail-funktionalitet i Razorpages-applikationer, og viser blandingen af autentificering, API-interaktion og praktisk nytte til at automatisere e-mail-kommunikation gennem Microsoft Graph API.

Facilitering af e-mail-afsendelse i Razorpages med Microsoft Graph API

C# Razorpages og Microsoft Graph API-integration

public class EmailService{private GraphServiceClient _graphClient;public EmailService(GraphServiceClient graphClient){_graphClient = graphClient;}public async Task SendEmailAsync(string subject, string content, string toEmail){var message = new Message{Subject = subject,Body = new ItemBody { Content = content, ContentType = BodyType.Text },ToRecipients = new List<Recipient> { new Recipient { EmailAddress = new EmailAddress { Address = toEmail } } }};await _graphClient.Users["user@domain.com"].SendMail(message, false).Request().PostAsync();}}

Authentication Flow Adjustment for Microsoft Graph API i en Razorpages-app

Brug af C# til Azure AD-godkendelse

public class CustomTokenCredentialAuthProvider : IAuthenticationProvider{private IConfidentialClientApplication _app;public CustomTokenCredentialAuthProvider(string tenantId, string clientId, string clientSecret){_app = ConfidentialClientApplicationBuilder.Create(clientId).WithClientSecret(clientSecret).WithAuthority(new Uri($"https://login.microsoftonline.com/{tenantId}/")).Build();}public async Task<string> GetAccessTokenAsync(){var result = await _app.AcquireTokenForClient(new[] { "https://graph.microsoft.com/.default" }).ExecuteAsync();return result.AccessToken;}}

Avanceret integration af e-mail-funktionalitet i webapplikationer

Dykker man dybere ned i kompleksiteten ved at integrere e-mail-funktionaliteter i webapplikationer, især dem, der bruger Microsoft Graph API, afslører et landskab, hvor udviklerekspertise inden for godkendelse, tilladelser og API-interaktion spiller en central rolle. Betydningen af at forstå modellen med delegerede tilladelser kan ikke overvurderes, da den udgør rygraden i sikker adgang til ressourcer på vegne af en bruger. Denne model sikrer, at applikationer ikke direkte håndterer brugerlegitimationsoplysninger, i stedet for at stole på tokens givet af godkendelsesudbyderen, i dette tilfælde Azure Active Directory (AD). Den indviklede dans mellem at erhverve et token, sikre, at det har de korrekte tilladelser og at bruge det til at udføre handlinger som at sende e-mails, fremhæver behovet for et solidt greb om OAuth 2.0 og OpenID Connect-protokoller samt de specifikke krav til Microsoft Graph API.

Desuden bliver integrationsscenariet mere nuanceret, når man overvejer implementeringsmiljøet og brugergodkendelsesmetoden, såsom når brugere er logget på via en Duende Identity Server. Dette tilføjer endnu et lag af kompleksitet, hvilket kræver, at applikationen navigerer korrekt mellem forskellige godkendelsesservere og samtidig opretholder en problemfri brugeroplevelse. Korrekt konfiguration af Azure AD-appregistreringerne, forståelse af omfanget og samtykkerammerne og håndtering af tokenanskaffelse og opdatering er afgørende trin for at sikre, at e-mailfunktionaliteten fungerer efter hensigten. Rejsen gennem opsætning af disse konfigurationer uddyber ikke kun ens forståelse af websikkerhedsprincipper, men forbedrer også applikationens robusthed og brugertillid.

Ofte stillede spørgsmål om e-mailintegration i webudvikling

- Spørgsmål: Hvad bruges Microsoft Graph API til i webapplikationer?

- Svar: Det bruges til at interagere med forskellige Microsoft Cloud-tjenester som Outlook, OneDrive og Azure AD, hvilket giver applikationer adgang til data og udfører handlinger som at sende e-mails, administrere filer og mere.

- Spørgsmål: Hvorfor er delegerede tilladelser vigtige for e-mail-funktionalitet?

- Svar: Delegerede tilladelser giver et program mulighed for at handle på vegne af en bruger, hvilket gør det muligt for det at sende e-mails eller få adgang til data uden at kompromittere brugerens legitimationsoplysninger, og dermed opretholde sikkerheden.

- Spørgsmål: Hvordan letter OAuth 2.0 sikker API-adgang?

- Svar: OAuth 2.0 giver et flow for applikationer til at erhverve adgangstokens, som derefter bruges til at godkende anmodninger til API'et, hvilket sikrer, at adgang kun gives til autoriserede enheder.

- Spørgsmål: Kan du bruge Microsoft Graph API til at sende e-mails uden brugerinteraktion?

- Svar: Ja, ved at bruge applikationstilladelser med administratorsamtykke kan en applikation sende e-mails uden direkte brugerinteraktion, selvom dette generelt er begrænset til specifikke scenarier.

- Spørgsmål: Hvordan håndterer du tokenudløb i Microsoft Graph API-integrationer?

- Svar: Implementer token-opdateringslogik i din applikation ved at bruge det opdateringstoken, der blev opnået under den indledende godkendelsesproces, til at erhverve nye adgangstokens, når det er nødvendigt.

Indkapsling af rejsen for e-mailautomatisering og -sikkerhed

En vellykket integration af e-mail-funktionaliteter i Razorpages-applikationer ved hjælp af Microsoft Graph API præsenterer en mangefacetteret udfordring, der strækker sig ud over blot kodning til at inkludere sikkerhed, godkendelse og administration af tilladelser. Rejsen involverer at navigere i kompleksiteten af Azure AD, forstå OAuth 2.0-protokollen og konfigurere delegerede tilladelser nøjagtigt. Sådanne opgaver kræver et solidt greb om både de tekniske og sikkerhedsmæssige aspekter for at beskytte brugerdata og opretholde en problemfri brugeroplevelse. Den detaljerede udforskning gennem opsætning af e-mail-afsendelsesfunktioner, håndtering af almindelige fejl som adgangsnægtelse og tilpasning til bedste praksis for sikker app-udvikling giver uvurderlig indsigt. Det understreger vigtigheden af en omhyggelig tilgang til konfiguration og styring af tilladelser, nødvendigheden af robuste autentificeringsmekanismer og den løbende tilpasning til skiftende sikkerhedsstandarder. Denne viden forbedrer ikke kun applikationens funktionalitet og sikkerhed, men løfter også udviklerens ekspertise i at udnytte Microsofts kraftfulde Graph API til at skabe mere engagerende og sikre webapplikationer.