Verwenden Sie Ihre temporäre E-Mail mit jeder gewünschten E-Mail-Software

Nach diesem Tutorial können Sie Ihre temporäre E-Mail als permanente E-Mail verwenden. Sie können E-Mails mit jeder E-Mail-Software lesen und senden, unabhängig von Ihrem Gerät (Computer, Mobiltelefon) usw. Der erste Schritt besteht darin, die beiden wesentlichen Elemente für dieses Tutorial wiederherzustellen, Ihre E-Mail-Adresse und Ihr Passwort. Diese wurden Ihnen automatisch von unserem System unter folgender Adresse zugeordnet: https://www.tempmail.us.com/convert

Die E-Mail-Software fragt Sie, welchen Protokolltyp Sie verwenden möchten. Unsere temporäre E-Mail-Infrastruktur unterstützt die und der .

Die Entscheidung, das Protokoll zu wählen, liegt bei Ihnen, je nach Ihren Bedürfnissen.

das bleibt die Lösung für eine Person, die ihre Anonymität erhöhen möchte. Verwenden Sie die wenn Sie dasselbe E-Mail-Konto auf mehreren Geräten gleichzeitig verwenden möchten.

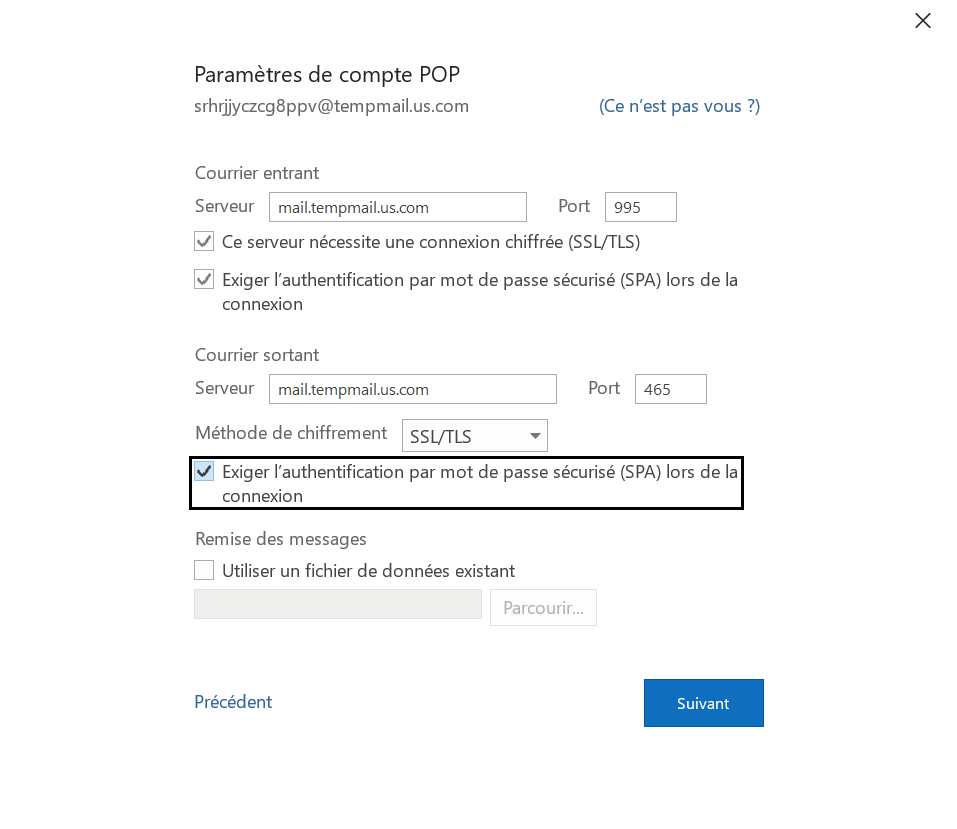

Welches Protokoll auch immer verwendet wird: Der ausgehende und eingehende Server sind identisch, ebenso der ausgehende Port, nur der eingehende Port ist unterschiedlich. mail.tempmail.us.commail.tempmail.us.comAusgehender SMTP-Port: POP3-Eingangsport: 993 Bei der Konfiguration von POP3 / IMAP / SMTP wählen Sie bitte: "Dieser Server erfordert eine verschlüsselte Verbindung (SSL / TLS)"

"Erfordern Sie eine sichere Kennwortauthentifizierung (SPA), wenn Sie sich anmelden. "

Obwohl dieses Beispiel für Outlook erstellt wurde, bleibt die Konfiguration für Apple Mail, Android und Thunderbird gleich. Sie können Ihre temporäre E-Mail jetzt unbegrenzt verwenden! Wir empfehlen auch das Tutorial zu Webmail, mit dem Sie auf andere Optionen wie das Ändern Ihres Passworts sowie die E-Mail-Weiterleitung zugreifen können.