Σύνδεση Azure SQL με τοπικό SQL Server για δεδομένα και ειδοποιήσεις σε πραγματικό χρόνο

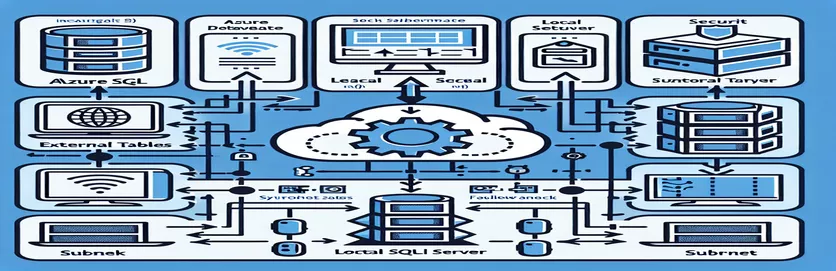

Ρύθμιση εξωτερικού τραπεζιού μέσα Azure SQL για πρόσβαση σε έναν πίνακα σε ένα τοπικό SQL Server μέσα στο ίδιο υποδίκτυο μπορεί να ανοίξει νέες δυνατότητες για τη διαχείριση και την ενεργοποίηση διαδικασιών δεδομένων. Φανταστείτε ένα σενάριο όπου οι βάσεις δεδομένων σας που βασίζονται σε σύννεφο πρέπει να αλληλεπιδρούν με μια τοπική βάση δεδομένων που ενεργοποιεί αυτοματοποιημένα μηνύματα ηλεκτρονικού ταχυδρομείου για ειδοποιήσεις – κάτι που η Azure SQL από μόνη της δεν μπορεί να χειριστεί εύκολα. 💡

Αυτή η ρύθμιση σάς επιτρέπει να ενεργοποιείτε ειδοποιήσεις μέσω email ή να εκτελείτε άλλες ενέργειες στο περιβάλλον του τοπικού διακομιστή. Θεωρητικά, αυτό θα πρέπει να είναι απρόσκοπτο, ειδικά όταν και οι δύο διακομιστές βρίσκονται στο ίδιο υποδίκτυο. Ωστόσο, ορισμένες πολύπλοκες διαμορφώσεις μπορεί να προκαλέσουν απροσδόκητα προβλήματα σύνδεσης. Σφάλματα όπως ο χρόνος λήξης του δικτύου, οι αναντιστοιχίες ελέγχου ταυτότητας ή τα προβλήματα συνδεσιμότητας είναι κοινά εμπόδια.

Σε αυτό το άρθρο, θα σας καθοδηγήσω στα βασικά βήματα για τη διαμόρφωση ενός εξωτερικό τραπέζι στο Azure SQL, χρησιμοποιώντας παραδείγματα που θα σας βοηθήσουν να αντιμετωπίσετε τυχόν σφάλματα σύνδεσης που ενδέχεται να αντιμετωπίσετε. Θα καλύψουμε βασικές διαμορφώσεις και πιθανές παγίδες, με βάση τα πραγματικά σενάρια που αντιμετωπίζουν οι προγραμματιστές που χρειάζονται αξιόπιστη επικοινωνία μεταξύ διακομιστών.

Αν ακολουθήσετε, θα μπορείτε να συνδέσετε αυτά τα συστήματα, να στείλετε ειδοποιήσεις και να βελτιστοποιήσετε τη λειτουργικότητα μεταξύ των βάσεων δεδομένων Azure SQL και του τοπικού SQL Server – αποφεύγοντας κοινά σφάλματα εγκατάστασης και διατηρώντας την ενσωμάτωσή σας ισχυρή. 🌐

| Εντολή | Παράδειγμα χρήσης και περιγραφής |

|---|---|

| CREATE MASTER KEY | Δημιουργεί ένα κλειδί κρυπτογράφησης βάσης δεδομένων, απαραίτητο για τη δημιουργία μιας ασφαλούς σύνδεσης μεταξύ του Azure SQL και των τοπικών βάσεων δεδομένων SQL.

Παράδειγμα: ΔΗΜΙΟΥΡΓΙΑ ΚΥΡΙΟΥ ΚΛΕΙΔΙΟΥ ΚΡΥΠΤΩΣΗ ΜΕ Κωδικό πρόσβασης = 'YourSecure Password'; |

| CREATE DATABASE SCOPED CREDENTIAL | Δημιουργεί ένα διαπιστευτήριο στο πλαίσιο της βάσης δεδομένων Azure SQL, συσχετίζοντας ένα όνομα χρήστη και έναν κωδικό πρόσβασης για να επιτρέψει την πρόσβαση σε μια εξωτερική πηγή δεδομένων SQL.

Παράδειγμα: ΔΗΜΙΟΥΡΓΙΑ ΔΙΑΠΙΣΤΕΥΤΙΚΟ ΠΕΔΙΟ ΒΑΣΗΣ ΔΕΔΟΜΕΝΩΝ [CredentialName] WITH IDENTITY = 'Όνομα χρήστη', SECRET = 'Κωδικός πρόσβασης'; |

| CREATE EXTERNAL DATA SOURCE | Καθορίζει τις πληροφορίες πηγής δεδομένων για την επικοινωνία του Azure SQL με έναν εξωτερικό διακομιστή SQL, συμπεριλαμβανομένων του τύπου, της IP, του ονόματος βάσης δεδομένων και των σχετικών διαπιστευτηρίων.

Παράδειγμα: CREATE EXTERNAL DATA SOURCE [DataSourceName] WITH (TYPE = RDBMS, LOCATION = 'sqlserver://IP_Address', CREDENTIAL = [CredentialName]); |

| CREATE EXTERNAL TABLE | Δημιουργεί έναν πίνακα εντός του Azure SQL που αντιστοιχίζεται σε έναν πίνακα στην εξωτερική βάση δεδομένων του SQL Server, επιτρέποντας στο Azure SQL να ανακτά δεδομένα από τον εξωτερικό πίνακα σαν να ήταν τοπικός.

Παράδειγμα: ΔΗΜΙΟΥΡΓΙΑ ΕΞΩΤΕΡΙΚΟΥ ΠΙΝΑΚΑ [Σχήμα].[Όνομα πίνακα] ([Στήλη] [Τύπος δεδομένων]) ΜΕ (ΠΗΓΗ_ΔΕΔΟΜΕΝΩΝ = [Όνομα Πηγής Δεδομένων]); |

| RAISERROR | Δημιουργεί προσαρμοσμένα μηνύματα σφάλματος στην T-SQL. Αυτή η εντολή είναι χρήσιμη για τον χειρισμό σφαλμάτων όταν προκύπτουν συγκεκριμένα ζητήματα κατά τη ρύθμιση της σύνδεσης ή την πρόσβαση σε εξωτερικό τραπέζι.

Παράδειγμα: RAISERROR('Σφάλμα σύνδεσης με εξωτερική πηγή δεδομένων.', 16, 1); |

| IF EXISTS (SELECT...) | Ελέγχει για την ύπαρξη ενός συγκεκριμένου αντικειμένου, όπως ενός εξωτερικού πίνακα, πριν από την εκτέλεση ενεργειών. Αυτό είναι χρήσιμο για τα βήματα επικύρωσης.

Παράδειγμα: ΑΝ ΥΠΑΡΧΕΙ (ΕΠΙΛΟΓΗ * ΑΠΟ sys.external_tables WHERE name = 'TableName') |

| DECLARE | Δηλώνει μια μεταβλητή για αποθήκευση τιμών για μελλοντική χρήση σε σενάρια, όπως δυναμικές διευθύνσεις IP ή ονόματα χρήστη, βοηθώντας την ευελιξία και την επαναχρησιμοποίηση.

Παράδειγμα: DECLARE @VariableName NVARCHAR(255) = 'Τιμή'; |

| sp_addextendedproperty | Προσθέτει μια προσαρμοσμένη ιδιότητα σε ένα αντικείμενο βάσης δεδομένων, η οποία μπορεί να χρησιμοποιηθεί για την παρακολούθηση προσαρμοσμένων ρυθμίσεων ή δοκιμών, ειδικά κατά την επικύρωση της ρύθμισης περιβάλλοντος.

Παράδειγμα: EXEC sp_addextendedιδιότητα 'PropertyName', 'Value'; |

| BEGIN TRY...END CATCH | Ρυθμίζει ένα μπλοκ try-catch για να χειρίζεται τα σφάλματα με χάρη. Αυτή η δομή επιτρέπει στον κώδικα να συνεχίσει ή να εκτελέσει συγκεκριμένες αποκρίσεις σφαλμάτων εάν παρουσιαστεί εξαίρεση.

Παράδειγμα: ΞΕΚΙΝΗΣΤΕ ΔΟΚΙΜΑΣΤΕ ΔΗΜΙΟΥΡΓΙΑ ΚΥΡΙΟΥ ΚΛΕΙΔΙΟΥ... ΤΕΛΟΣ ΠΡΟΣΠΑΘΗΣΗΣ ΕΝΑΡΞΗ ΕΚΤΥΠΩΣΗΣ «Παρουσιάστηκε σφάλμα»; ΤΕΛΟΣ ΑΛΙΕΙΑΣ? |

| SELECT TOP | Περιορίζει τον αριθμό των γραμμών που επιστρέφονται σε ένα αποτέλεσμα, χρήσιμο για τον έλεγχο της αρχικής σύνδεσης σε εξωτερικούς πίνακες χωρίς επιστροφή όλων των εγγραφών.

Παράδειγμα: ΕΠΙΛΕΞΤΕ ΚΟΡΥΦΑΙΑ 5 * ΑΠΟ [dbo].[ExternalTable]; |

Εφαρμογή ασφαλών συνδέσεων εξωτερικού πίνακα στο Azure SQL

Στη ρύθμιση ενός εξωτερικού τραπεζιού στο Azure SQL για την αλληλεπίδραση με έναν τοπικό SQL Server, τα αρχικά βήματα περιλαμβάνουν τη δημιουργία βασικών στοιχείων ασφαλείας και τον ορισμό εξωτερικών πηγών δεδομένων. Η πρώτη εντολή, ΔΗΜΙΟΥΡΓΙΑ ΚΥΡΙΟΥ ΚΛΕΙΔΙΟΥ, χρησιμοποιείται για τη δημιουργία ενός κλειδιού κρυπτογράφησης στη βάση δεδομένων Azure SQL, παρέχοντας την απαραίτητη βάση για λειτουργίες κρυπτογραφημένων δεδομένων. Αυτό το κλειδί λειτουργεί ως το πρώτο επίπεδο ασφάλειας, διασφαλίζοντας ότι τα ευαίσθητα δεδομένα που διαβιβάζονται μεταξύ του Azure SQL και του τοπικού SQL Server προστατεύονται. Στη συνέχεια, προχωράμε στο ΔΗΜΙΟΥΡΓΗΣΤΕ ΔΙΑΠΙΣΤΕΥΤΙΚΟ ΠΕΔΙΟ ΕΦΑΡΜΟΓΗΣ ΒΑΣΗΣ ΔΕΔΟΜΕΝΩΝ, ένα κρίσιμο βήμα για τον καθορισμό των λεπτομερειών ελέγχου ταυτότητας για την πρόσβαση στον τοπικό SQL Server. Καθορίζοντας ένα όνομα χρήστη και έναν κωδικό πρόσβασης, αυτό το διαπιστευτήριο επιτρέπει στο Azure SQL να αναγνωρίζει και να επικυρώνει τον λογαριασμό που χρησιμοποιείται για τη σύνδεση με την εξωτερική πηγή δεδομένων του SQL Server. Χωρίς αυτό το διαπιστευτήριο ελέγχου ταυτότητας, η προσπάθεια σύνδεσης θα αποτύγχανε, καθώς το Azure SQL χρειάζεται επαληθευμένη πρόσβαση στον εξωτερικό πόρο. 🔐

Μετά τη ρύθμιση των διαπιστευτηρίων, το ΔΗΜΙΟΥΡΓΗΣΤΕ ΕΞΩΤΕΡΙΚΗ ΠΗΓΗ ΔΕΔΟΜΕΝΩΝ Η εντολή χρησιμοποιείται για τη σύνδεση του Azure SQL με τον συγκεκριμένο SQL Server που φιλοξενεί τα επιθυμητά δεδομένα. Αυτή η εντολή είναι όπου ορίζουμε τις βασικές λεπτομέρειες σύνδεσης, συμπεριλαμβανομένης της διεύθυνσης IP του τοπικού SQL Server, του ονόματος της βάσης δεδομένων και των διαπιστευτηρίων που δημιουργήθηκαν νωρίτερα. Φανταστείτε ότι δημιουργείτε έναν σύνδεσμο μεταξύ δύο γραφείων, το καθένα ασφαλισμένο με διαφορετικές κλειδαριές—αυτό είναι σαν να ορίζετε σε ποιο γραφείο θα εισέλθετε και να διασφαλίζετε ότι έχετε το κλειδί. Ο τύπος πηγής δεδομένων εδώ ορίζεται σε RDBMS (σύστημα διαχείρισης σχεσιακής βάσης δεδομένων), καθιστώντας το συμβατό με εξωτερικά δεδομένα που βασίζονται σε SQL και δημιουργεί μια διαδρομή για την αλληλεπίδραση του Azure SQL με τον πίνακα στον καθορισμένο διακομιστή. Η σωστή διαμόρφωση αυτής της διαδρομής είναι ζωτικής σημασίας για να καταστεί δυνατή οποιαδήποτε ανταλλαγή δεδομένων μεταξύ των συστημάτων. 🌐

Το επόμενο βήμα περιλαμβάνει τον ορισμό του ίδιου του εξωτερικού πίνακα. Με ΔΗΜΙΟΥΡΓΗΣΤΕ ΕΞΩΤΕΡΙΚΟ ΤΡΑΠΕΖΙ, αντιστοιχίζουμε τη δομή του τοπικού πίνακα του SQL Server στο περιβάλλον Azure SQL. Καθορίζοντας το σχήμα, το όνομα αντικειμένου και την προέλευση δεδομένων, αυτή η εντολή ουσιαστικά επιτρέπει στο Azure SQL να παραπέμπει στον τοπικό πίνακα SQL Server σαν να ήταν ένας εσωτερικός πίνακας. Σκεφτείτε αυτό ως αντιγραφή της διάταξης ενός γραφείου σε ένα άλλο χωρίς να μετακινήσετε τα αντικείμενα – ο πίνακας εμφανίζεται πανομοιότυπος αλλά βρίσκεται σε διαφορετική θέση. Αυτό επιτρέπει στους προγραμματιστές να εκτελούν τυπικές λειτουργίες SQL, όπως το SELECT, στην πλευρά του Azure SQL ενώ τα δεδομένα εξακολουθούν να είναι αποθηκευμένα τοπικά. Ο εξωτερικός πίνακας παρέχει έναν απλό τρόπο εργασίας και στα δύο περιβάλλοντα χωρίς την αναπαραγωγή μεγάλων συνόλων δεδομένων.

Για να βεβαιωθείτε ότι όλα λειτουργούν, είναι απαραίτητη η δοκιμή της σύνδεσης. Τα σενάρια που παρέχονται περιλαμβάνουν α ΕΠΙΛΟΓΗ ΤΟΠ δήλωση για γρήγορη επικύρωση της ανάκτησης δεδομένων από τον εξωτερικό πίνακα, ενώ ΑΝΥΨΩΤΗΣ χρησιμοποιείται για την εμφάνιση ενός προσαρμοσμένου μηνύματος σφάλματος εάν υπάρχουν προβλήματα με τη σύνδεση. Ο έλεγχος της συνδεσιμότητας μέσω αυτών των εντολών επιτρέπει τη γρήγορη αντιμετώπιση προβλημάτων και την ανάδραση, βοηθώντας τους προγραμματιστές να αναγνωρίσουν εάν ο έλεγχος ταυτότητας, οι ρυθμίσεις IP ή οι διαμορφώσεις δικτύου χρειάζονται προσαρμογή. Πρακτικά, αυτές οι εντολές επιτρέπουν στις βάσεις δεδομένων Azure SQL να αλληλεπιδρούν με τοπικούς πόρους διατηρώντας παράλληλα την ασφάλεια, την ευελιξία και τις επιλογές γρήγορης αντιμετώπισης προβλημάτων για ζητήματα δικτύου και συνδεσιμότητας. Με αυτήν τη ρύθμιση, είστε πλήρως εξοπλισμένοι για να διαχειρίζεστε αποτελεσματικά τα δεδομένα μεταξύ του cloud και των εσωτερικών περιβαλλόντων. 🚀

Λύση 1: Διαμόρφωση εξωτερικού πίνακα Azure SQL με Αντιμετώπιση προβλημάτων συνδεσιμότητας

Αυτή η λύση ρυθμίζει τις παραμέτρους του Azure SQL για πρόσβαση σε έναν τοπικό πίνακα διακομιστή SQL χρησιμοποιώντας T-SQL. Αντιμετωπίζει τη ρύθμιση διαπιστευτηρίων, τη διαμόρφωση της πηγής δεδομένων και την επικύρωση σύνδεσης.

-- Step 1: Create a Master Key in Azure SQL Database (required for security)CREATE MASTER KEY ENCRYPTION BY PASSWORD = 'YourPasswordHere';-- Step 2: Create Database Scoped Credential for Local SQL ServerCREATE DATABASE SCOPED CREDENTIAL [LocalCredential]WITH IDENTITY = 'SQLServerUsername', SECRET = 'SQLServerPassword';-- Step 3: Set up an External Data Source pointing to Local SQL ServerCREATE EXTERNAL DATA SOURCE [LocalSQLDataSource]WITH (TYPE = RDBMS, LOCATION = 'sqlserver://YourServerIP',DATABASE_NAME = 'YourDatabaseName', CREDENTIAL = [LocalCredential]);-- Step 4: Create External Table to Access Local SQL Server TableCREATE EXTERNAL TABLE [dbo].[LocalTable_Ext]([ID] INT NOT , [Name] VARCHAR(255), [Details] NVARCHAR(MAX))WITH (DATA_SOURCE = [LocalSQLDataSource],SCHEMA_NAME = N'dbo', OBJECT_NAME = N'YourLocalTable');-- Test: Verify connection by selecting data from the external tableSELECT * FROM [dbo].[LocalTable_Ext];

Λύση 2: Εναλλακτική δέσμη ενεργειών με πρόσθετο χειρισμό σφαλμάτων

Αυτό το σενάριο περιλαμβάνει εκτεταμένο χειρισμό σφαλμάτων και δυναμική επικύρωση IP για στιβαρότητα σύνδεσης.

-- Step 1: Define the Master KeyBEGIN TRYCREATE MASTER KEY ENCRYPTION BY PASSWORD = 'AnotherSecurePassword';END TRYBEGIN CATCHPRINT 'Master Key already exists or an error occurred.'END CATCH;-- Step 2: Define Database Scoped Credential with Error CatchBEGIN TRYCREATE DATABASE SCOPED CREDENTIAL [AltCredential]WITH IDENTITY = 'AnotherUser', SECRET = 'AnotherPassword';END TRYBEGIN CATCHPRINT 'Credential creation failed or exists.'END CATCH;-- Step 3: Set up External Data Source (dynamic IP address check)DECLARE @ServerIP NVARCHAR(100) = '192.168.1.10';IF EXISTS (SELECT * FROM sys.database_scoped_credentials WHERE name = 'AltCredential')BEGINCREATE EXTERNAL DATA SOURCE [DynamicSQLSource]WITH (TYPE = RDBMS, LOCATION = 'sqlserver://' + @ServerIP,DATABASE_NAME = 'DatabaseName', CREDENTIAL = [AltCredential]);END-- Step 4: Create External Table with Improved Error HandlingBEGIN TRYCREATE EXTERNAL TABLE [dbo].[AltTable_Ext]([Column1] INT NOT , [Column2] NVARCHAR(255))WITH (DATA_SOURCE = [DynamicSQLSource],SCHEMA_NAME = N'dbo', OBJECT_NAME = N'LocalTable');END TRYBEGIN CATCHPRINT 'Error creating external table.'END CATCH;-- Test connectivity and catch errorsBEGIN TRYSELECT TOP 5 * FROM [dbo].[AltTable_Ext];END TRYBEGIN CATCHPRINT 'Error selecting data from external table.'END CATCH;

Λύση 3: Δοκιμή και σενάριο επικύρωσης με χρήση δοκιμών μονάδας

Αυτή η λύση εφαρμόζει δοκιμές μονάδων T-SQL για την επικύρωση της συνδεσιμότητας και της ανάκτησης δεδομένων, διασφαλίζοντας την αξιοπιστία του κώδικα σε όλα τα περιβάλλοντα.

-- Test Master Key CreationDECLARE @TestMasterKey NVARCHAR(255) = 'TestKey123';EXEC sp_addextendedproperty 'MasterKeyTest', @TestMasterKey;-- Test Credential CreationDECLARE @TestCredential NVARCHAR(255) = 'TestUser';EXEC sp_addextendedproperty 'CredentialTest', @TestCredential;-- Test Data Source ConnectivityDECLARE @TestDataSource NVARCHAR(255) = 'sqlserver://TestSource';EXEC sp_addextendedproperty 'DataSourceTest', @TestDataSource;-- Test External Table AccessIF EXISTS (SELECT * FROM sys.external_tables WHERE name = 'TestTable_Ext')SELECT 'Connection Successful!' AS Status;ELSERAISERROR('External Table not found.', 16, 1);

Βελτίωση της συνδεσιμότητας μεταξύ του Azure SQL και των τοπικών διακομιστών SQL

Κατά τη δημιουργία ενός εξωτερικού πίνακα στο Azure SQL για την πρόσβαση σε έναν πίνακα σε έναν τοπικό SQL Server, οι διαμορφώσεις δικτύου διαδραματίζουν κρίσιμο ρόλο. Πέρα από τον καθορισμό διαπιστευτηρίων και τη ρύθμιση πηγών δεδομένων, είναι σημαντικό να λάβετε υπόψη τις ρυθμίσεις δικτύου και στις δύο πλευρές, καθώς τα σφάλματα σύνδεσης συχνά προκύπτουν από λεπτομέρειες που παραβλέπονται, όπως ρυθμίσεις τείχους προστασίας ή διαμορφώσεις εικονικού δικτύου. Για παράδειγμα, είναι απαραίτητη η διασφάλιση ότι το τείχος προστασίας του τοπικού SQL Server επιτρέπει εισερχόμενα αιτήματα από το εύρος IP της βάσης δεδομένων Azure SQL. Επιπλέον, η ρύθμιση του κατάλληλου υποδικτύου στο Azure Virtual Network (VNet) μπορεί να διευκολύνει μια σταθερή σύνδεση, μειώνοντας την πιθανότητα προβλημάτων συνδεσιμότητας. 🔐

Μια άλλη κρίσιμη πτυχή είναι η σωστή διαμόρφωση των επιλογών πρωτοκόλλου στον τοπικό SQL Server. Αν και Με όνομα Pipes είναι ενεργοποιημένο σε αυτήν τη ρύθμιση, τα πρωτόκολλα TCP/IP είναι συχνά πιο αξιόπιστα για συνδέσεις cloud. Το SQL Server Configuration Manager μπορεί να χρησιμοποιηθεί για να διασφαλιστεί ότι το TCP/IP είναι ενεργοποιημένο και ότι οι σωστές θύρες είναι ανοιχτές. Η θύρα 1433 είναι το πρότυπο για τις συνδέσεις του SQL Server, αλλά εάν χρησιμοποιείται μια προσαρμοσμένη θύρα, αυτό πρέπει να καθοριστεί στη συμβολοσειρά τοποθεσίας εξωτερικής πηγής δεδομένων. Αυτή η πρακτική βοηθά το Azure SQL να αναγνωρίσει και να συνδεθεί με τη σωστή παρουσία του SQL Server.

Τέλος, η παρακολούθηση και η καταγραφή μπορούν να παρέχουν πληροφορίες για το πού μπορεί να αποτύχει η σύνδεση. Ενεργοποίηση Azure Monitor στη βάση δεδομένων SQL βοηθά στην παρακολούθηση προσπαθειών σύνδεσης, ενώ τα αρχεία καταγραφής του SQL Server μπορούν να καταγράψουν λεπτομερή μηνύματα σφάλματος εάν ο τοπικός διακομιστής απορρίψει τη σύνδεση. Ο τακτικός έλεγχος αυτών των αρχείων καταγραφής επιτρέπει τη γρήγορη αντιμετώπιση προβλημάτων και διασφαλίζει την ομαλή ανταλλαγή δεδομένων μεταξύ του Azure SQL και των τοπικών διακομιστών. Με τη βελτίωση των ρυθμίσεων δικτύου, των επιλογών πρωτοκόλλου και των διαμορφώσεων παρακολούθησης, δημιουργείτε μια πιο ισχυρή και ανθεκτική ρύθμιση για αλληλεπιδράσεις δεδομένων μεταξύ διακομιστών. 🌐

Συνήθεις ερωτήσεις και λύσεις για την ενσωμάτωση του Azure SQL και του τοπικού SQL Server

- Ποιος είναι ο σκοπός του CREATE MASTER KEY?

- Ο CREATE MASTER KEY εντολή ασφαλίζει τη βάση δεδομένων ενεργοποιώντας την κρυπτογράφηση, η οποία απαιτείται κατά τη δημιουργία ασφαλών συνδέσεων και διαπιστευτηρίων.

- Γιατί είναι CREATE DATABASE SCOPED CREDENTIAL χρειάζεται;

- Ο CREATE DATABASE SCOPED CREDENTIAL Η εντολή αποθηκεύει τα στοιχεία σύνδεσης με ασφάλεια, επιτρέποντας στον Azure SQL να ελέγχει την ταυτότητα κατά την πρόσβαση στον τοπικό SQL Server.

- Μπορώ να χρησιμοποιήσω μια δυναμική IP για την εξωτερική πηγή δεδομένων;

- Δεν συνιστάται, καθώς η LOCATION κορδόνι μέσα CREATE EXTERNAL DATA SOURCE συνήθως απαιτεί μια στατική IP ή όνομα κεντρικού υπολογιστή για να διασφαλιστεί η συνεπής συνδεσιμότητα.

- Πώς κάνει RAISERROR βοήθεια στην αντιμετώπιση προβλημάτων;

- RAISERROR δημιουργεί ένα προσαρμοσμένο μήνυμα σφάλματος, το οποίο μπορεί να παρέχει χρήσιμες πληροφορίες εντοπισμού σφαλμάτων εάν αποτύχει μια σύνδεση εξωτερικού πίνακα.

- Γιατί κάνει SELECT TOP βοήθεια στις δοκιμές;

- Ο SELECT TOP η εντολή περιορίζει τα αποτελέσματα, επιτρέποντας τη γρήγορη δοκιμή της σύνδεσης εξωτερικού πίνακα χωρίς να ρωτάτε μεγάλο όγκο δεδομένων.

- Τι πρέπει να κάνω εάν λάβω σφάλμα χρονικού ορίου σύνδεσης;

- Βεβαιωθείτε ότι το TCP/IP Το πρωτόκολλο είναι ενεργοποιημένο στο SQL Server Configuration Manager και ότι οι κανόνες του τείχους προστασίας επιτρέπουν την κυκλοφορία από την περιοχή IP του Azure SQL.

- Είναι δυνατή η χρήση μιας επώνυμης παρουσίας του SQL Server με το Azure SQL;

- Είναι προκλητικό, καθώς CREATE EXTERNAL DATA SOURCE Προς το παρόν υποστηρίζει μόνο διευθύνσεις IP ή μεμονωμένες παρουσίες SQL Server, όχι επώνυμες παρουσίες.

- Πώς μπορώ να ξέρω αν η διαπιστευτήρια έχει ρυθμιστεί σωστά;

- Μπορείτε να το επαληθεύσετε χρησιμοποιώντας sys.database_scoped_credentials για να ελέγξετε εάν το διαπιστευτήριο υπάρχει και έχει ρυθμιστεί σωστά.

- Μπορώ να ενημερώσω τη διεύθυνση IP στο CREATE EXTERNAL DATA SOURCE?

- Ναι, αλλά θα χρειαστεί να αναδημιουργήσετε ή να αλλάξετε τον ορισμό της εξωτερικής πηγής δεδομένων για να ενημερώσετε τη διεύθυνση IP ή το όνομα κεντρικού υπολογιστή.

- Γιατί να χρησιμοποιήσω Azure Monitor σε αυτή τη ρύθμιση;

- Azure Monitor βοηθά στην καταγραφή των προσπαθειών σύνδεσης, των σφαλμάτων και της συνολικής χρήσης, διευκολύνοντας τον εντοπισμό αποτυχιών σύνδεσης ή προβλημάτων με τον εξωτερικό πίνακα.

- Χρειάζεται να κάνω επανεκκίνηση του SQL Server μετά την ενεργοποίηση του TCP/IP;

- Ναι, αν ενεργοποιήσετε TCP/IP στο SQL Server Configuration Manager, θα χρειαστεί να επανεκκινήσετε την υπηρεσία SQL Server για να τεθούν σε ισχύ οι αλλαγές.

- Τι κάνει το sp_addextendedproperty εντολή κάνω;

- sp_addextendedproperty χρησιμοποιείται για την προσθήκη προσαρμοσμένων ιδιοτήτων σε αντικείμενα βάσης δεδομένων, τα οποία μπορούν να βοηθήσουν στην παρακολούθηση συγκεκριμένων λεπτομερειών εγκατάστασης ή στον έλεγχο χαρακτηριστικών περιβάλλοντος.

Βασικά στοιχεία για την επιτυχή ενσωμάτωση του Azure SQL και του τοπικού SQL Server

Η εφαρμογή ενός εξωτερικού πίνακα στο Azure SQL με πρόσβαση σε έναν τοπικό SQL Server απαιτεί προσοχή στη λεπτομέρεια στις ρυθμίσεις ασφάλειας και δικτύου. Η διασφάλιση ότι πρωτόκολλα όπως το TCP/IP είναι ενεργοποιημένα και τα τείχη προστασίας επιτρέπουν τις απαραίτητες IP μπορεί να αποτρέψει σφάλματα σύνδεσης. Αυτή η προσέγγιση δημιουργεί αξιόπιστες διαπεριβαλλοντικές συνδέσεις. 😊

Μόλις ρυθμιστεί, αυτή η διαμόρφωση επιτρέπει στο Azure SQL να εκτελεί ενέργειες όπως ειδοποιήσεις μέσω email χρησιμοποιώντας τοπικούς κανόνες ενεργοποίησης του SQL Server. Η δοκιμή με εντολές όπως το SELECT και το RAISERROR μπορεί να βοηθήσει στον εντοπισμό προβλημάτων, καθιστώντας την ενσωμάτωση ισχυρή και ωφέλιμη για διαδικασίες που βασίζονται σε δεδομένα μεταξύ διακομιστών.

Πηγές και αναφορές για τη διαμόρφωση εξωτερικού πίνακα Azure SQL

- Για ολοκληρωμένη τεκμηρίωση σχετικά με τις διαμορφώσεις του Azure SQL και του τοπικού SQL Server, ανατρέξτε στο Τεκμηρίωση Microsoft Azure SQL .

- Τα βήματα αντιμετώπισης προβλημάτων δικτύου και η καθοδήγηση σφαλμάτων ODBC είναι διαθέσιμα στο επίσημο Οδηγός προγράμματος οδήγησης ODBC για SQL Server .

- Για να μάθετε σχετικά με τη διαχείριση εξωτερικών πηγών δεδομένων στο Azure SQL, συμβουλευτείτε το Οδηγός διαμόρφωσης εξωτερικής πηγής δεδομένων Azure SQL .

- Για πρόσθετη υποστήριξη σχετικά με τη διαμόρφωση διαπιστευτηρίων εύρους βάσης δεδομένων και τείχη προστασίας δικτύου, ανατρέξτε στο Βέλτιστες πρακτικές ασφάλειας βάσης δεδομένων SQL .

- Για την αντιμετώπιση προβλημάτων σύνδεσης και σφαλμάτων δικτύου στον SQL Server, το Οδηγός χειρισμού και δικτύωσης σφαλμάτων SQL Server παρέχει λεπτομερείς λύσεις.