Primeros pasos con la verificación de correo electrónico y el almacenamiento de datos en JavaScript

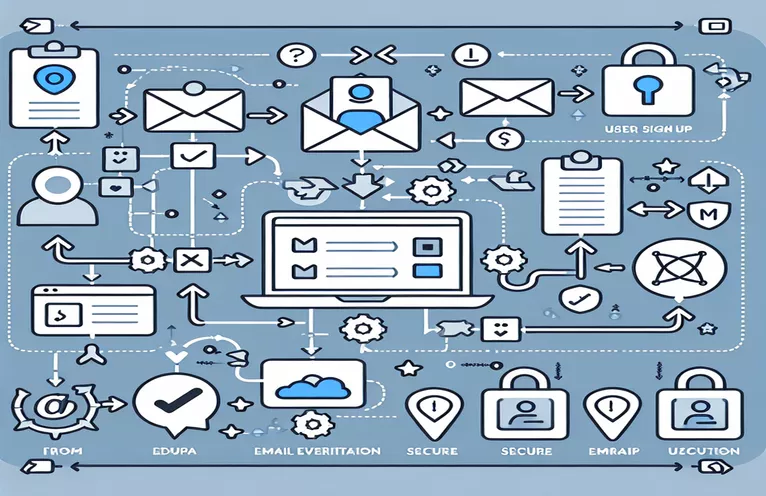

Ingresar al mundo del desarrollo web presenta una gran cantidad de desafíos y oportunidades de aprendizaje, especialmente cuando se trata de datos de usuario y procesos de autenticación. Una tarea común es configurar un formulario de registro donde los usuarios puedan registrarse con su nombre de usuario, correo electrónico y contraseña. Los pasos críticos que siguen a este proceso incluyen enviar un correo electrónico de confirmación para garantizar que el correo electrónico pertenece al usuario y almacenar de forma segura los datos del usuario en una base de datos. Este paso inicial no sólo ayuda a verificar la autenticidad de la dirección de correo electrónico sino que también mejora la seguridad de la cuenta del usuario al evitar el acceso no autorizado.

Sin embargo, los aspectos técnicos de integrar estas características en una experiencia de usuario perfecta pueden parecer desalentadores, especialmente para aquellos que son nuevos en el uso de JavaScript y PHP en conjunto. Si bien enviar correos electrónicos e interactuar con bases de datos son tareas que se pueden manejar de forma independiente, combinarlas para que funcionen armoniosamente después del registro del usuario requiere una cuidadosa orquestación de código y lógica. Esta introducción tiene como objetivo sentar las bases para comprender los componentes y flujos necesarios para implementar un proceso de registro de usuarios seguro y eficiente sin recurrir a prácticas menos seguras como almacenar contraseñas en variables de sesión.

| Dominio | Descripción |

|---|---|

| mail() | Envía un correo electrónico desde un script PHP |

| mysqli_connect() | Abre una nueva conexión al servidor MySQL. |

| password_hash() | Crea un hash de contraseña |

| mysqli_prepare() | Prepara una declaración SQL para su ejecución. |

| bind_param() | Vincula variables a una declaración preparada como parámetros |

| execute() | Ejecuta una consulta preparada |

Mejora de la seguridad y la experiencia del usuario en aplicaciones web

En el panorama del desarrollo web, mejorar la seguridad del usuario y al mismo tiempo mantener una experiencia de usuario fluida plantea un desafío considerable. Uno de los pasos críticos para lograr este equilibrio es implementar un proceso de registro eficiente que incorpore la verificación por correo electrónico. Este método no sólo confirma la autenticidad de la dirección de correo electrónico del usuario, sino que también actúa como primera línea de defensa contra bots y actores maliciosos que intentan crear cuentas falsas. Al exigir a los usuarios que verifiquen su correo electrónico antes de obtener acceso completo al sitio o a las funciones de la aplicación, los desarrolladores pueden reducir significativamente el riesgo de spam y fraude. Además, este proceso permite una experiencia de usuario más personalizada, ya que las direcciones de correo electrónico verificadas se pueden utilizar para comunicación, recuperación de contraseñas y participación del usuario a través de boletines y actualizaciones.

La integración del proceso de registro con el manejo seguro de contraseñas y la administración de bases de datos fortalece aún más la seguridad de la aplicación. El uso de técnicas criptográficas modernas para el hash de contraseñas, como bcrypt o Argon2, garantiza que incluso en caso de una violación de datos, los atacantes no puedan descifrar fácilmente las contraseñas de los usuarios. Además, la práctica de consultas parametrizadas previene los ataques de inyección SQL, una de las vulnerabilidades de seguridad más comunes en las aplicaciones web. Estas estrategias técnicas, cuando se combinan con un proceso de verificación de correo electrónico fácil de usar, crean un marco sólido para gestionar los registros de usuarios. La implementación de tales funciones requiere una comprensión profunda de las prácticas de desarrollo tanto de front-end como de back-end, lo que destaca la importancia de un enfoque integral de la seguridad web y la experiencia del usuario.

Confirmación por correo electrónico y registro de usuario seguro

Implementado mediante secuencias de comandos PHP

<?php$to = $email;$subject = 'Signup | Verification';$message = 'Please click on this link to activate your account:';$headers = 'From: noreply@yourdomain.com' . "\r\n";mail($to, $subject, $message, $headers);$conn = mysqli_connect('localhost', 'username', 'password', 'database');if (!$conn) {die('Connection failed: ' . mysqli_connect_error());}$stmt = $conn->prepare('INSERT INTO users (username, email, password) VALUES (?, ?, ?)');$passwordHash = password_hash($password, PASSWORD_DEFAULT);$stmt->bind_param('sss', $username, $email, $passwordHash);$stmt->execute();$stmt->close();$conn->close();?>

Mejora de la seguridad de las aplicaciones web mediante procesos de registro eficaces

A medida que evolucionan las tecnologías web, también lo hacen las estrategias para proteger la información del usuario y garantizar interacciones seguras dentro de las aplicaciones web. Un aspecto crítico de esta seguridad es la implementación de un proceso integral de registro y autenticación. Esto incluye no sólo la recopilación inicial de datos del usuario sino también la verificación y el almacenamiento seguro de esta información. La verificación del correo electrónico desempeña un papel fundamental en este proceso, ya que actúa como guardián que garantiza que sólo los usuarios válidos obtengan acceso. Ayuda a mitigar los riesgos asociados con las cuentas de spam y las posibles amenazas a la seguridad. Al implementar un paso de verificación, los desarrolladores pueden mejorar significativamente la integridad de la base de usuarios, lo cual es esencial para mantener la confianza y confiabilidad en el servicio brindado.

Más allá de la verificación del correo electrónico, la seguridad de las contraseñas de los usuarios y de la base de datos general es primordial. El cifrado y los algoritmos hash seguros son esenciales para proteger las contraseñas, haciéndolas ilegibles incluso en caso de una violación de seguridad. El almacenamiento seguro de información del usuario, como el uso de declaraciones preparadas en interacciones de bases de datos, protege contra ataques de inyección SQL, una vulnerabilidad común en las aplicaciones web. Estas prácticas demuestran un compromiso con la seguridad del usuario, fomentando un entorno en línea más seguro. Además, educar a los usuarios sobre las prácticas de contraseñas seguras y brindarles un proceso de registro fluido pero seguro puede mejorar la experiencia general del usuario y la postura de seguridad de la aplicación web.

Preguntas frecuentes sobre los procesos de registro y verificación de correo electrónico

- Pregunta: ¿Por qué es importante la verificación del correo electrónico en el proceso de registro?

- Respuesta: La verificación de correo electrónico ayuda a confirmar que la dirección de correo electrónico del usuario es válida y accesible para el usuario, lo que reduce el riesgo de spam y creación de cuentas no autorizadas.

- Pregunta: ¿Cómo puedo almacenar de forma segura las contraseñas de los usuarios?

- Respuesta: Utilice algoritmos de hash modernos como bcrypt o Argon2 para cifrar las contraseñas antes de almacenarlas en la base de datos, asegurándose de que no se almacenen en texto sin formato.

- Pregunta: ¿Qué es la inyección SQL y cómo se puede prevenir?

- Respuesta: La inyección SQL es una vulnerabilidad de seguridad que permite a un atacante interferir con las consultas que realiza una aplicación a su base de datos. Se puede prevenir mediante el uso de declaraciones preparadas y consultas parametrizadas.

- Pregunta: ¿Puedo usar PHP para enviar un correo electrónico de verificación?

- Respuesta: Sí, PHP proporciona la función mail(), que se puede utilizar para enviar un correo electrónico para la verificación del usuario.

- Pregunta: ¿Cuál es la mejor manera de manejar la recuperación de contraseña?

- Respuesta: Implemente un sistema seguro basado en tokens donde se envía al usuario un enlace único y por tiempo limitado por correo electrónico que le permite restablecer su contraseña.

Asegurar el futuro: la importancia de procesos de registro sólidos

El panorama digital evoluciona continuamente, lo que pone de relieve la importancia crítica de implementar procesos de registro sólidos y medidas de seguridad dentro de las aplicaciones web. El camino desde la recopilación de la información inicial del usuario hasta la verificación de las direcciones de correo electrónico y el almacenamiento seguro de datos confidenciales es complejo y está plagado de vulnerabilidades potenciales. Sin embargo, al seguir las mejores prácticas, como el uso de algoritmos hash seguros para el almacenamiento de contraseñas, el uso de verificación por correo electrónico para nuevos registros y la protección contra la inyección de SQL, los desarrolladores pueden crear un entorno más seguro y confiable para los usuarios. Esto no sólo protege a los usuarios y sus datos, sino que también mejora la reputación de la aplicación web como plataforma segura. A medida que avanza la tecnología, también deberían hacerlo las metodologías utilizadas para proteger los datos de los usuarios. El futuro del desarrollo web depende de la mejora continua y la implementación de medidas de seguridad que sigan el ritmo de las amenazas emergentes, garantizando una experiencia en línea segura para todos los usuarios.