सुरक्षित रूटिंग के लिए प्रमाणीकरण योजनाओं को संतुलित करना

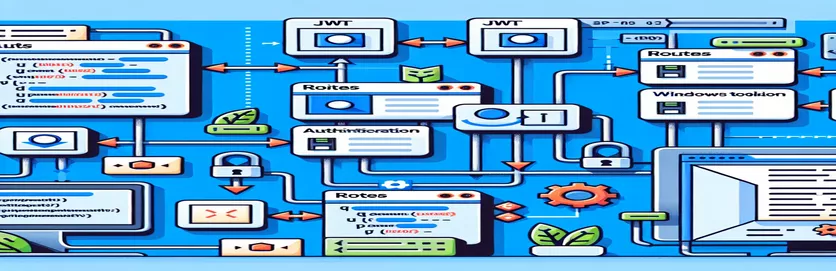

जैसे-जैसे आधुनिक वेब एप्लिकेशन विकसित होते हैं, डेवलपर्स को अक्सर मजबूत प्रमाणीकरण तंत्र को लागू करने की चुनौती का सामना करना पड़ता है जो सुरक्षित और लचीला दोनों होता है। आपके मामले में, आप कुछ मार्गों के लिए JWT बियरर प्रमाणीकरण और अन्य के लिए विंडोज प्रमाणीकरण (बातचीत) का उपयोग कर रहे हैं। हालाँकि, एक पेचीदा मुद्दा तब उठता है जब दोनों प्रमाणीकरण योजनाओं को विश्व स्तर पर लागू किया जाता है, जिससे प्रतिक्रिया शीर्षलेखों में भ्रम पैदा होता है। विशेष रूप से, आप JWT मार्गों के लिए अवांछित `WWW-Authenticate` हेडर देखते हैं जिसमें `Bearer` और `Negotiate` दोनों शामिल हैं, जबकि केवल `Bearer` मौजूद होना चाहिए।

आप जैसे डेवलपर्स के लिए, मुख्य लक्ष्य यह सुनिश्चित करना है कि प्रत्येक रूट सही प्रमाणीकरण योजना के साथ प्रतिक्रिया करे। इसका मतलब है कि JWT-संरक्षित मार्गों को केवल `WWW-प्रमाणीकरण: बियरर` भेजना चाहिए, और Windows प्रमाणीकरण मार्गों को केवल `WWW-प्रमाणीकरण: बातचीत` भेजना चाहिए। कल्पना कीजिए कि आप मिश्रित उपयोगकर्ता भूमिकाओं के साथ एक वेब एप्लिकेशन बना रहे हैं - कुछ उपयोगकर्ता अपने विंडोज क्रेडेंशियल्स के माध्यम से प्रमाणित करते हैं, जबकि अन्य JWT टोकन के साथ प्रमाणित करते हैं। भ्रम और अनावश्यक सुरक्षा संकेतों से बचने के लिए हेडर को इन अलग-अलग प्रमाणीकरण रणनीतियों के साथ संरेखित होना चाहिए।

लेकिन क्या होता है जब दोनों प्रमाणीकरण योजनाएं बोर्ड भर में लागू हो जाती हैं, जिसके परिणामस्वरूप दोनों हेडर एक साथ विज्ञापित होते हैं? यह निराशाजनक हो सकता है, खासकर जब आप प्रत्येक प्रमाणीकरण विधि को कैसे और कब लागू किया जाता है, इस पर सटीक नियंत्रण रखना चाहते हैं। सौभाग्य से, ASP.NET Core इस समस्या को हल करने के तरीके प्रदान करता है, जिससे आप जैसे डेवलपर्स को इस सूक्ष्म नियंत्रण को लागू करने के लिए उपकरण मिलते हैं।

निम्नलिखित अनुभागों में, हम यह पता लगाएंगे कि विशिष्ट मार्गों के लिए प्रमाणीकरण योजनाओं को कैसे कॉन्फ़िगर करें, दोनों योजनाओं के वैश्विक अनुप्रयोग से बचें, और अवांछित `WWW-प्रमाणीकरण` हेडर को भेजे जाने से रोकें। हम ठोस उदाहरणों पर चलेंगे और इस कॉन्फ़िगरेशन के लिए सर्वोत्तम प्रथाओं का पता लगाएंगे। अंत तक, आपको इस बात की स्पष्ट समझ हो जाएगी कि इस समस्या को कैसे हल किया जाए और यह सुनिश्चित किया जाए कि आपका एप्लिकेशन ठीक उसी तरह व्यवहार करे जैसा कि सोचा गया था - सुरक्षित और सटीकता के साथ। 🔒

| आज्ञा | उपयोग का उदाहरण |

|---|---|

| HandleResponse() | इस पद्धति का उपयोग प्रमाणीकरण चुनौती के डिफ़ॉल्ट प्रबंधन को रोकने के लिए किया जाता है, जिससे आप प्रतिक्रिया को पूरी तरह से नियंत्रित कर सकते हैं। यह तब उपयोगी होता है जब आप अनधिकृत अनुरोधों का जवाब देने के तरीके को अनुकूलित करना चाहते हैं, जैसे कि एक विशिष्ट संदेश या स्थिति कोड भेजना। |

| AddAuthenticationSchemes() | यह विधि निर्दिष्ट करती है कि कौन सी प्रमाणीकरण योजनाएँ किसी विशिष्ट नीति पर लागू की जानी चाहिए। उदाहरण में, इसका उपयोग JWT बियरर ऑथेंटिकेशन या विंडोज ऑथेंटिकेशन (नेगोशिएट) को विभिन्न मार्गों या नीतियों के साथ जोड़ने के लिए किया जाता है। |

| MapControllerRoute() | ASP.NET कोर में नियंत्रक क्रियाओं के लिए मार्ग मैप करता है। इसका उपयोग विभिन्न प्रमाणीकरण नीतियों के लिए रूटिंग पैटर्न सेट करने के लिए किया जाता है, यह सुनिश्चित करते हुए कि विशिष्ट मार्गों को उचित प्रमाणीकरण विधि द्वारा नियंत्रित किया जाता है। |

| OnChallenge | यह JwtBearerEvents क्लास में एक इवेंट हैंडलर है जो आपको प्रमाणीकरण चुनौती होने पर व्यवहार को अनुकूलित करने की अनुमति देता है, जैसे कि 401 अनधिकृत प्रतिक्रिया को अनुकूलित करना। |

| UseMiddleware() | एप्लिकेशन के अनुरोध पाइपलाइन में कस्टम मिडलवेयर को पंजीकृत करने के लिए उपयोग किया जाता है। यह आपको HTTP अनुरोधों और प्रतिक्रियाओं को रोकने की अनुमति देता है, जैसे अनुरोधित मार्ग के आधार पर WWW-प्रमाणीकरण हेडर को समायोजित करना। |

| SetRequiredService() | मिडलवेयर उदाहरण में, इस पद्धति का उपयोग निर्भरता इंजेक्शन कंटेनर से IAuthenticationService को पुनः प्राप्त करने के लिए किया जाता है। यह सेवा प्रमाणीकरण कार्यों को संभालने के लिए जिम्मेदार है, जैसे टोकन को मान्य करना और प्रमाणीकरण योजनाओं को प्रबंधित करना। |

| UseEndpoints() | यह विधि ASP.NET कोर में रूटिंग के लिए अंतिम बिंदुओं को कॉन्फ़िगर करती है। इसका उपयोग यह निर्दिष्ट करने के लिए किया जाता है कि नियंत्रकों द्वारा विशिष्ट मार्गों को कैसे नियंत्रित किया जाना चाहिए और कौन सी नीतियां लागू होनी चाहिए। |

| RequireAuthenticatedUser() | यह विधि सुनिश्चित करती है कि प्राधिकरण नीति द्वारा संरक्षित मार्ग तक पहुंचने के लिए उपयोगकर्ता को प्रमाणित किया जाना चाहिए। इसका उपयोग नीति परिभाषा में उन मार्गों पर प्रमाणीकरण लागू करने के लिए किया जाता है जिनके लिए इसकी आवश्यकता होती है। |

| SymmetricSecurityKey() | यह विधि JWT टोकन पर हस्ताक्षर करने और मान्य करने के लिए उपयोग की जाने वाली एक सममित कुंजी बनाती है। टोकन की अखंडता और प्रामाणिकता सुनिश्चित करने के लिए यह आवश्यक है। |

समाधान अवलोकन: विशिष्ट मार्गों के लिए प्रमाणीकरण योजनाओं को कॉन्फ़िगर करना

ASP.NET कोर के संदर्भ में, प्रमाणीकरण योजनाओं को प्रबंधित करना मुश्किल हो सकता है, खासकर जब आपके पास JWT बियरर प्रमाणीकरण और विंडोज प्रमाणीकरण (नेगोशिएट) जैसी कई योजनाएं समानांतर में चल रही हों। परस्पर विरोधी WWW-प्रमाणीकरण हेडर की समस्या को हल करने के लिए, हम मिडलवेयर कॉन्फ़िगरेशन, नीति-आधारित प्राधिकरण और कस्टम प्रतिक्रिया हैंडलिंग के संयोजन का उपयोग करते हैं। इस समाधान में दो अलग-अलग प्रमाणीकरण योजनाएं स्थापित करना शामिल है जिन्हें विभिन्न मार्गों पर चुनिंदा रूप से लागू किया जाता है। विचार यह सुनिश्चित करना है कि प्रत्येक मार्ग केवल आवश्यक प्रमाणीकरण हेडर के साथ प्रतिक्रिया करता है - जेडब्ल्यूटी-संरक्षित मार्गों के लिए जेडब्ल्यूटी और विंडोज प्रमाणीकरण-संरक्षित मार्गों के लिए नेगोशिएट। 🚀

समाधान का पहला महत्वपूर्ण हिस्सा प्रमाणीकरण योजनाएं स्थापित करना है। `प्रोग्राम.सीएस` फ़ाइल में, हम जेडब्ल्यूटी बियरर प्रमाणीकरण और विंडोज प्रमाणीकरण को कॉन्फ़िगर करते हैं। JWT के लिए, हमने `Issuer`, `Audience`, और `IssuerSigningKey` जैसे आवश्यक कॉन्फ़िगरेशन के साथ `AddJwtBearer` विधि स्थापित की है। यहां महत्वपूर्ण बात `ऑनचैलेंज` में परिभाषित इवेंट हैंडलर है, जो हमें डिफ़ॉल्ट WWW-प्रमाणीकरण हेडर को दबाने की अनुमति देता है। इससे हमें इस पर नियंत्रण मिलता है कि 401 अनधिकृत प्रतिक्रियाओं को कैसे प्रबंधित किया जाता है। हम यह भी सुनिश्चित करते हैं कि प्रतिक्रिया JSON संदेश के अनुरूप हो, जो यह संकेत दे कि उपयोगकर्ता अनधिकृत है।

इसके बाद, हम `AddNegotiate()` के साथ एक Windows प्रमाणीकरण योजना जोड़ते हैं। यह विंडोज़ उपयोगकर्ताओं को प्रमाणित करने के लिए उपयोग किए जाने वाले HTTP नेगोशिएट प्रोटोकॉल को सेट करता है। हम दोनों प्रमाणीकरण योजनाओं को अलग-अलग प्राधिकरण नीतियों से जोड़ते हैं। इन नीतियों को `AddAuthorization()` विधि में परिभाषित किया गया है जहां हम प्रत्येक प्रमाणीकरण योजना के लिए एक कस्टम नीति जोड़ते हैं। उदाहरण के लिए, `JwtAuthPolicy` स्पष्ट रूप से `JwtBearerDefaults.AuthenticationScheme` जोड़ता है, और इसी तरह, `WinAuthPolicy` `NegotiateDefaults.AuthenticationScheme` जोड़ता है। यह मार्ग सुरक्षा तंत्र के आधार पर प्रमाणीकरण को सही ढंग से रूट करने की कुंजी है। 💡

सेटअप के बाद, हम मार्गों को सजाने के लिए `[Authorize(Policy = "JwtAuthPolicy")]` और `[Authorize(Policy = "WinAuthPolicy")]` विशेषताओं का उपयोग करते हैं। यह सुनिश्चित करता है कि प्रत्येक मार्ग अपने निर्दिष्ट प्रमाणीकरण तंत्र का पालन करता है। हालाँकि, हम अभी भी एक समस्या का सामना कर रहे हैं जहाँ दोनों प्रमाणीकरण योजनाएँ विश्व स्तर पर लागू हो सकती हैं। इसे संबोधित करने के लिए, हमें मिडलवेयर प्रवाह को संशोधित करने और 'ऑनचैलेंज' इवेंट के भीतर 'HandleResponse()' पद्धति का उपयोग करके WWW-प्रमाणीकरण हेडर को चुनिंदा रूप से संभालने की आवश्यकता है। यह सुनिश्चित करता है कि जब कोई रूट JWT से सुरक्षित होता है, तो WWW-प्रमाणीकरण: बियरर हेडर का उपयोग किया जाता है, और विंडोज प्रमाणीकरण मार्गों के लिए, केवल नेगोशिएट हेडर भेजा जाता है।

समग्र प्रवाह कुशल और सुरक्षित है क्योंकि हम टोकन सत्यापन और त्रुटि प्रबंधन जैसी सर्वोत्तम प्रथाओं का उपयोग करते हैं। नीतियों, प्रमाणीकरण योजनाओं को स्थापित करके और चुनौती प्रतिक्रियाओं को अनुकूलित करके, हम यह सुनिश्चित करते हैं कि प्रमाणीकरण हेडर प्रासंगिक मार्गों से सख्ती से जुड़े हुए हैं। इन सेटिंग्स के साथ, डेवलपर्स अनावश्यक टकराव पैदा किए बिना एक ही ASP.NET कोर एप्लिकेशन में विभिन्न प्रमाणीकरण योजनाओं को आत्मविश्वास से प्रबंधित कर सकते हैं। यह दृष्टिकोण प्रत्येक संरक्षित मार्ग के लिए केवल प्रासंगिक WWW-प्रमाणीकरण हेडर प्रदान करके उपयोगकर्ता अनुभव को बढ़ाता है। 🛠️

दृष्टिकोण 1: कस्टम मिडलवेयर के साथ प्रमाणीकरण को संशोधित करना

यह समाधान JWT बियरर ऑथेंटिकेशन और विंडोज ऑथेंटिकेशन (नेगोशिएट) को ASP.NET कोर बैकएंड में विशिष्ट मार्गों तक सीमित करने के लिए कस्टम मिडलवेयर का उपयोग करता है। मिडलवेयर यह सुनिश्चित करता है कि रूट की प्रमाणीकरण आवश्यकताओं के आधार पर केवल उपयुक्त WWW-प्रमाणीकरण हेडर शामिल किया गया है।

public class AuthenticationSchemeMiddleware{private readonly RequestDelegate _next;public AuthenticationSchemeMiddleware(RequestDelegate next){_next = next;}public async Task InvokeAsync(HttpContext context){var path = context.Request.Path;var authentication = context.RequestServices.GetRequiredService<IAuthenticationService>();if (path.StartsWithSegments("/api/jwt")){context.Request.Headers["Authorization"] = "Bearer <your-token>";}else if (path.StartsWithSegments("/api/windows")){context.Request.Headers["Authorization"] = "Negotiate";}await _next(context);}}public static class AuthenticationSchemeMiddlewareExtensions{public static IApplicationBuilder UseAuthenticationSchemeMiddleware(this IApplicationBuilder builder){return builder.UseMiddleware<AuthenticationSchemeMiddleware>();}}public void Configure(IApplicationBuilder app){app.UseAuthenticationSchemeMiddleware();app.UseAuthentication();app.UseAuthorization();}

दृष्टिकोण 2: सूक्ष्म नियंत्रण के साथ नीति-आधारित प्राधिकरण

यह समाधान ASP.NET Core में विभिन्न मार्गों के लिए प्रमाणीकरण योजनाओं को अलग से कॉन्फ़िगर करने के लिए प्राधिकरण नीतियों का उपयोग करता है। नीतियां आपको रूट के आधार पर चुनिंदा रूप से JWT बियरर ऑथेंटिकेशन या विंडोज ऑथेंटिकेशन लागू करने की अनुमति देती हैं।

public void ConfigureServices(IServiceCollection services){services.AddAuthentication(options =>{options.DefaultScheme = JwtBearerDefaults.AuthenticationScheme;options.DefaultChallengeScheme = JwtBearerDefaults.AuthenticationScheme;}).AddJwtBearer(options =>{options.RequireHttpsMetadata = false;options.SaveToken = true;options.TokenValidationParameters = new TokenValidationParameters{ValidateIssuer = true,ValidateAudience = true,ValidateLifetime = true,ValidateIssuerSigningKey = true,ValidIssuer = builder.Configuration["Jwt:Issuer"],ValidAudience = builder.Configuration["Jwt:Issuer"],IssuerSigningKey = new SymmetricSecurityKey(Encoding.ASCII.GetBytes(builder.Configuration["Jwt:Key"]))};}).AddNegotiate();services.AddAuthorization(options =>{options.AddPolicy("JwtAuthPolicy", policy =>{policy.AddAuthenticationSchemes(JwtBearerDefaults.AuthenticationScheme);policy.RequireAuthenticatedUser();});options.AddPolicy("WinAuthPolicy", policy =>{policy.AddAuthenticationSchemes(NegotiateDefaults.AuthenticationScheme);policy.RequireAuthenticatedUser();});});}public void Configure(IApplicationBuilder app){app.UseAuthentication();app.UseAuthorization();app.UseEndpoints(endpoints =>{endpoints.MapControllers();endpoints.MapControllerRoute(name: "jwt",pattern: "api/jwt/{action}",defaults: new { controller = "Jwt" });endpoints.MapControllerRoute(name: "windows",pattern: "api/windows/{action}",defaults: new { controller = "Windows" });});}

दृष्टिकोण 3: रूट के आधार पर सशर्त WWW-प्रमाणीकृत हेडर

इस दृष्टिकोण में, ASP.NET Core को प्रतिक्रिया को रोककर और हेडर को सशर्त रूप से समायोजित करके मार्ग के आधार पर केवल उचित `WWW-प्रमाणीकरण` हेडर शामिल करने के लिए कॉन्फ़िगर किया गया है। यह विधि हेडर को नियंत्रित करने में अधिक लचीलेपन के लिए मिडलवेयर का उपयोग करती है।

public class AuthenticationHeaderMiddleware{private readonly RequestDelegate _next;public AuthenticationHeaderMiddleware(RequestDelegate next){_next = next;}public async Task InvokeAsync(HttpContext context){var path = context.Request.Path;await _next(context);if (path.StartsWithSegments("/api/jwt")){context.Response.Headers["WWW-Authenticate"] = "Bearer";}else if (path.StartsWithSegments("/api/windows")){context.Response.Headers["WWW-Authenticate"] = "Negotiate";}}}public static class AuthenticationHeaderMiddlewareExtensions{public static IApplicationBuilder UseAuthenticationHeaderMiddleware(this IApplicationBuilder builder){return builder.UseMiddleware<AuthenticationHeaderMiddleware>();}}public void Configure(IApplicationBuilder app){app.UseAuthenticationHeaderMiddleware();app.UseAuthentication();app.UseAuthorization();}

ASP.NET कोर में JWT और Windows प्रमाणीकरण के साथ प्रमाणीकरण का अनुकूलन

ASP.NET कोर में, JWT बियरर और Windows प्रमाणीकरण (नेगोशिएट) जैसी कई प्रमाणीकरण योजनाओं को प्रबंधित करने के लिए, यह सुनिश्चित करने के लिए सावधानीपूर्वक कॉन्फ़िगरेशन की आवश्यकता होती है कि सही योजना विशिष्ट मार्गों पर लागू हो। डेवलपर्स के सामने आने वाली एक आम समस्या विश्व स्तर पर सभी कॉन्फ़िगर प्रमाणीकरण योजनाओं का डिफ़ॉल्ट एप्लिकेशन है, जिसके परिणामस्वरूप HTTP प्रतिक्रियाओं में अवांछित WWW-प्रमाणीकरण हेडर शामिल हो सकते हैं। यह विशेष रूप से समस्याग्रस्त है जब आप चाहते हैं कि JWT रूट में केवल बियरर हेडर शामिल हो और विंडोज ऑथेंटिकेशन रूट में केवल नेगोशिएट हेडर शामिल हो। प्रमाणीकरण कॉन्फ़िगरेशन को अनुकूलित करके और नीतियों का उपयोग करके, आप नियंत्रित कर सकते हैं कि प्रत्येक रूट पर कौन सी प्रमाणीकरण योजना लागू की जाती है और प्रतिक्रिया शीर्षलेखों में टकराव को रोका जा सकता है। 🔐

आपके पास उपलब्ध सबसे शक्तिशाली उपकरणों में से एक ASP.NET कोर में नीति-आधारित प्राधिकरण प्रणाली है। प्रत्येक प्रमाणीकरण योजना के लिए विशिष्ट नीतियों को परिभाषित करके, आप यह सुनिश्चित कर सकते हैं कि प्रत्येक मार्ग सही तंत्र द्वारा संरक्षित है। उदाहरण के लिए, JWT बियरर प्रमाणीकरण की आवश्यकता वाले मार्ग में `JwtAuthPolicy` का उपयोग किया जाएगा, जो यह लागू करता है कि केवल Bearer योजना का उपयोग किया जाता है, जबकि Windows प्रमाणीकरण की आवश्यकता वाले मार्ग को `WinAuthPolicy` से सुरक्षित किया जाएगा। यह दृष्टिकोण एप्लिकेशन को अधिक लचीला बनाता है, क्योंकि यह आपको एक ही एप्लिकेशन के भीतर विभिन्न मार्गों के लिए सुरक्षा नीतियों को तैयार करने की अनुमति देता है। WWW-Authenticate हेडर को फाइन-ट्यून करने के लिए, आप डिफ़ॉल्ट हेडर को दबाने के लिए JWT कॉन्फ़िगरेशन में `OnChallenge` इवेंट को भी कस्टमाइज़ कर सकते हैं और यह सुनिश्चित कर सकते हैं कि प्रतिक्रिया में केवल प्रासंगिक हेडर शामिल है।

इन प्रमाणीकरण योजनाओं और नीतियों को स्थापित करने के अलावा, यह समझना महत्वपूर्ण है कि इस प्रक्रिया में मिडलवेयर कैसे कार्य करता है। `UseAuthentication` और `UseAuthorization` मिडलवेयर को सावधानीपूर्वक पाइपलाइन में रखा जाना चाहिए ताकि यह सुनिश्चित किया जा सके कि प्रत्येक अनुरोध के रूट तक पहुंचने से पहले सही प्रमाणीकरण योजना संसाधित हो। इन मिडलवेयर को परिभाषित करके और उन्हें सही अनुक्रम के साथ संरचित करके, आप योजनाओं के बीच टकराव से बच सकते हैं। यह दृष्टिकोण न केवल आपके एप्लिकेशन की सुरक्षा में सुधार करता है बल्कि यह सुनिश्चित करके उपयोगकर्ता अनुभव को भी अनुकूलित करता है कि प्रत्येक अनुरोध पर केवल आवश्यक प्रमाणीकरण योजना लागू होती है। 🌐

ASP.NET कोर में JWT और Windows प्रमाणीकरण पर सामान्य प्रश्न

- ASP.NET कोर में `AddJwtBearer` विधि का उद्देश्य क्या है?

- AddJwtBearer ASP.NET कोर में JWT बियरर प्रमाणीकरण को कॉन्फ़िगर करने के लिए विधि का उपयोग किया जाता है। यह आपको यह निर्दिष्ट करने की अनुमति देता है कि JWT टोकन को कैसे मान्य किया जाता है, जिसमें टोकन जारीकर्ता, दर्शक और हस्ताक्षर कुंजी जैसे पैरामीटर सेट करना शामिल है। जेडब्ल्यूटी टोकन के साथ एपीआई को सुरक्षित करने के लिए यह आवश्यक है, यह सुनिश्चित करते हुए कि केवल प्रमाणित उपयोगकर्ता ही संरक्षित संसाधनों तक पहुंच सकते हैं।

- मैं JWT में डिफ़ॉल्ट WWW-प्रमाणीकरण हेडर को कैसे दबा सकता हूँ?

- को संभाल कर OnChallenge JWT बियरर कॉन्फ़िगरेशन में ईवेंट, आप डिफ़ॉल्ट WWW-प्रमाणीकरण हेडर को दबा सकते हैं। आप कॉल करके ऐसा करें context.HandleResponse(), जो डिफ़ॉल्ट व्यवहार को रोकता है, और फिर मैन्युअल रूप से एक कस्टम प्रतिक्रिया सेट करता है, जैसे JSON त्रुटि संदेश के साथ 401 स्थिति कोड भेजना।

- ASP.NET कोर प्रमाणीकरण के संदर्भ में `AddNegotiate()` विधि क्या करती है?

- AddNegotiate() विधि नेगोशिएट प्रोटोकॉल का उपयोग करके विंडोज प्रमाणीकरण को कॉन्फ़िगर करती है। यह एप्लिकेशन को विंडोज़ क्रेडेंशियल्स के आधार पर उपयोगकर्ताओं को प्रमाणित करने की अनुमति देता है, आमतौर पर एंटरप्राइज़ वातावरण के लिए जहां उपयोगकर्ता पहले से ही विंडोज़ डोमेन में लॉग इन होते हैं।

- मैं विभिन्न मार्गों पर अनेक प्रमाणीकरण योजनाएँ कैसे लागू करूँ?

- आप विभिन्न मार्गों पर विशिष्ट प्रमाणीकरण योजनाओं को लागू करने के लिए नीति-आधारित प्राधिकरण का उपयोग कर सकते हैं। उदाहरण के लिए, आप परिभाषित कर सकते हैं a JwtAuthPolicy JWT-संरक्षित मार्गों के लिए और a WinAuthPolicy Windows प्रमाणीकरण-संरक्षित मार्गों के लिए। फिर, का उपयोग करके [Authorize(Policy = "PolicyName")] विशेषता, आप प्रत्येक रूट को उसकी संबंधित प्रमाणीकरण योजना से जोड़ सकते हैं।

- `WWW-Authenticate` हेडर को कस्टमाइज़ करना क्यों महत्वपूर्ण है?

- को अनुकूलित करना WWW-Authenticate हेडर यह सुनिश्चित करता है कि क्लाइंट को केवल प्रासंगिक प्रमाणीकरण विधि का विज्ञापन दिया जाए। उदाहरण के लिए, आप नहीं चाहते कि JWT रूट नेगोशिएट विधि का सुझाव दें, जो क्लाइंट को भ्रमित कर सकता है या प्रमाणीकरण के लिए अनावश्यक संकेत दे सकता है। यह अनुकूलन स्पष्ट प्रमाणीकरण प्रवाह प्रदान करके सुरक्षा को अनुकूलित करने और उपयोगकर्ता अनुभव को बेहतर बनाने में मदद करता है।

- नीति-आधारित प्राधिकरण एकाधिक प्रमाणीकरण योजनाओं के प्रबंधन में कैसे मदद करता है?

- नीति-आधारित प्राधिकरण आपको विभिन्न मार्गों के लिए कस्टम प्राधिकरण नीतियों को परिभाषित करने की अनुमति देता है, प्रत्येक एक विशिष्ट प्रमाणीकरण योजना के साथ। यह चिंताओं को अलग करके और यह सुनिश्चित करके आपके कोड को अधिक लचीला और रखरखाव योग्य बनाता है कि प्रत्येक मार्ग पर सही सुरक्षा उपाय लागू होते हैं। आप प्रत्येक मार्ग के लिए अलग-अलग योजनाओं और आवश्यकताओं को परिभाषित कर सकते हैं, यह सुनिश्चित करते हुए कि उपयुक्त संसाधनों पर सही तंत्र लागू किया गया है।

- क्या JWT कॉन्फ़िगरेशन में 'ऑनचैलेंज' इवेंट का उपयोग अन्य प्रमाणीकरण योजनाओं के लिए किया जा सकता है?

- हां OnChallenge ईवेंट का उपयोग अन्य योजनाओं में प्रमाणीकरण चुनौतियों की प्रतिक्रिया को अनुकूलित करने के लिए भी किया जा सकता है। उदाहरण के लिए, आप इसका उपयोग डिफ़ॉल्ट हेडर को दबाकर या क्लाइंट को लौटाए गए त्रुटि संदेशों को बदलकर नेगोशिएट प्रमाणीकरण योजना के व्यवहार को अनुकूलित करने के लिए कर सकते हैं। यह ईवेंट प्रमाणीकरण चुनौतियों को नियंत्रित करने का एक शक्तिशाली तरीका प्रदान करता है।

- ASP.NET कोर में `UseAuthentication` मिडलवेयर की क्या भूमिका है?

- UseAuthentication ASP.NET कोर एप्लिकेशन में प्रमाणीकरण सक्षम करने के लिए मिडलवेयर का उपयोग किया जाता है। यह सुनिश्चित करता है कि आने वाले अनुरोधों की वैध प्रमाणीकरण टोकन या क्रेडेंशियल के लिए जाँच की जाती है। इस मिडलवेयर को पहले जोड़ा जाना चाहिए UseAuthorization किसी भी प्राधिकरण जांच करने से पहले उपयोगकर्ता को उचित रूप से प्रमाणित करने के लिए मिडलवेयर।

- मैं ASP.NET कोर में एपीआई के लिए प्रमाणीकरण और प्राधिकरण को कैसे कॉन्फ़िगर करूं?

- एपीआई के लिए प्रमाणीकरण और प्राधिकरण को कॉन्फ़िगर करने के लिए, आपको इसका उपयोग करने की आवश्यकता है AddAuthentication और AddAuthorization `Program.cs` फ़ाइल में विधियाँ। ये विधियाँ प्रमाणीकरण योजनाएँ (जैसे JWT और नेगोशिएट) स्थापित करती हैं और उन नीतियों को परिभाषित करती हैं जो निर्दिष्ट करती हैं कि कौन से मार्गों को किस प्रमाणीकरण योजना द्वारा संरक्षित किया जाना चाहिए। फिर, का उपयोग करें [Authorize] आपके मार्गों को सुरक्षित करने के लिए विशेषता।

- वेब एपीआई में जेडब्ल्यूटी बियरर प्रमाणीकरण का उपयोग करने का क्या लाभ है?

- जेडब्ल्यूटी बियरर ऑथेंटिकेशन एक स्टेटलेस प्रमाणीकरण विधि है जो सर्वर पर सत्र स्थिति बनाए रखे बिना उपयोगकर्ताओं को प्रमाणित करने का एक स्केलेबल और सुरक्षित तरीका प्रदान करता है। यह एपीआई के लिए विशेष रूप से उपयोगी है क्योंकि यह उपयोगकर्ताओं को टोकन के साथ प्रमाणित करने की अनुमति देता है, जिसे HTTP अनुरोधों में आसानी से पारित किया जा सकता है, जो इसे आधुनिक वेब अनुप्रयोगों और मोबाइल क्लाइंट के लिए आदर्श बनाता है।

दोनों के साथ ASP.NET कोर एप्लिकेशन बनाते समय जेडब्ल्यूटी बियरर प्रमाणीकरण और विंडोज़ प्रमाणीकरण, इन प्रमाणीकरण योजनाओं को प्रबंधित करना चुनौतीपूर्ण हो सकता है। लक्ष्य को प्रतिबंधित करना है WWW-प्रमाणित हेडर केवल रूट के आधार पर प्रासंगिक योजना दिखाता है। कस्टम प्राधिकरण नीतियों को परिभाषित करके और उन्हें संभालकर चुनौती पर घटना, डेवलपर्स प्रतिक्रिया शीर्षलेखों को प्रभावी ढंग से नियंत्रित कर सकते हैं और यह सुनिश्चित कर सकते हैं कि प्रत्येक प्रमाणीकरण योजना केवल वहीं लागू की जाती है जहां उपयुक्त हो। यह दृष्टिकोण सुरक्षा और उपयोगकर्ता अनुभव को बढ़ाता है, विशेष रूप से उन परिदृश्यों में जहां एकाधिक प्रमाणीकरण तंत्र की आवश्यकता होती है।

विशिष्ट मार्गों के लिए उचित प्रमाणीकरण हेडर सुनिश्चित करना

आधुनिक ASP.NET कोर एप्लिकेशन में, विभिन्न मार्गों के लिए JWT और Windows प्रमाणीकरण जैसी प्रमाणीकरण योजनाओं को नियंत्रित करने से स्वच्छ और अधिक सुरक्षित कार्यान्वयन हो सकता है। यहां मुख्य चुनौती यह सुनिश्चित करना है कि WWW-प्रमाणित हेडर केवल प्रत्येक रूट के लिए उचित प्रमाणीकरण विधि का विज्ञापन करते हैं। प्रमाणीकरण योजनाओं को सही ढंग से कॉन्फ़िगर करके और प्रत्येक रूट के लिए प्रतिक्रिया हेडर को कस्टमाइज़ करके, आप टकराव को खत्म कर सकते हैं और अपने एप्लिकेशन की सुरक्षा में सुधार कर सकते हैं। 🌐

आपके मामले में, समाधान में JWT और Windows प्रमाणीकरण दोनों के लिए कस्टम प्राधिकरण नीतियों का उपयोग करना शामिल है। इन नीतियों की सहायता से, आप यह नियंत्रित कर सकते हैं कि प्रति-रूट आधार पर किस प्रमाणीकरण योजना का उपयोग किया जाना चाहिए। डिफ़ॉल्ट को दबाकर WWW-प्रमाणित के माध्यम से शीर्षलेख चुनौती पर आपके JWT कॉन्फ़िगरेशन में ईवेंट, आप केवल JWT मार्गों के लिए बियरर हेडर और Windows प्रमाणीकरण मार्गों के लिए नेगोशिएट हेडर दिखाने के लिए प्रतिक्रिया को अनुकूलित कर सकते हैं। यह दृष्टिकोण सुनिश्चित करता है कि प्रतिक्रिया में केवल प्रासंगिक हेडर भेजा जाए, प्रमाणीकरण प्रक्रिया को सुव्यवस्थित किया जाए और उपयोगकर्ता अनुभव में सुधार किया जाए। 🔒

इन तकनीकों का उपयोग करके, आप अपने उपयोगकर्ताओं के लिए एक स्वच्छ प्रमाणीकरण प्रवाह प्राप्त कर सकते हैं और प्रमाणीकरण के लिए अनावश्यक संकेतों से बच सकते हैं। इसके अलावा, यह आपके एप्लिकेशन की सुरक्षा स्थिति पर बेहतर नियंत्रण प्रदान करता है। यह इस बात का एक बेहतरीन उदाहरण है कि ASP.NET कोर में प्रमाणीकरण कैसे अधिक अनुकूलित, मजबूत और सुरक्षित वेब अनुप्रयोगों की अनुमति देता है। 💻

स्रोत और सन्दर्भ

- ASP.NET कोर में प्रमाणीकरण को कॉन्फ़िगर करने के बारे में गहराई से जानने के लिए, आधिकारिक Microsoft दस्तावेज़ देखें ASP.NET कोर प्रमाणीकरण .

- जेडब्ल्यूटी बियरर प्रमाणीकरण का उपयोग करने और कई योजनाओं को संभालने पर मार्गदर्शन के लिए, इस व्यापक मार्गदर्शिका को देखें ASP.NET कोर में JWT बियरर प्रमाणीकरण .

- विंडोज़ प्रमाणीकरण और नेगोशिएट योजना के बारे में अधिक जानकारी के लिए, दस्तावेज़ देखें ASP.NET कोर में विंडोज़ प्रमाणीकरण .