自動化による Key Vault の有効期限管理の合理化

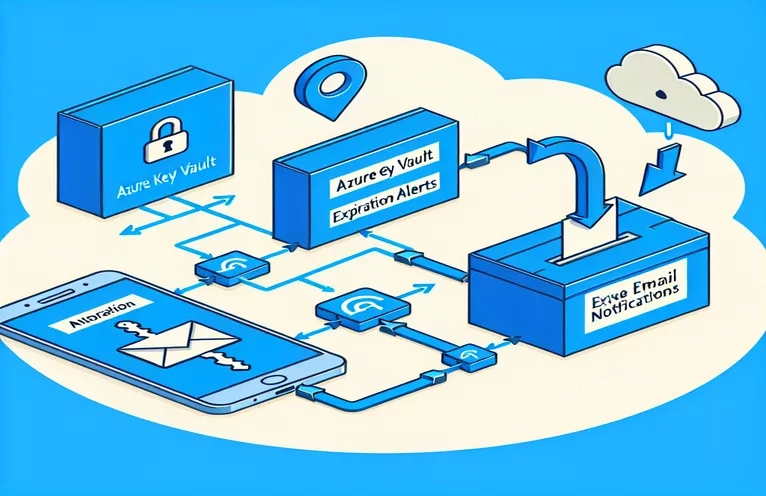

朝起きて、有効期限が近づいている重要な Azure Key Vault 資産を常に把握できる電子メールを受け取ることを想像してみてください。 📨 シークレット、キー、証明書の有効期限が切れる前に対処することは、シームレスな運用とサービスの中断の回避にとって不可欠です。

この記事では、Azure Automation アカウントで PowerShell Runbook を使用して、期限切れが近い Key Vault アイテムの日次レポートまたは定期レポートを自動的に電子メールで送信する方法に焦点を当てます。スクリプトの効率性とプロアクティブな通知の利便性を組み合わせて、常に最新情報を把握できるようにします。

複数の Key Vault の有効期限を手動で確認するのは、面倒でエラーが発生しやすい作業です。ここで説明した自動化プロセスを使用すると、時間を節約し、リスクを最小限に抑え、堅牢なセキュリティ慣行を簡単に維持できます。

次のセクションでは、実際の例と信頼性の高い電子メール通知のベスト プラクティスを含む、この自動化を設定するための段階的なアプローチを説明します。 Azure Key Vault の監視作業を簡素化して詳しく見ていきましょう。 🚀

| 指示 | 使用例 |

|---|---|

| Get-AzKeyVault | 現在のサブスクリプション内で利用可能なすべての Azure Key Vault のリストを取得します。これは、どの Key Vault で期限切れアイテムを確認する必要があるかを特定するために重要です。 |

| Get-AzKeyVaultSecret | 指定された Azure Key Vault 内に保存されているシークレットを取得します。これにより、各シークレットの有効期限の詳細を検査できます。 |

| Check-Expiration | 有効期限の検証と抽出に使用されるカスタム PowerShell 関数。Null 値が適切に処理されるようにします。 |

| Get-RemainingDays | 指定された有効期限までの残り日数を計算する別のカスタム PowerShell 関数。これにより、期限切れが近いアイテムのフィルタリングが簡素化されます。 |

| DefaultAzureCredential | 資格情報をハードコーディングせずに、Azure サービス全体で安全な認証を行うために使用される Azure SDK の Python クラス。 |

| list_properties_of_secrets | Azure Key Vault 内のすべてのシークレットのメタデータ (名前や有効期限など) を取得します。このメソッドは、Python で効率的にクエリを実行するために使用されます。 |

| ConvertTo-Html | PowerShell オブジェクトを HTML フラグメントに変換します。これは、書式設定された電子メール本文を作成する場合に便利です。 |

| Send-MailMessage | PowerShell スクリプトから電子メールを直接送信します。通知が必要な自動化タスクによく使用されます。 |

| MIMEText | 「email.mime.text」モジュールの Python クラス。電子メールのコンテンツをプレーン テキストとしてフォーマットし、詳細な通知を簡単に送信できるようにします。 |

| SecretClient | Azure Key Vault シークレットと対話するために使用される Python クライアント オブジェクト。シークレットを一覧表示、取得、管理するための安全な方法を提供します。 |

Key Vault の有効期限通知の自動化

提供されている PowerShell スクリプトは、有効期限が近づいている Azure Key Vault のシークレット、キー、証明書を特定して報告するプロセスを合理化するように設計されています。それは、を活用することから始まります。 Get-Azサブスクリプション コマンドを使用して、アカウントに関連付けられているすべての Azure サブスクリプションのリストを取得します。これにより、ソリューションが複数のサブスクリプションにわたって機能し、企業が複数のリージョンまたはアカウントでリソースを管理するシナリオに対応できるようになります。たとえば、組織が開発、テスト、運用用に個別のサブスクリプションを持っている場合、このスクリプトはそれらすべてを効率的にカバーします。 🚀

サブスクリプションが取得されると、スクリプトは次を使用して各サブスクリプションにコンテキストを設定します。 セット-AzContext。これにより、後続の API 呼び出しがアクティブなサブスクリプションの範囲内で実行されるようになります。次の手順では、サブスクリプション内のすべての Key Vault を取得します。 Get-AzKeyVault。このコマンドは、新しいコンテナーの追加や既存のコンテナーの名前変更など、Key Vault リソースの変更にスクリプトが動的に適応できるようにするため、非常に重要です。リソースを自動的に検出する柔軟性により、手動介入が減り、管理者の貴重な時間が節約されます。

各 Key Vault 内で、スクリプトは次のような特定のコマンドを使用してシークレット、キー、証明書を取得します。 Get-AzKeyVaultSecret、 Get-AzKeyVaultKey、 そして Get-AzKeyVaultCertificate。次に、各アイテムを処理して有効期限ステータスを判断します。カスタム関数 小切手の有効期限 そして 残り日数の取得 はこのプロセスに不可欠です。これらの関数は有効期限を検証し、残り日数を計算し、7 日以内に有効期限が切れるアイテムのみを含むように結果をフィルタリングします。たとえば、運用環境で有効期限が切れる SSL 証明書を事前に特定できるため、潜在的なダウンタイムやサービス中断を防ぐことができます。 🛡️

結果は配列にコンパイルされ、構造化レポートに変換されます。このレポートは、次を使用して電子メールで送信できます。 メールメッセージの送信 PowerShell の場合は、Python の場合は SMTP ライブラリです。スクリプトのモジュール設計と、例外処理や動的検出などのベスト プラクティスの使用により、スクリプトは堅牢で再利用可能になります。通知を自動化することで、組織は運用リスクを軽減し、内部および外部の標準へのコンプライアンスを維持できます。このプロセスにより、効率が向上するだけでなく、重要なリソースがうっかり見落とされることがなくなり、安心感も得られます。

Azure Key Vault アイテムの有効期限が切れた場合の自動電子メール通知

バックエンド処理に Azure Automation アカウントを利用する PowerShell スクリプト

# Import necessary modulesImport-Module Az.AccountsImport-Module Az.KeyVaultImport-Module Az.Automation# Initialize a collection for expiration details$expirationDetails = @()# Get all subscriptions$subscriptions = Get-AzSubscription# Loop through each subscriptionforeach ($subscription in $subscriptions) {Set-AzContext -SubscriptionId $subscription.Id$keyVaults = Get-AzKeyVaultforeach ($keyVault in $keyVaults) {$secrets = Get-AzKeyVaultSecret -VaultName $keyVault.VaultNameforeach ($secret in $secrets) {$expirationDate = $secret.Expiresif ($expirationDate -and ($expirationDate - (Get-Date)).Days -le 7) {$expirationDetails += [PSCustomObject]@{SubscriptionName = $subscription.NameVaultName = $keyVault.VaultNameSecretName = $secret.NameExpirationDate = $expirationDate}}}}}# Send email using SendGrid or SMTP$emailBody = $expirationDetails | ConvertTo-Html -FragmentSend-MailMessage -To "your.email@example.com" -From "automation@example.com" -Subject "Key Vault Expirations" -Body $emailBody -SmtpServer "smtp.example.com"

Python を使用した期限切れの Azure シークレットの日次レポート

レポート用に Azure SDK と SMTP を統合した Python スクリプト

import osfrom azure.identity import DefaultAzureCredentialfrom azure.mgmt.keyvault import KeyVaultManagementClientfrom azure.keyvault.secrets import SecretClientfrom datetime import datetime, timedeltaimport smtplibfrom email.mime.text import MIMEText# Authentication and setupcredential = DefaultAzureCredential()subscription_id = os.getenv("AZURE_SUBSCRIPTION_ID")kv_client = KeyVaultManagementClient(credential, subscription_id)key_vaults = kv_client.vaults.list()# Initialize email contentemail_body = ""for vault in key_vaults:vault_url = f"https://{vault.name}.vault.azure.net"secret_client = SecretClient(vault_url=vault_url, credential=credential)secrets = secret_client.list_properties_of_secrets()for secret in secrets:if secret.expires_on:remaining_days = (secret.expires_on - datetime.now()).daysif 0 <= remaining_days <= 7:email_body += f"Vault: {vault.name}, Secret: {secret.name}, Expires in: {remaining_days} days\n"# Send emailmsg = MIMEText(email_body)msg['Subject'] = "Expiring Azure Key Vault Secrets"msg['From'] = "automation@example.com"msg['To'] = "your.email@example.com"with smtplib.SMTP('smtp.example.com', 587) as server:server.starttls()server.login("automation@example.com", "password")server.send_message(msg)

堅牢な通知システムによる Azure Automation の強化

Azure Automation アカウントは、クラウド リソースを効果的に管理および監視するための強力なツールです。あまり調査されていない機能の 1 つは、Key Vault シークレットの期限切れなど、重要な更新に関する通知を統合することです。自動化を活用することで、企業はこれらの有効期限に積極的に対処し、証明書の失敗やセキュリティ違反などのリスクを軽減できます。通知レイヤーを追加すると、特に複数に保存されている機密の資格情報を処理する場合に、シームレスな操作が保証されます。 キー コンテナー。

このソリューションの実装の重要な側面には、通知の最適な配信メカニズムを特定することが含まれます。電子メールが最も一般的な媒体ですが、Microsoft Teams や Slack などのメッセージング プラットフォームと統合すると、可視性がさらに向上します。たとえば、共有 Teams チャネルで期限切れになるシークレットについて毎日通知することで、複数の関係者に確実に通知できます。同様に、Power Automate などのツールを使用すると、問題の重大度に基づいてメッセージを動的にルーティングできます。 🚀

最後に、このようなシステムを設計する場合、セキュリティとスケーラビリティが重要です。自動化スクリプトの不正な実行を避けるために、アクセス制御を厳密に実装する必要があります。 Azure でマネージド ID を使用すると、認証情報の公開を最小限に抑えながら認証が簡素化されます。さらに、Automation アカウントでログと監視を有効にすると、通知システムの監査とトラブルシューティングを行うための信頼できる方法が提供されます。これらのプラクティスを組み合わせることで、自動化は単に便利なだけでなく、優れた運用を維持するための強力な戦略になります。 🔒

Azure Key Vault 通知の自動化に関するよくある質問

- Azure Automation アカウントの主な目的は何ですか?

- Azure Automation アカウントを使用すると、スケジュールされたスクリプトやワークフローの実行など、自動化されたプロセスを使用してクラウド リソースを管理できます。

- PowerShell スクリプトを安全に認証するにはどうすればよいですか?

- Azure ではマネージド ID を使用できます。これにより、スクリプトに安全で資格情報を必要としない認証が提供されます。

- Key Vault からすべてのシークレットを取得するコマンドは何ですか?

- の Get-AzKeyVaultSecret コマンドは、指定された Azure Key Vault からすべてのシークレットを取得します。

- PowerShell スクリプトから電子メールを送信するにはどうすればよいですか?

- を使用して、 Send-MailMessage コマンドを使用すると、スクリプトから自動電子メールを送信するように SMTP サーバーを構成できます。

- 電子メール以外のプラットフォームに通知を送信できますか?

- はい、次のようなツールを使用して、Microsoft Teams や Slack などのメッセージング プラットフォームと統合できます。 Power Automate または直接 API 呼び出しを行います。

- Automation アカウントの実行を監視する最善の方法は何ですか?

- Azure Monitor でのログ記録を有効にするか、Log Analytics を構成して、Runbook のパフォーマンスと障害に関する詳細な分析情報を取得します。

- Azure Automation アカウントに制限はありますか?

- Automation アカウントには、ジョブと Runbook に対するクォータがあります。使用状況を確認して、企業のニーズに合わせたスケーラビリティを確保してください。

- 特定の期間内に期限切れになるシークレットをフィルタリングするにはどうすればよいですか?

- 次のようなカスタム関数を使用します Get-RemainingDays 有効期限に基づいて結果を計算およびフィルタリングします。

- 複数のサブスクリプションに対してこれを自動化できますか?

- はい、 Get-AzSubscription コマンドを使用すると、すべてのサブスクリプションを反復処理し、スクリプトを均一に適用できます。

- セキュリティのためにどのような予防措置を講じるべきですか?

- ロールベースのアクセス制御 (RBAC) を使用し、Automation アカウントと Key Vault へのアクセスを承認されたユーザーのみに制限します。

有効期限切れ通知の合理化

この自動化されたソリューションを実装することで、企業は Azure Key Vault アイテムの有効期限が切れた場合にタイムリーなアラートを確実に受け取ることができます。このプロアクティブなアプローチは、証明書の期限切れによるダウンタイムの発生など、運用上の中断を防ぐのに役立ちます。ダイナミック スクリプトを使用すると、あらゆる組織にとってタスクがシームレスでスケーラブルになります。

この方法では、時間の節約に加えて、最新のリソースを維持することでセキュリティが強化されます。自動化されたスクリプトは人的エラーを減らすだけでなく、複数のサブスクリプションにわたる監視を一元化します。組織は、このシステムを信頼して最新情報を入手し、安全に保つことができます。 🔒

Azure Automation のソースとリファレンス

- PowerShell で Azure Key Vault を使用するための詳細なガイダンスは、Microsoft の公式ドキュメントから参照されました。ここで調べてみましょう: Microsoft Azure PowerShell ドキュメント 。

- Runbook を管理するための Azure Automation アカウントの設定に関する情報は、Azure のドキュメントから得られました。詳細については、以下を参照してください。 Azure オートメーションの概要 。

- 電子メール通知用の PowerShell スクリプト手法を理解するために、このリソースは役立つ洞察を提供します。 Send-MailMessage コマンドのドキュメント 。

- Azure Key Vault でのシークレット、キー、証明書の管理の詳細については、次を参照してください。 Azure Key Vault の概要 。