ಸುರಕ್ಷಿತ ರೂಟಿಂಗ್ಗಾಗಿ ಬ್ಯಾಲೆನ್ಸಿಂಗ್ ದೃಢೀಕರಣ ಯೋಜನೆಗಳು

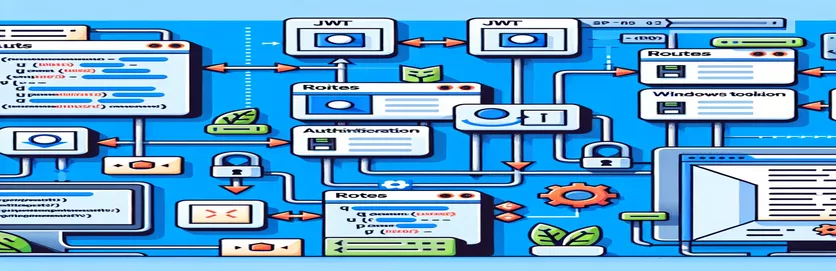

ಆಧುನಿಕ ವೆಬ್ ಅಪ್ಲಿಕೇಶನ್ಗಳು ವಿಕಸನಗೊಳ್ಳುತ್ತಿದ್ದಂತೆ, ಡೆವಲಪರ್ಗಳು ಸಾಮಾನ್ಯವಾಗಿ ಸುರಕ್ಷಿತ ಮತ್ತು ಹೊಂದಿಕೊಳ್ಳುವ ದೃಢವಾದ ದೃಢೀಕರಣ ಕಾರ್ಯವಿಧಾನಗಳನ್ನು ಅಳವಡಿಸುವ ಸವಾಲನ್ನು ಎದುರಿಸುತ್ತಾರೆ. ನಿಮ್ಮ ಸಂದರ್ಭದಲ್ಲಿ, ನೀವು ಕೆಲವು ಮಾರ್ಗಗಳಿಗೆ JWT ಬೇರರ್ ದೃಢೀಕರಣವನ್ನು ಮತ್ತು ಇತರರಿಗೆ Windows ದೃಢೀಕರಣ (ಮಾತುಕತೆ) ಅನ್ನು ಬಳಸುತ್ತಿರುವಿರಿ. ಆದಾಗ್ಯೂ, ಎರಡೂ ದೃಢೀಕರಣ ಯೋಜನೆಗಳನ್ನು ಜಾಗತಿಕವಾಗಿ ಅನ್ವಯಿಸಿದಾಗ ಒಂದು ಟ್ರಿಕಿ ಸಮಸ್ಯೆ ಉದ್ಭವಿಸುತ್ತದೆ, ಇದು ಪ್ರತಿಕ್ರಿಯೆ ಹೆಡರ್ಗಳಲ್ಲಿ ಗೊಂದಲಕ್ಕೆ ಕಾರಣವಾಗುತ್ತದೆ. ನಿರ್ದಿಷ್ಟವಾಗಿ ಹೇಳುವುದಾದರೆ, `ಬೇರರ್` ಮತ್ತು `ನೆಗೋಷಿಯೇಟ್` ಎರಡನ್ನೂ ಒಳಗೊಂಡಿರುವ JWT ಮಾರ್ಗಗಳಿಗಾಗಿ ನೀವು ಅನಪೇಕ್ಷಿತ `WWW-Authenticate` ಹೆಡರ್ಗಳನ್ನು ನೋಡುತ್ತೀರಿ, ಆದರೆ ಕೇವಲ `Bearer` ಮಾತ್ರ ಇರಬೇಕು.

ನಿಮ್ಮಂತಹ ಡೆವಲಪರ್ಗಳಿಗೆ, ಪ್ರತಿ ಮಾರ್ಗವು ಸರಿಯಾದ ದೃಢೀಕರಣ ಯೋಜನೆಯೊಂದಿಗೆ ಪ್ರತಿಕ್ರಿಯಿಸುತ್ತದೆ ಎಂದು ಖಚಿತಪಡಿಸಿಕೊಳ್ಳುವುದು ಪ್ರಮುಖ ಗುರಿಯಾಗಿದೆ. ಇದರರ್ಥ JWT-ಸಂರಕ್ಷಿತ ಮಾರ್ಗಗಳು ಕೇವಲ `WWW-Authenticate: Bearer` ಅನ್ನು ಮಾತ್ರ ಕಳುಹಿಸಬೇಕು ಮತ್ತು Windows ದೃಢೀಕರಣ ಮಾರ್ಗಗಳು ಕೇವಲ `WWW-Authenticate: Negotiate` ಅನ್ನು ಮಾತ್ರ ಕಳುಹಿಸಬೇಕು. ನೀವು ಮಿಶ್ರ ಬಳಕೆದಾರ ಪಾತ್ರಗಳೊಂದಿಗೆ ವೆಬ್ ಅಪ್ಲಿಕೇಶನ್ ಅನ್ನು ನಿರ್ಮಿಸುತ್ತಿದ್ದೀರಿ ಎಂದು ಊಹಿಸಿ-ಕೆಲವು ಬಳಕೆದಾರರು ತಮ್ಮ Windows ರುಜುವಾತುಗಳು ಮೂಲಕ ದೃಢೀಕರಿಸುತ್ತಾರೆ, ಆದರೆ ಇತರರು JWT ಟೋಕನ್ಗಳು ಮೂಲಕ ಪ್ರಮಾಣೀಕರಿಸುತ್ತಾರೆ. ಗೊಂದಲ ಮತ್ತು ಅನಗತ್ಯ ಭದ್ರತಾ ಪ್ರಾಂಪ್ಟ್ಗಳನ್ನು ತಪ್ಪಿಸಲು ಹೆಡರ್ಗಳು ಈ ವಿಭಿನ್ನ ದೃಢೀಕರಣ ತಂತ್ರಗಳೊಂದಿಗೆ ಹೊಂದಾಣಿಕೆ ಮಾಡಬೇಕು.

ಆದರೆ ಎರಡೂ ದೃಢೀಕರಣ ಯೋಜನೆಗಳು ಬೋರ್ಡ್ನಾದ್ಯಂತ ಅನ್ವಯಿಸಿದಾಗ, ಎರಡೂ ಹೆಡರ್ಗಳನ್ನು ಏಕಕಾಲದಲ್ಲಿ ಜಾಹೀರಾತು ಮಾಡಿದಾಗ ಏನಾಗುತ್ತದೆ? ಇದು ನಿರಾಶಾದಾಯಕವಾಗಿರಬಹುದು, ವಿಶೇಷವಾಗಿ ಪ್ರತಿ ದೃಢೀಕರಣ ವಿಧಾನವನ್ನು ಹೇಗೆ ಮತ್ತು ಯಾವಾಗ ಅನ್ವಯಿಸಲಾಗುತ್ತದೆ ಎಂಬುದರ ಕುರಿತು ನಿಖರವಾದ ನಿಯಂತ್ರಣ ಹೊಂದಲು ನೀವು ಬಯಸಿದಾಗ. ಅದೃಷ್ಟವಶಾತ್, ASP.NET ಕೋರ್ ಈ ಸಮಸ್ಯೆಯನ್ನು ಪರಿಹರಿಸಲು ಮಾರ್ಗಗಳನ್ನು ಒದಗಿಸುತ್ತದೆ, ನಿಮ್ಮಂತಹ ಡೆವಲಪರ್ಗಳಿಗೆ ಈ ಸೂಕ್ಷ್ಮ ನಿಯಂತ್ರಣವನ್ನು ಜಾರಿಗೊಳಿಸಲು ಸಾಧನಗಳನ್ನು ನೀಡುತ್ತದೆ.

ಕೆಳಗಿನ ವಿಭಾಗಗಳಲ್ಲಿ, ನಾವು ನಿರ್ದಿಷ್ಟ ಮಾರ್ಗಗಳಿಗಾಗಿ ದೃಢೀಕರಣ ಸ್ಕೀಮ್ಗಳನ್ನು ಹೇಗೆ ಕಾನ್ಫಿಗರ್ ಮಾಡುವುದು, ಎರಡೂ ಸ್ಕೀಮ್ಗಳ ಜಾಗತಿಕ ಅಪ್ಲಿಕೇಶನ್ ಅನ್ನು ತಪ್ಪಿಸುವುದು ಮತ್ತು ಅನಪೇಕ್ಷಿತ `WWW-Authenticate` ಹೆಡರ್ಗಳನ್ನು ಕಳುಹಿಸುವುದನ್ನು ತಡೆಯುವುದು ಹೇಗೆ ಎಂಬುದನ್ನು ನಾವು ಅನ್ವೇಷಿಸುತ್ತೇವೆ. ನಾವು ಕಾಂಕ್ರೀಟ್ ಉದಾಹರಣೆಗಳ ಮೂಲಕ ನಡೆಯುತ್ತೇವೆ ಮತ್ತು ಈ ಕಾನ್ಫಿಗರೇಶನ್ಗಾಗಿ ಉತ್ತಮ ಅಭ್ಯಾಸಗಳನ್ನು ಅನ್ವೇಷಿಸುತ್ತೇವೆ. ಅಂತ್ಯದ ವೇಳೆಗೆ, ಈ ಸಮಸ್ಯೆಯನ್ನು ಹೇಗೆ ಪರಿಹರಿಸುವುದು ಎಂಬುದರ ಕುರಿತು ನೀವು ಸ್ಪಷ್ಟವಾದ ತಿಳುವಳಿಕೆಯನ್ನು ಹೊಂದಿರುತ್ತೀರಿ ಮತ್ತು ನಿಮ್ಮ ಅಪ್ಲಿಕೇಶನ್ ನಿಖರವಾಗಿ ಉದ್ದೇಶಿಸಿದಂತೆ-ಭದ್ರವಾಗಿ ಮತ್ತು ನಿಖರವಾಗಿ ಕಾರ್ಯನಿರ್ವಹಿಸುತ್ತದೆ ಎಂದು ಖಚಿತಪಡಿಸಿಕೊಳ್ಳಿ. 🔒

| ಆಜ್ಞೆ | ಬಳಕೆಯ ಉದಾಹರಣೆ |

|---|---|

| HandleResponse() | ದೃಢೀಕರಣ ಸವಾಲಿನ ಡೀಫಾಲ್ಟ್ ನಿರ್ವಹಣೆಯನ್ನು ತಡೆಯಲು ಈ ವಿಧಾನವನ್ನು ಬಳಸಲಾಗುತ್ತದೆ, ಇದು ಪ್ರತಿಕ್ರಿಯೆಯನ್ನು ಸಂಪೂರ್ಣವಾಗಿ ನಿಯಂತ್ರಿಸಲು ನಿಮಗೆ ಅನುವು ಮಾಡಿಕೊಡುತ್ತದೆ. ನಿರ್ದಿಷ್ಟ ಸಂದೇಶ ಅಥವಾ ಸ್ಥಿತಿ ಕೋಡ್ ಅನ್ನು ಕಳುಹಿಸುವಂತಹ ಅನಧಿಕೃತ ವಿನಂತಿಗಳಿಗೆ ಪ್ರತಿಕ್ರಿಯಿಸುವ ವಿಧಾನವನ್ನು ನೀವು ಕಸ್ಟಮೈಸ್ ಮಾಡಲು ಬಯಸಿದಾಗ ಇದು ಉಪಯುಕ್ತವಾಗಿದೆ. |

| AddAuthenticationSchemes() | ನಿರ್ದಿಷ್ಟ ನೀತಿಗೆ ಯಾವ ದೃಢೀಕರಣ ಯೋಜನೆಗಳನ್ನು ಅನ್ವಯಿಸಬೇಕು ಎಂಬುದನ್ನು ಈ ವಿಧಾನವು ನಿರ್ದಿಷ್ಟಪಡಿಸುತ್ತದೆ. ಉದಾಹರಣೆಯಲ್ಲಿ, ಇದನ್ನು ವಿವಿಧ ಮಾರ್ಗಗಳು ಅಥವಾ ನೀತಿಗಳೊಂದಿಗೆ JWT ಬೇರರ್ ದೃಢೀಕರಣ ಅಥವಾ ವಿಂಡೋಸ್ ದೃಢೀಕರಣ (ಮಾತುಕತೆ) ಸಂಯೋಜಿಸಲು ಬಳಸಲಾಗುತ್ತದೆ. |

| MapControllerRoute() | ASP.NET ಕೋರ್ನಲ್ಲಿ ನಿಯಂತ್ರಕ ಕ್ರಿಯೆಗಳಿಗೆ ನಕ್ಷೆಗಳ ಮಾರ್ಗಗಳು. ವಿಭಿನ್ನ ದೃಢೀಕರಣ ನೀತಿಗಳಿಗಾಗಿ ರೂಟಿಂಗ್ ಮಾದರಿಯನ್ನು ಹೊಂದಿಸಲು ಇದನ್ನು ಬಳಸಲಾಗುತ್ತದೆ, ನಿರ್ದಿಷ್ಟ ಮಾರ್ಗಗಳನ್ನು ಸೂಕ್ತವಾದ ದೃಢೀಕರಣ ವಿಧಾನದಿಂದ ನಿರ್ವಹಿಸಲಾಗುತ್ತದೆ ಎಂದು ಖಚಿತಪಡಿಸುತ್ತದೆ. |

| OnChallenge | ಇದು JwtBearerEvents ತರಗತಿಯಲ್ಲಿನ ಈವೆಂಟ್ ಹ್ಯಾಂಡ್ಲರ್ ಆಗಿದ್ದು, 401 ಅನಧಿಕೃತ ಪ್ರತಿಕ್ರಿಯೆಯನ್ನು ಕಸ್ಟಮೈಸ್ ಮಾಡುವಂತಹ ದೃಢೀಕರಣದ ಸವಾಲು ಸಂಭವಿಸಿದಾಗ ನಡವಳಿಕೆಯನ್ನು ಕಸ್ಟಮೈಸ್ ಮಾಡಲು ನಿಮಗೆ ಅನುಮತಿಸುತ್ತದೆ. |

| UseMiddleware() | ಅಪ್ಲಿಕೇಶನ್ನ ವಿನಂತಿಯ ಪೈಪ್ಲೈನ್ನಲ್ಲಿ ಕಸ್ಟಮ್ ಮಿಡಲ್ವೇರ್ ಅನ್ನು ನೋಂದಾಯಿಸಲು ಬಳಸಲಾಗುತ್ತದೆ. ವಿನಂತಿಸಿದ ಮಾರ್ಗವನ್ನು ಆಧರಿಸಿ WWW-Authenticate ಹೆಡರ್ ಅನ್ನು ಸರಿಹೊಂದಿಸುವಂತಹ HTTP ವಿನಂತಿಗಳು ಮತ್ತು ಪ್ರತಿಕ್ರಿಯೆಗಳನ್ನು ಪ್ರತಿಬಂಧಿಸಲು ಇದು ನಿಮ್ಮನ್ನು ಅನುಮತಿಸುತ್ತದೆ. |

| SetRequiredService() | ಮಿಡಲ್ವೇರ್ ಉದಾಹರಣೆಯಲ್ಲಿ, ಈ ವಿಧಾನವನ್ನು ಅವಲಂಬನೆ ಇಂಜೆಕ್ಷನ್ ಕಂಟೇನರ್ನಿಂದ IAuthenticationService ಅನ್ನು ಹಿಂಪಡೆಯಲು ಬಳಸಲಾಗುತ್ತದೆ. ಟೋಕನ್ಗಳನ್ನು ಮೌಲ್ಯೀಕರಿಸುವುದು ಮತ್ತು ದೃಢೀಕರಣ ಯೋಜನೆಗಳನ್ನು ನಿರ್ವಹಿಸುವಂತಹ ದೃಢೀಕರಣ ಕಾರ್ಯಗಳನ್ನು ನಿರ್ವಹಿಸಲು ಈ ಸೇವೆಯು ಕಾರಣವಾಗಿದೆ. |

| UseEndpoints() | ಈ ವಿಧಾನವು ASP.NET ಕೋರ್ನಲ್ಲಿ ರೂಟಿಂಗ್ಗಾಗಿ ಅಂತಿಮ ಬಿಂದುಗಳನ್ನು ಕಾನ್ಫಿಗರ್ ಮಾಡುತ್ತದೆ. ನಿಯಂತ್ರಕರು ನಿರ್ದಿಷ್ಟ ಮಾರ್ಗಗಳನ್ನು ಹೇಗೆ ನಿರ್ವಹಿಸಬೇಕು ಮತ್ತು ಯಾವ ನೀತಿಗಳನ್ನು ಅನ್ವಯಿಸಬೇಕು ಎಂಬುದನ್ನು ನಿರ್ದಿಷ್ಟಪಡಿಸಲು ಇದನ್ನು ಬಳಸಲಾಗುತ್ತದೆ. |

| RequireAuthenticatedUser() | ದೃಢೀಕರಣ ನೀತಿಯಿಂದ ರಕ್ಷಿಸಲ್ಪಟ್ಟ ಮಾರ್ಗವನ್ನು ಪ್ರವೇಶಿಸಲು ಬಳಕೆದಾರರು ದೃಢೀಕರಿಸಬೇಕು ಎಂದು ಈ ವಿಧಾನವು ಖಚಿತಪಡಿಸುತ್ತದೆ. ಅಗತ್ಯವಿರುವ ಮಾರ್ಗಗಳಲ್ಲಿ ದೃಢೀಕರಣವನ್ನು ಜಾರಿಗೊಳಿಸಲು ನೀತಿ ವ್ಯಾಖ್ಯಾನದಲ್ಲಿ ಇದನ್ನು ಬಳಸಲಾಗುತ್ತದೆ. |

| SymmetricSecurityKey() | ಈ ವಿಧಾನವು JWT ಟೋಕನ್ಗಳಿಗೆ ಸಹಿ ಮಾಡಲು ಮತ್ತು ಮೌಲ್ಯೀಕರಿಸಲು ಬಳಸಲಾಗುವ ಸಮ್ಮಿತೀಯ ಕೀಲಿಯನ್ನು ರಚಿಸುತ್ತದೆ. ಟೋಕನ್ಗಳ ಸಮಗ್ರತೆ ಮತ್ತು ದೃಢೀಕರಣವನ್ನು ಖಚಿತಪಡಿಸಿಕೊಳ್ಳಲು ಇದು ಅತ್ಯಗತ್ಯ. |

ಪರಿಹಾರದ ಅವಲೋಕನ: ನಿರ್ದಿಷ್ಟ ಮಾರ್ಗಗಳಿಗಾಗಿ ದೃಢೀಕರಣ ಯೋಜನೆಗಳನ್ನು ಕಾನ್ಫಿಗರ್ ಮಾಡಲಾಗುತ್ತಿದೆ

ASP.NET ಕೋರ್ನ ಸಂದರ್ಭದಲ್ಲಿ, ದೃಢೀಕರಣ ಯೋಜನೆಗಳನ್ನು ನಿರ್ವಹಿಸುವುದು ಟ್ರಿಕಿ ಆಗಿರಬಹುದು, ವಿಶೇಷವಾಗಿ ನೀವು JWT ಬೇರರ್ ದೃಢೀಕರಣ ಮತ್ತು Windows Authentication (ಮಾತುಕತೆ) ಸಮಾನಾಂತರವಾಗಿ ಚಾಲನೆಯಲ್ಲಿರುವಂತಹ ಬಹು ಸ್ಕೀಮ್ಗಳನ್ನು ಹೊಂದಿರುವಾಗ. ಸಂಘರ್ಷದ WWW-ಅಥೆಂಟಿಕೇಟ್ ಹೆಡರ್ಗಳ ಸಮಸ್ಯೆಯನ್ನು ಪರಿಹರಿಸಲು, ನಾವು ಮಿಡಲ್ವೇರ್ ಕಾನ್ಫಿಗರೇಶನ್, ನೀತಿ-ಆಧಾರಿತ ದೃಢೀಕರಣ ಮತ್ತು ಕಸ್ಟಮ್ ಪ್ರತಿಕ್ರಿಯೆ ನಿರ್ವಹಣೆಯ ಸಂಯೋಜನೆಯನ್ನು ಬಳಸುತ್ತೇವೆ. ಈ ಪರಿಹಾರವು ವಿಭಿನ್ನ ಮಾರ್ಗಗಳಿಗೆ ಆಯ್ದವಾಗಿ ಅನ್ವಯಿಸುವ ಎರಡು ವಿಭಿನ್ನ ದೃಢೀಕರಣ ಯೋಜನೆಗಳನ್ನು ಹೊಂದಿಸುವುದನ್ನು ಒಳಗೊಂಡಿರುತ್ತದೆ. ಪ್ರತಿಯೊಂದು ಮಾರ್ಗವು ಅಗತ್ಯ ದೃಢೀಕರಣ ಹೆಡರ್-ಜೆಡಬ್ಲ್ಯೂಟಿ-ಸಂರಕ್ಷಿತ ಮಾರ್ಗಗಳಿಗಾಗಿ ಜೆಡಬ್ಲ್ಯೂಟಿಯೊಂದಿಗೆ ಪ್ರತಿಕ್ರಿಯಿಸುತ್ತದೆ ಮತ್ತು ವಿಂಡೋಸ್ ದೃಢೀಕರಣ-ರಕ್ಷಿತ ಮಾರ್ಗಗಳಿಗಾಗಿ ಮಾತುಕತೆ ನಡೆಸುವುದನ್ನು ಖಚಿತಪಡಿಸಿಕೊಳ್ಳುವುದು ಇದರ ಆಲೋಚನೆಯಾಗಿದೆ. 🚀

ಪರಿಹಾರದ ಮೊದಲ ನಿರ್ಣಾಯಕ ಭಾಗವೆಂದರೆ ದೃಢೀಕರಣ ಯೋಜನೆಗಳನ್ನು ಹೊಂದಿಸುವುದು. `Program.cs` ಫೈಲ್ನಲ್ಲಿ, ನಾವು JWT ಬೇರರ್ ದೃಢೀಕರಣ ಮತ್ತು ವಿಂಡೋಸ್ ದೃಢೀಕರಣವನ್ನು ಕಾನ್ಫಿಗರ್ ಮಾಡುತ್ತೇವೆ. JWT ಗಾಗಿ, ನಾವು `ವಿತರಕರು`, `ಪ್ರೇಕ್ಷಕರು` ಮತ್ತು `ಇಶ್ಯೂಯರ್ಸೈನಿಂಗ್ಕೀ` ನಂತಹ ಅಗತ್ಯ ಕಾನ್ಫಿಗರೇಶನ್ಗಳೊಂದಿಗೆ `AddJwtBearer` ವಿಧಾನವನ್ನು ಹೊಂದಿಸಿದ್ದೇವೆ. ಇಲ್ಲಿ ಮುಖ್ಯವಾದ ವಿಷಯವೆಂದರೆ `OnChallenge` ನಲ್ಲಿ ವ್ಯಾಖ್ಯಾನಿಸಲಾದ ಈವೆಂಟ್ ಹ್ಯಾಂಡ್ಲರ್, ಇದು ಡೀಫಾಲ್ಟ್ WWW-Authenticate ಹೆಡರ್ ಅನ್ನು ನಿಗ್ರಹಿಸಲು ನಮಗೆ ಅನುಮತಿಸುತ್ತದೆ. 401 ಅನಧಿಕೃತ ಪ್ರತಿಕ್ರಿಯೆಗಳನ್ನು ಹೇಗೆ ನಿರ್ವಹಿಸಲಾಗುತ್ತದೆ ಎಂಬುದರ ಮೇಲೆ ಇದು ನಮಗೆ ನಿಯಂತ್ರಣವನ್ನು ನೀಡುತ್ತದೆ. ಪ್ರತಿಕ್ರಿಯೆಯು JSON ಸಂದೇಶದೊಂದಿಗೆ ಸರಿಹೊಂದಿಸಲ್ಪಟ್ಟಿದೆ ಎಂದು ನಾವು ಖಚಿತಪಡಿಸಿಕೊಳ್ಳುತ್ತೇವೆ, ಬಳಕೆದಾರರು ಅನಧಿಕೃತ ಎಂದು ಸಂಕೇತಿಸುತ್ತದೆ.

ಮುಂದೆ, ನಾವು `AddNegotiate()` ಜೊತೆಗೆ Windows Authentication ಸ್ಕೀಮ್ ಅನ್ನು ಸೇರಿಸುತ್ತೇವೆ. ಇದು ವಿಂಡೋಸ್ ಬಳಕೆದಾರರನ್ನು ದೃಢೀಕರಿಸಲು ಬಳಸಲಾಗುವ HTTP ನೆಗೋಷಿಯೇಟ್ ಪ್ರೋಟೋಕಾಲ್ ಅನ್ನು ಹೊಂದಿಸುತ್ತದೆ. ಪ್ರತ್ಯೇಕ ದೃಢೀಕರಣ ನೀತಿಗಳಿಗೆ ನಾವು ಎರಡೂ ದೃಢೀಕರಣ ಯೋಜನೆಗಳನ್ನು ಜೋಡಿಸುತ್ತೇವೆ. ಈ ನೀತಿಗಳನ್ನು `AddAuthorization()` ವಿಧಾನದಲ್ಲಿ ವ್ಯಾಖ್ಯಾನಿಸಲಾಗಿದೆ, ಅಲ್ಲಿ ನಾವು ಪ್ರತಿ ದೃಢೀಕರಣ ಯೋಜನೆಗೆ ಕಸ್ಟಮ್ ನೀತಿಯನ್ನು ಸೇರಿಸುತ್ತೇವೆ. ಉದಾಹರಣೆಗೆ, `JwtAuthPolicy` ಸ್ಪಷ್ಟವಾಗಿ `JwtBearerDefaults.AuthenticationScheme` ಅನ್ನು ಸೇರಿಸುತ್ತದೆ ಮತ್ತು ಅದೇ ರೀತಿ, `WinAuthPolicy` `NegotiateDefaults.AuthenticationScheme` ಅನ್ನು ಸೇರಿಸುತ್ತದೆ. ಮಾರ್ಗ ಸಂರಕ್ಷಣಾ ಕಾರ್ಯವಿಧಾನದ ಆಧಾರದ ಮೇಲೆ ದೃಢೀಕರಣವನ್ನು ಸರಿಯಾಗಿ ರೂಟಿಂಗ್ ಮಾಡಲು ಇದು ಪ್ರಮುಖವಾಗಿದೆ. 💡

ಸೆಟಪ್ ಮಾಡಿದ ನಂತರ, ಮಾರ್ಗಗಳನ್ನು ಅಲಂಕರಿಸಲು ನಾವು `[ಅಧಿಕೃತ(ನೀತಿ = "JwtAuthPolicy")]` ಮತ್ತು `[Authorize(Policy = "WinAuthPolicy")]` ಗುಣಲಕ್ಷಣಗಳನ್ನು ಬಳಸುತ್ತೇವೆ. ಪ್ರತಿ ಮಾರ್ಗವು ಅದರ ಗೊತ್ತುಪಡಿಸಿದ ದೃಢೀಕರಣ ಕಾರ್ಯವಿಧಾನವನ್ನು ಅನುಸರಿಸುತ್ತದೆ ಎಂದು ಇದು ಖಚಿತಪಡಿಸುತ್ತದೆ. ಆದಾಗ್ಯೂ, ಎರಡೂ ದೃಢೀಕರಣ ಯೋಜನೆಗಳನ್ನು ಜಾಗತಿಕವಾಗಿ ಅನ್ವಯಿಸಬಹುದಾದ ಸಮಸ್ಯೆಯನ್ನು ನಾವು ಇನ್ನೂ ಎದುರಿಸುತ್ತೇವೆ. ಇದನ್ನು ಪರಿಹರಿಸಲು, ನಾವು ಮಿಡಲ್ವೇರ್ ಹರಿವನ್ನು ತಿರುಚಬೇಕು ಮತ್ತು `OnChallenge` ಈವೆಂಟ್ನಲ್ಲಿ `HandleResponse()` ವಿಧಾನವನ್ನು ಬಳಸಿಕೊಂಡು WWW-Authenticate ಹೆಡರ್ಗಳನ್ನು ಆಯ್ದವಾಗಿ ನಿರ್ವಹಿಸಬೇಕು. JWT ಯೊಂದಿಗೆ ಮಾರ್ಗವನ್ನು ಸುರಕ್ಷಿತಗೊಳಿಸಿದಾಗ, WWW-ದೃಢೀಕರಣ: ಬೇರರ್ ಹೆಡರ್ ಅನ್ನು ಬಳಸಲಾಗುತ್ತದೆ ಮತ್ತು Windows Authentication ಮಾರ್ಗಗಳಿಗಾಗಿ, ನೆಗೋಷಿಯೇಟ್ ಹೆಡರ್ ಅನ್ನು ಮಾತ್ರ ಕಳುಹಿಸಲಾಗುತ್ತದೆ ಎಂದು ಇದು ಖಚಿತಪಡಿಸುತ್ತದೆ.

ಒಟ್ಟಾರೆ ಹರಿವು ಪರಿಣಾಮಕಾರಿಯಾಗಿರುತ್ತದೆ ಮತ್ತು ಸುರಕ್ಷಿತವಾಗಿದೆ ಏಕೆಂದರೆ ನಾವು ಟೋಕನ್ ಮೌಲ್ಯೀಕರಣ ಮತ್ತು ದೋಷ ನಿರ್ವಹಣೆಯಂತಹ ಉತ್ತಮ ಅಭ್ಯಾಸಗಳನ್ನು ಬಳಸುತ್ತೇವೆ. ನೀತಿಗಳು, ದೃಢೀಕರಣ ಯೋಜನೆಗಳು ಮತ್ತು ಸವಾಲಿನ ಪ್ರತಿಕ್ರಿಯೆಗಳನ್ನು ಕಸ್ಟಮೈಸ್ ಮಾಡುವ ಮೂಲಕ, ದೃಢೀಕರಣದ ಹೆಡರ್ಗಳನ್ನು ಸಂಬಂಧಿತ ಮಾರ್ಗಗಳಿಗೆ ಕಟ್ಟುನಿಟ್ಟಾಗಿ ಜೋಡಿಸಲಾಗಿದೆ ಎಂದು ನಾವು ಖಚಿತಪಡಿಸುತ್ತೇವೆ. ಈ ಸೆಟ್ಟಿಂಗ್ಗಳೊಂದಿಗೆ, ಡೆವಲಪರ್ಗಳು ಅನಗತ್ಯ ಘರ್ಷಣೆಗಳನ್ನು ಉಂಟುಮಾಡದೆ ಒಂದೇ ASP.NET ಕೋರ್ ಅಪ್ಲಿಕೇಶನ್ನಲ್ಲಿ ವಿಭಿನ್ನ ದೃಢೀಕರಣ ಯೋಜನೆಗಳನ್ನು ವಿಶ್ವಾಸದಿಂದ ನಿರ್ವಹಿಸಬಹುದು. ಈ ವಿಧಾನವು ಪ್ರತಿ ಸಂರಕ್ಷಿತ ಮಾರ್ಗಕ್ಕೆ ಸಂಬಂಧಿಸಿದ WWW-ದೃಢೀಕರಣ ಹೆಡರ್ ಅನ್ನು ಮಾತ್ರ ಒದಗಿಸುವ ಮೂಲಕ ಬಳಕೆದಾರರ ಅನುಭವವನ್ನು ಹೆಚ್ಚಿಸುತ್ತದೆ. 🛠️

ವಿಧಾನ 1: ಕಸ್ಟಮ್ ಮಿಡಲ್ವೇರ್ನೊಂದಿಗೆ ದೃಢೀಕರಣವನ್ನು ಮಾರ್ಪಡಿಸುವುದು

ASP.NET ಕೋರ್ ಬ್ಯಾಕೆಂಡ್ನಲ್ಲಿ ನಿರ್ದಿಷ್ಟ ಮಾರ್ಗಗಳಿಗೆ JWT ಬೇರರ್ ದೃಢೀಕರಣ ಮತ್ತು Windows ದೃಢೀಕರಣ (ಮಾತುಕತೆ) ಅನ್ನು ನಿರ್ಬಂಧಿಸಲು ಈ ಪರಿಹಾರವು ಕಸ್ಟಮ್ ಮಿಡಲ್ವೇರ್ ಅನ್ನು ಬಳಸುತ್ತದೆ. ಮಾರ್ಗದ ದೃಢೀಕರಣದ ಅಗತ್ಯತೆಗಳ ಆಧಾರದ ಮೇಲೆ ಸೂಕ್ತವಾದ WWW-ದೃಢೀಕರಣ ಹೆಡರ್ ಅನ್ನು ಮಾತ್ರ ಸೇರಿಸಲಾಗಿದೆ ಎಂದು ಮಿಡಲ್ವೇರ್ ಖಚಿತಪಡಿಸುತ್ತದೆ.

public class AuthenticationSchemeMiddleware{private readonly RequestDelegate _next;public AuthenticationSchemeMiddleware(RequestDelegate next){_next = next;}public async Task InvokeAsync(HttpContext context){var path = context.Request.Path;var authentication = context.RequestServices.GetRequiredService<IAuthenticationService>();if (path.StartsWithSegments("/api/jwt")){context.Request.Headers["Authorization"] = "Bearer <your-token>";}else if (path.StartsWithSegments("/api/windows")){context.Request.Headers["Authorization"] = "Negotiate";}await _next(context);}}public static class AuthenticationSchemeMiddlewareExtensions{public static IApplicationBuilder UseAuthenticationSchemeMiddleware(this IApplicationBuilder builder){return builder.UseMiddleware<AuthenticationSchemeMiddleware>();}}public void Configure(IApplicationBuilder app){app.UseAuthenticationSchemeMiddleware();app.UseAuthentication();app.UseAuthorization();}

ವಿಧಾನ 2: ಸೂಕ್ಷ್ಮ-ಧಾನ್ಯದ ನಿಯಂತ್ರಣದೊಂದಿಗೆ ನೀತಿ-ಆಧಾರಿತ ಅಧಿಕಾರ

ಈ ಪರಿಹಾರವು ASP.NET ಕೋರ್ ನಲ್ಲಿ ವಿವಿಧ ಮಾರ್ಗಗಳಿಗಾಗಿ ದೃಢೀಕರಣ ಯೋಜನೆಗಳನ್ನು ಪ್ರತ್ಯೇಕವಾಗಿ ಕಾನ್ಫಿಗರ್ ಮಾಡಲು ಅಧಿಕೃತ ನೀತಿಗಳನ್ನು ಬಳಸುತ್ತದೆ. ಮಾರ್ಗವನ್ನು ಆಧರಿಸಿ JWT ಬೇರರ್ ದೃಢೀಕರಣ ಅಥವಾ Windows ದೃಢೀಕರಣ ಅನ್ನು ಅನ್ವಯಿಸಲು ನೀತಿಗಳು ನಿಮಗೆ ಅವಕಾಶ ಮಾಡಿಕೊಡುತ್ತವೆ.

public void ConfigureServices(IServiceCollection services){services.AddAuthentication(options =>{options.DefaultScheme = JwtBearerDefaults.AuthenticationScheme;options.DefaultChallengeScheme = JwtBearerDefaults.AuthenticationScheme;}).AddJwtBearer(options =>{options.RequireHttpsMetadata = false;options.SaveToken = true;options.TokenValidationParameters = new TokenValidationParameters{ValidateIssuer = true,ValidateAudience = true,ValidateLifetime = true,ValidateIssuerSigningKey = true,ValidIssuer = builder.Configuration["Jwt:Issuer"],ValidAudience = builder.Configuration["Jwt:Issuer"],IssuerSigningKey = new SymmetricSecurityKey(Encoding.ASCII.GetBytes(builder.Configuration["Jwt:Key"]))};}).AddNegotiate();services.AddAuthorization(options =>{options.AddPolicy("JwtAuthPolicy", policy =>{policy.AddAuthenticationSchemes(JwtBearerDefaults.AuthenticationScheme);policy.RequireAuthenticatedUser();});options.AddPolicy("WinAuthPolicy", policy =>{policy.AddAuthenticationSchemes(NegotiateDefaults.AuthenticationScheme);policy.RequireAuthenticatedUser();});});}public void Configure(IApplicationBuilder app){app.UseAuthentication();app.UseAuthorization();app.UseEndpoints(endpoints =>{endpoints.MapControllers();endpoints.MapControllerRoute(name: "jwt",pattern: "api/jwt/{action}",defaults: new { controller = "Jwt" });endpoints.MapControllerRoute(name: "windows",pattern: "api/windows/{action}",defaults: new { controller = "Windows" });});}

ವಿಧಾನ 3: ಷರತ್ತುಬದ್ಧ WWW-ಮಾರ್ಗದ ಆಧಾರದ ಮೇಲೆ ಶಿರೋಲೇಖವನ್ನು ದೃಢೀಕರಿಸಿ

ಈ ವಿಧಾನದಲ್ಲಿ, ಪ್ರತಿಕ್ರಿಯೆಯನ್ನು ತಡೆದು ಶಿರೋಲೇಖವನ್ನು ಷರತ್ತುಬದ್ಧವಾಗಿ ಹೊಂದಿಸುವ ಮೂಲಕ ಮಾರ್ಗವನ್ನು ಆಧರಿಸಿ ಸೂಕ್ತವಾದ `WWW-Authenticate` ಹೆಡರ್ ಅನ್ನು ಮಾತ್ರ ಸೇರಿಸಲು ASP.NET ಕೋರ್ ಅನ್ನು ಕಾನ್ಫಿಗರ್ ಮಾಡಲಾಗಿದೆ. ಹೆಡರ್ಗಳನ್ನು ನಿಯಂತ್ರಿಸುವಲ್ಲಿ ಹೆಚ್ಚಿನ ನಮ್ಯತೆಗಾಗಿ ಈ ವಿಧಾನವು ಮಿಡಲ್ವೇರ್ ಅನ್ನು ಬಳಸುತ್ತದೆ.

public class AuthenticationHeaderMiddleware{private readonly RequestDelegate _next;public AuthenticationHeaderMiddleware(RequestDelegate next){_next = next;}public async Task InvokeAsync(HttpContext context){var path = context.Request.Path;await _next(context);if (path.StartsWithSegments("/api/jwt")){context.Response.Headers["WWW-Authenticate"] = "Bearer";}else if (path.StartsWithSegments("/api/windows")){context.Response.Headers["WWW-Authenticate"] = "Negotiate";}}}public static class AuthenticationHeaderMiddlewareExtensions{public static IApplicationBuilder UseAuthenticationHeaderMiddleware(this IApplicationBuilder builder){return builder.UseMiddleware<AuthenticationHeaderMiddleware>();}}public void Configure(IApplicationBuilder app){app.UseAuthenticationHeaderMiddleware();app.UseAuthentication();app.UseAuthorization();}

ASP.NET ಕೋರ್ನಲ್ಲಿ JWT ಮತ್ತು ವಿಂಡೋಸ್ ದೃಢೀಕರಣದೊಂದಿಗೆ ದೃಢೀಕರಣವನ್ನು ಆಪ್ಟಿಮೈಜ್ ಮಾಡುವುದು

ASP.NET Core ನಲ್ಲಿ, JWT Bearer ಮತ್ತು Windows Authentication (Negotiate) ನಂತಹ ಬಹು ದೃಢೀಕರಣ ಯೋಜನೆಗಳನ್ನು ನಿರ್ವಹಿಸುವುದು, ನಿರ್ದಿಷ್ಟ ಮಾರ್ಗಗಳಿಗೆ ಸರಿಯಾದ ಸ್ಕೀಮ್ ಅನ್ನು ಅನ್ವಯಿಸಲಾಗಿದೆಯೆ ಎಂದು ಖಚಿತಪಡಿಸಿಕೊಳ್ಳಲು ಎಚ್ಚರಿಕೆಯಿಂದ ಕಾನ್ಫಿಗರೇಶನ್ ಅಗತ್ಯವಿದೆ. ಜಾಗತಿಕವಾಗಿ ಎಲ್ಲಾ ಕಾನ್ಫಿಗರ್ ಮಾಡಲಾದ ದೃಢೀಕರಣ ಯೋಜನೆಗಳ ಡೀಫಾಲ್ಟ್ ಅಪ್ಲಿಕೇಶನ್ ಡೆವಲಪರ್ಗಳು ಎದುರಿಸುತ್ತಿರುವ ಸಾಮಾನ್ಯ ಸಮಸ್ಯೆಯಾಗಿದೆ, ಇದು HTTP ಪ್ರತಿಕ್ರಿಯೆಗಳಲ್ಲಿ ಅನಗತ್ಯ WWW-ಅಥೆಂಟಿಕೇಟ್ ಹೆಡರ್ಗಳ ಸೇರ್ಪಡೆಗೆ ಕಾರಣವಾಗಬಹುದು. JWT ಮಾರ್ಗಗಳು ಬೇರರ್ ಹೆಡರ್ ಅನ್ನು ಮಾತ್ರ ಸೇರಿಸಲು ಮತ್ತು Windows ದೃಢೀಕರಣ ಮಾರ್ಗಗಳು ನೆಗೋಷಿಯೇಟ್ ಹೆಡರ್ ಅನ್ನು ಮಾತ್ರ ಸೇರಿಸಲು ನೀವು ಬಯಸಿದಾಗ ಇದು ವಿಶೇಷವಾಗಿ ಸಮಸ್ಯಾತ್ಮಕವಾಗಿರುತ್ತದೆ. ದೃಢೀಕರಣ ಕಾನ್ಫಿಗರೇಶನ್ ಅನ್ನು ಕಸ್ಟಮೈಸ್ ಮಾಡುವ ಮೂಲಕ ಮತ್ತು ನೀತಿಗಳನ್ನು ಬಳಸುವ ಮೂಲಕ, ಪ್ರತಿ ಮಾರ್ಗಕ್ಕೆ ಯಾವ ದೃಢೀಕರಣ ಯೋಜನೆಯನ್ನು ಅನ್ವಯಿಸಲಾಗುತ್ತದೆ ಎಂಬುದನ್ನು ನೀವು ನಿಯಂತ್ರಿಸಬಹುದು ಮತ್ತು ಪ್ರತಿಕ್ರಿಯೆ ಹೆಡರ್ಗಳಲ್ಲಿ ಸಂಘರ್ಷಗಳನ್ನು ತಡೆಯಬಹುದು. 🔐

ASP.NET ಕೋರ್ನಲ್ಲಿನ ನೀತಿ-ಆಧಾರಿತ ಅಧಿಕಾರ ವ್ಯವಸ್ಥೆಯು ನಿಮ್ಮ ವಿಲೇವಾರಿಯಲ್ಲಿರುವ ಅತ್ಯಂತ ಶಕ್ತಿಶಾಲಿ ಸಾಧನಗಳಲ್ಲಿ ಒಂದಾಗಿದೆ. ಪ್ರತಿ ದೃಢೀಕರಣ ಯೋಜನೆಗೆ ನಿರ್ದಿಷ್ಟ ನೀತಿಗಳನ್ನು ವ್ಯಾಖ್ಯಾನಿಸುವ ಮೂಲಕ, ಪ್ರತಿ ಮಾರ್ಗವನ್ನು ಸರಿಯಾದ ಕಾರ್ಯವಿಧಾನದಿಂದ ರಕ್ಷಿಸಲಾಗಿದೆ ಎಂದು ನೀವು ಖಚಿತಪಡಿಸಿಕೊಳ್ಳಬಹುದು. ಉದಾಹರಣೆಗೆ, JWT ಬೇರರ್ ದೃಢೀಕರಣದ ಅಗತ್ಯವಿರುವ ಮಾರ್ಗವು `JwtAuthPolicy` ಅನ್ನು ಬಳಸುತ್ತದೆ, ಇದು ಬೇರರ್ ಸ್ಕೀಮ್ ಅನ್ನು ಮಾತ್ರ ಬಳಸುತ್ತದೆ ಎಂದು ಜಾರಿಗೊಳಿಸುತ್ತದೆ, ಆದರೆ ವಿಂಡೋಸ್ ದೃಢೀಕರಣದ ಅಗತ್ಯವಿರುವ ಮಾರ್ಗವನ್ನು `WinAuthPolicy` ನೊಂದಿಗೆ ಸುರಕ್ಷಿತಗೊಳಿಸಲಾಗುತ್ತದೆ. ಈ ವಿಧಾನವು ಅಪ್ಲಿಕೇಶನ್ ಅನ್ನು ಹೆಚ್ಚು ಹೊಂದಿಕೊಳ್ಳುವಂತೆ ಮಾಡುತ್ತದೆ, ಏಕೆಂದರೆ ಇದು ಒಂದೇ ಅಪ್ಲಿಕೇಶನ್ನಲ್ಲಿ ವಿವಿಧ ಮಾರ್ಗಗಳಿಗೆ ಭದ್ರತಾ ನೀತಿಗಳನ್ನು ಹೊಂದಿಸಲು ನಿಮಗೆ ಅನುಮತಿಸುತ್ತದೆ. WWW-Authenticate ಶಿರೋಲೇಖವನ್ನು ಉತ್ತಮಗೊಳಿಸಲು, ಡೀಫಾಲ್ಟ್ ಹೆಡರ್ಗಳನ್ನು ನಿಗ್ರಹಿಸಲು JWT ಕಾನ್ಫಿಗರೇಶನ್ನಲ್ಲಿ ನೀವು `OnChallenge` ಈವೆಂಟ್ ಅನ್ನು ಕಸ್ಟಮೈಸ್ ಮಾಡಬಹುದು ಮತ್ತು ಪ್ರತಿಕ್ರಿಯೆಯಲ್ಲಿ ಸಂಬಂಧಿತ ಹೆಡರ್ ಅನ್ನು ಮಾತ್ರ ಸೇರಿಸಿಕೊಳ್ಳಬಹುದು.

ಈ ದೃಢೀಕರಣ ಯೋಜನೆಗಳು ಮತ್ತು ನೀತಿಗಳನ್ನು ಹೊಂದಿಸುವುದರ ಜೊತೆಗೆ, ಈ ಪ್ರಕ್ರಿಯೆಯಲ್ಲಿ ಮಿಡಲ್ವೇರ್ ಹೇಗೆ ಕಾರ್ಯನಿರ್ವಹಿಸುತ್ತದೆ ಎಂಬುದನ್ನು ಅರ್ಥಮಾಡಿಕೊಳ್ಳುವುದು ಮುಖ್ಯವಾಗಿದೆ. ಪ್ರತಿ ವಿನಂತಿಯು ಅದರ ಮಾರ್ಗವನ್ನು ತಲುಪುವ ಮೊದಲು ಸರಿಯಾದ ದೃಢೀಕರಣ ಯೋಜನೆಯನ್ನು ಪ್ರಕ್ರಿಯೆಗೊಳಿಸಲಾಗಿದೆಯೆ ಎಂದು ಖಚಿತಪಡಿಸಿಕೊಳ್ಳಲು `UseAuthentication` ಮತ್ತು `UseAuthorization` ಮಿಡಲ್ವೇರ್ ಅನ್ನು ಎಚ್ಚರಿಕೆಯಿಂದ ಪೈಪ್ಲೈನ್ನಲ್ಲಿ ಇರಿಸಬೇಕು. ಈ ಮಿಡಲ್ವೇರ್ಗಳನ್ನು ವ್ಯಾಖ್ಯಾನಿಸುವ ಮೂಲಕ ಮತ್ತು ಅವುಗಳನ್ನು ಸರಿಯಾದ ಅನುಕ್ರಮದೊಂದಿಗೆ ರಚಿಸುವ ಮೂಲಕ, ನೀವು ಸ್ಕೀಮ್ಗಳ ನಡುವಿನ ಘರ್ಷಣೆಯನ್ನು ತಪ್ಪಿಸಬಹುದು. ಈ ವಿಧಾನವು ನಿಮ್ಮ ಅಪ್ಲಿಕೇಶನ್ನ ಭದ್ರತೆ ಅನ್ನು ಸುಧಾರಿಸುವುದಲ್ಲದೆ, ಪ್ರತಿ ವಿನಂತಿಗೆ ಅಗತ್ಯವಾದ ದೃಢೀಕರಣ ಯೋಜನೆಯನ್ನು ಮಾತ್ರ ಅನ್ವಯಿಸುತ್ತದೆ ಎಂದು ಖಚಿತಪಡಿಸಿಕೊಳ್ಳುವ ಮೂಲಕ ಬಳಕೆದಾರರ ಅನುಭವವನ್ನು ಉತ್ತಮಗೊಳಿಸುತ್ತದೆ. 🌐

ASP.NET ಕೋರ್ನಲ್ಲಿ JWT ಮತ್ತು ವಿಂಡೋಸ್ ದೃಢೀಕರಣದ ಕುರಿತು ಸಾಮಾನ್ಯ ಪ್ರಶ್ನೆಗಳು

- ASP.NET ಕೋರ್ನಲ್ಲಿನ `AddJwtBearer` ವಿಧಾನದ ಉದ್ದೇಶವೇನು?

- ದಿ AddJwtBearer ASP.NET ಕೋರ್ನಲ್ಲಿ JWT ಬೇರರ್ ದೃಢೀಕರಣವನ್ನು ಕಾನ್ಫಿಗರ್ ಮಾಡಲು ವಿಧಾನವನ್ನು ಬಳಸಲಾಗುತ್ತದೆ. ಟೋಕನ್ ವಿತರಕರು, ಪ್ರೇಕ್ಷಕರು ಮತ್ತು ಸಹಿ ಮಾಡುವ ಕೀಲಿಯಂತಹ ಸೆಟ್ಟಿಂಗ್ ಪ್ಯಾರಾಮೀಟರ್ಗಳನ್ನು ಒಳಗೊಂಡಂತೆ JWT ಟೋಕನ್ಗಳನ್ನು ಹೇಗೆ ಮೌಲ್ಯೀಕರಿಸಲಾಗಿದೆ ಎಂಬುದನ್ನು ನಿರ್ದಿಷ್ಟಪಡಿಸಲು ಇದು ನಿಮಗೆ ಅನುಮತಿಸುತ್ತದೆ. JWT ಟೋಕನ್ಗಳೊಂದಿಗೆ API ಗಳನ್ನು ಸುರಕ್ಷಿತಗೊಳಿಸಲು ಇದು ಅತ್ಯಗತ್ಯವಾಗಿದೆ, ದೃಢೀಕೃತ ಬಳಕೆದಾರರು ಮಾತ್ರ ಸಂರಕ್ಷಿತ ಸಂಪನ್ಮೂಲಗಳನ್ನು ಪ್ರವೇಶಿಸಬಹುದು ಎಂದು ಖಚಿತಪಡಿಸಿಕೊಳ್ಳುತ್ತಾರೆ.

- JWT ನಲ್ಲಿ ಡೀಫಾಲ್ಟ್ WWW-ಅಥೆಂಟಿಕೇಟ್ ಹೆಡರ್ ಅನ್ನು ನಾನು ಹೇಗೆ ನಿಗ್ರಹಿಸಬಹುದು?

- ನಿರ್ವಹಿಸುವ ಮೂಲಕ OnChallenge JWT ಬೇರರ್ ಕಾನ್ಫಿಗರೇಶನ್ನಲ್ಲಿ ಈವೆಂಟ್, ನೀವು ಡೀಫಾಲ್ಟ್ WWW-ಅಥೆಂಟಿಕೇಟ್ ಹೆಡರ್ ಅನ್ನು ನಿಗ್ರಹಿಸಬಹುದು. ನೀವು ಕರೆ ಮಾಡುವ ಮೂಲಕ ಇದನ್ನು ಮಾಡುತ್ತೀರಿ context.HandleResponse(), ಇದು ಡೀಫಾಲ್ಟ್ ನಡವಳಿಕೆಯನ್ನು ತಡೆಯುತ್ತದೆ ಮತ್ತು ನಂತರ JSON ದೋಷ ಸಂದೇಶದೊಂದಿಗೆ 401 ಸ್ಥಿತಿ ಕೋಡ್ ಅನ್ನು ಕಳುಹಿಸುವಂತಹ ಕಸ್ಟಮ್ ಪ್ರತಿಕ್ರಿಯೆಯನ್ನು ಹಸ್ತಚಾಲಿತವಾಗಿ ಹೊಂದಿಸುತ್ತದೆ.

- ASP.NET ಕೋರ್ ದೃಢೀಕರಣದ ಸಂದರ್ಭದಲ್ಲಿ `AddNegotiate()` ವಿಧಾನವು ಏನು ಮಾಡುತ್ತದೆ?

- ದಿ AddNegotiate() ವಿಧಾನವು ನೆಗೋಷಿಯೇಟ್ ಪ್ರೋಟೋಕಾಲ್ ಅನ್ನು ಬಳಸಿಕೊಂಡು ವಿಂಡೋಸ್ ದೃಢೀಕರಣವನ್ನು ಕಾನ್ಫಿಗರ್ ಮಾಡುತ್ತದೆ. ಇದು ವಿಂಡೋಸ್ ರುಜುವಾತುಗಳ ಆಧಾರದ ಮೇಲೆ ಬಳಕೆದಾರರನ್ನು ದೃಢೀಕರಿಸಲು ಅಪ್ಲಿಕೇಶನ್ ಅನ್ನು ಅನುಮತಿಸುತ್ತದೆ, ಸಾಮಾನ್ಯವಾಗಿ ಬಳಕೆದಾರರು ಈಗಾಗಲೇ ವಿಂಡೋಸ್ ಡೊಮೇನ್ಗೆ ಲಾಗ್ ಇನ್ ಆಗಿರುವ ಎಂಟರ್ಪ್ರೈಸ್ ಪರಿಸರಗಳಿಗೆ.

- ವಿವಿಧ ಮಾರ್ಗಗಳಿಗೆ ನಾನು ಬಹು ದೃಢೀಕರಣ ಯೋಜನೆಗಳನ್ನು ಹೇಗೆ ಅನ್ವಯಿಸಬಹುದು?

- ವಿಭಿನ್ನ ಮಾರ್ಗಗಳಿಗೆ ನಿರ್ದಿಷ್ಟ ದೃಢೀಕರಣ ಯೋಜನೆಗಳನ್ನು ಅನ್ವಯಿಸಲು ನೀವು ನೀತಿ ಆಧಾರಿತ ಅಧಿಕಾರವನ್ನು ಬಳಸಬಹುದು. ಉದಾಹರಣೆಗೆ, ನೀವು a ಅನ್ನು ವ್ಯಾಖ್ಯಾನಿಸಬಹುದು JwtAuthPolicy JWT-ಸಂರಕ್ಷಿತ ಮಾರ್ಗಗಳಿಗಾಗಿ ಮತ್ತು a WinAuthPolicy ವಿಂಡೋಸ್ ದೃಢೀಕರಣ-ರಕ್ಷಿತ ಮಾರ್ಗಗಳಿಗಾಗಿ. ನಂತರ, ಬಳಸುವ ಮೂಲಕ [Authorize(Policy = "PolicyName")] ಗುಣಲಕ್ಷಣ, ನೀವು ಪ್ರತಿ ಮಾರ್ಗವನ್ನು ಅದರ ಸಂಬಂಧಿತ ದೃಢೀಕರಣ ಯೋಜನೆಗೆ ಬಂಧಿಸಬಹುದು.

- `WWW-Authenticate` ಹೆಡರ್ ಅನ್ನು ಕಸ್ಟಮೈಸ್ ಮಾಡುವುದು ಏಕೆ ಮುಖ್ಯ?

- ಕಸ್ಟಮೈಸ್ ಮಾಡುವುದು WWW-Authenticate ಕ್ಲೈಂಟ್ಗೆ ಸಂಬಂಧಿತ ದೃಢೀಕರಣ ವಿಧಾನವನ್ನು ಮಾತ್ರ ಜಾಹೀರಾತು ಮಾಡಲಾಗಿದೆ ಎಂದು ಹೆಡರ್ ಖಚಿತಪಡಿಸುತ್ತದೆ. ಉದಾಹರಣೆಗೆ, ನೀವು JWT ಮಾರ್ಗಗಳು ನೆಗೋಷಿಯೇಟ್ ವಿಧಾನವನ್ನು ಸೂಚಿಸಲು ಬಯಸುವುದಿಲ್ಲ, ಇದು ಕ್ಲೈಂಟ್ ಅನ್ನು ಗೊಂದಲಗೊಳಿಸಬಹುದು ಅಥವಾ ದೃಢೀಕರಣಕ್ಕಾಗಿ ಅನಗತ್ಯ ಪ್ರಾಂಪ್ಟ್ಗಳನ್ನು ಉಂಟುಮಾಡಬಹುದು. ಈ ಗ್ರಾಹಕೀಕರಣವು ಸುರಕ್ಷತೆಯನ್ನು ಅತ್ಯುತ್ತಮವಾಗಿಸಲು ಸಹಾಯ ಮಾಡುತ್ತದೆ ಮತ್ತು ಸ್ಪಷ್ಟವಾದ ದೃಢೀಕರಣದ ಹರಿವನ್ನು ಒದಗಿಸುವ ಮೂಲಕ ಬಳಕೆದಾರರ ಅನುಭವವನ್ನು ಸುಧಾರಿಸುತ್ತದೆ.

- ಬಹು ದೃಢೀಕರಣ ಯೋಜನೆಗಳನ್ನು ನಿರ್ವಹಿಸುವಲ್ಲಿ ನೀತಿ-ಆಧಾರಿತ ದೃಢೀಕರಣವು ಹೇಗೆ ಸಹಾಯ ಮಾಡುತ್ತದೆ?

- ನೀತಿ-ಆಧಾರಿತ ದೃಢೀಕರಣವು ವಿಭಿನ್ನ ಮಾರ್ಗಗಳಿಗಾಗಿ ಕಸ್ಟಮ್ ದೃಢೀಕರಣ ನೀತಿಗಳನ್ನು ವ್ಯಾಖ್ಯಾನಿಸಲು ನಿಮಗೆ ಅನುಮತಿಸುತ್ತದೆ, ಪ್ರತಿಯೊಂದೂ ನಿರ್ದಿಷ್ಟ ದೃಢೀಕರಣ ಯೋಜನೆಯೊಂದಿಗೆ. ಇದು ಕಾಳಜಿಗಳನ್ನು ಬೇರ್ಪಡಿಸುವ ಮೂಲಕ ಮತ್ತು ಪ್ರತಿ ಮಾರ್ಗಕ್ಕೂ ಸರಿಯಾದ ಭದ್ರತಾ ಕ್ರಮಗಳನ್ನು ಅನ್ವಯಿಸಲಾಗಿದೆಯೆ ಎಂದು ಖಚಿತಪಡಿಸಿಕೊಳ್ಳುವ ಮೂಲಕ ನಿಮ್ಮ ಕೋಡ್ ಅನ್ನು ಹೆಚ್ಚು ಸುಲಭವಾಗಿ ಮತ್ತು ನಿರ್ವಹಿಸುವಂತೆ ಮಾಡುತ್ತದೆ. ಪ್ರತಿ ಮಾರ್ಗಕ್ಕೂ ನೀವು ವಿಭಿನ್ನ ಯೋಜನೆಗಳು ಮತ್ತು ಅವಶ್ಯಕತೆಗಳನ್ನು ವ್ಯಾಖ್ಯಾನಿಸಬಹುದು, ಸೂಕ್ತವಾದ ಸಂಪನ್ಮೂಲಗಳಿಗೆ ಸರಿಯಾದ ಕಾರ್ಯವಿಧಾನವನ್ನು ಅನ್ವಯಿಸಲಾಗಿದೆ ಎಂದು ಖಚಿತಪಡಿಸಿಕೊಳ್ಳಬಹುದು.

- JWT ಕಾನ್ಫಿಗರೇಶನ್ನಲ್ಲಿರುವ `OnChallenge` ಈವೆಂಟ್ ಅನ್ನು ಇತರ ದೃಢೀಕರಣ ಯೋಜನೆಗಳಿಗೆ ಬಳಸಬಹುದೇ?

- ಹೌದು, ದಿ OnChallenge ಇತರ ಯೋಜನೆಗಳಲ್ಲಿನ ದೃಢೀಕರಣ ಸವಾಲುಗಳಿಗೆ ಪ್ರತಿಕ್ರಿಯೆಯನ್ನು ಕಸ್ಟಮೈಸ್ ಮಾಡಲು ಈವೆಂಟ್ ಅನ್ನು ಬಳಸಬಹುದು. ಉದಾಹರಣೆಗೆ, ಡೀಫಾಲ್ಟ್ ಹೆಡರ್ಗಳನ್ನು ನಿಗ್ರಹಿಸುವ ಮೂಲಕ ಅಥವಾ ಕ್ಲೈಂಟ್ಗೆ ಹಿಂತಿರುಗಿಸಲಾದ ದೋಷ ಸಂದೇಶಗಳನ್ನು ಬದಲಾಯಿಸುವ ಮೂಲಕ ನೆಗೋಷಿಯೇಟ್ ದೃಢೀಕರಣ ಯೋಜನೆಯ ನಡವಳಿಕೆಯನ್ನು ಕಸ್ಟಮೈಸ್ ಮಾಡಲು ನೀವು ಇದನ್ನು ಬಳಸಬಹುದು. ಈ ಈವೆಂಟ್ ದೃಢೀಕರಣ ಸವಾಲುಗಳನ್ನು ನಿಯಂತ್ರಿಸಲು ಪ್ರಬಲ ಮಾರ್ಗವನ್ನು ನೀಡುತ್ತದೆ.

- ASP.NET ಕೋರ್ನಲ್ಲಿ `UseAuthentication` ಮಿಡಲ್ವೇರ್ನ ಪಾತ್ರವೇನು?

- ದಿ UseAuthentication ASP.NET ಕೋರ್ ಅಪ್ಲಿಕೇಶನ್ನಲ್ಲಿ ದೃಢೀಕರಣವನ್ನು ಸಕ್ರಿಯಗೊಳಿಸಲು ಮಿಡಲ್ವೇರ್ ಅನ್ನು ಬಳಸಲಾಗುತ್ತದೆ. ಒಳಬರುವ ವಿನಂತಿಗಳನ್ನು ಮಾನ್ಯವಾದ ದೃಢೀಕರಣ ಟೋಕನ್ಗಳು ಅಥವಾ ರುಜುವಾತುಗಳಿಗಾಗಿ ಪರಿಶೀಲಿಸಲಾಗಿದೆ ಎಂದು ಇದು ಖಚಿತಪಡಿಸುತ್ತದೆ. ಈ ಮಿಡಲ್ವೇರ್ ಅನ್ನು ಮೊದಲು ಸೇರಿಸಬೇಕು UseAuthorization ಯಾವುದೇ ದೃಢೀಕರಣ ಪರಿಶೀಲನೆಗಳನ್ನು ನಡೆಸುವ ಮೊದಲು ಬಳಕೆದಾರರನ್ನು ಸರಿಯಾಗಿ ದೃಢೀಕರಿಸಲು ಮಿಡಲ್ವೇರ್.

- ASP.NET ಕೋರ್ನಲ್ಲಿ API ಗಳಿಗೆ ದೃಢೀಕರಣ ಮತ್ತು ದೃಢೀಕರಣವನ್ನು ನಾನು ಹೇಗೆ ಕಾನ್ಫಿಗರ್ ಮಾಡುವುದು?

- API ಗಳಿಗೆ ದೃಢೀಕರಣ ಮತ್ತು ದೃಢೀಕರಣವನ್ನು ಕಾನ್ಫಿಗರ್ ಮಾಡಲು, ನೀವು ಇದನ್ನು ಬಳಸಬೇಕಾಗುತ್ತದೆ AddAuthentication ಮತ್ತು AddAuthorization `Program.cs` ಫೈಲ್ನಲ್ಲಿರುವ ವಿಧಾನಗಳು. ಈ ವಿಧಾನಗಳು ದೃಢೀಕರಣ ಯೋಜನೆಗಳನ್ನು (JWT ಮತ್ತು ನೆಗೋಷಿಯೇಟ್ ನಂತಹ) ಹೊಂದಿಸುತ್ತವೆ ಮತ್ತು ಯಾವ ಮಾರ್ಗಗಳನ್ನು ಯಾವ ದೃಢೀಕರಣ ಯೋಜನೆಯಿಂದ ರಕ್ಷಿಸಬೇಕು ಎಂಬುದನ್ನು ನಿರ್ದಿಷ್ಟಪಡಿಸುವ ನೀತಿಗಳನ್ನು ವ್ಯಾಖ್ಯಾನಿಸುತ್ತದೆ. ನಂತರ, ಬಳಸಿ [Authorize] ನಿಮ್ಮ ಮಾರ್ಗಗಳನ್ನು ಸುರಕ್ಷಿತಗೊಳಿಸಲು ಗುಣಲಕ್ಷಣ.

- ವೆಬ್ API ಗಳಲ್ಲಿ JWT ಬೇರರ್ ದೃಢೀಕರಣವನ್ನು ಬಳಸುವುದರಿಂದ ಏನು ಪ್ರಯೋಜನ?

- JWT ಬೇರರ್ ದೃಢೀಕರಣವು ಸ್ಥಿತಿಯಿಲ್ಲದ ದೃಢೀಕರಣ ವಿಧಾನವಾಗಿದ್ದು ಅದು ಸರ್ವರ್ನಲ್ಲಿ ಅಧಿವೇಶನ ಸ್ಥಿತಿಯನ್ನು ನಿರ್ವಹಿಸದೆ ಬಳಕೆದಾರರನ್ನು ದೃಢೀಕರಿಸಲು ಸ್ಕೇಲೆಬಲ್ ಮತ್ತು ಸುರಕ್ಷಿತ ಮಾರ್ಗವನ್ನು ಒದಗಿಸುತ್ತದೆ. ಇದು API ಗಳಿಗೆ ವಿಶೇಷವಾಗಿ ಉಪಯುಕ್ತವಾಗಿದೆ ಏಕೆಂದರೆ ಇದು ಬಳಕೆದಾರರಿಗೆ ಟೋಕನ್ನೊಂದಿಗೆ ದೃಢೀಕರಿಸಲು ಅನುವು ಮಾಡಿಕೊಡುತ್ತದೆ, ಇದನ್ನು ಸುಲಭವಾಗಿ HTTP ವಿನಂತಿಗಳಲ್ಲಿ ರವಾನಿಸಬಹುದು, ಇದು ಆಧುನಿಕ ವೆಬ್ ಅಪ್ಲಿಕೇಶನ್ಗಳು ಮತ್ತು ಮೊಬೈಲ್ ಕ್ಲೈಂಟ್ಗಳಿಗೆ ಸೂಕ್ತವಾಗಿದೆ.

ಎರಡರ ಜೊತೆಗೆ ASP.NET ಕೋರ್ ಅಪ್ಲಿಕೇಶನ್ ಅನ್ನು ನಿರ್ಮಿಸುವಾಗ JWT ಬೇರರ್ ದೃಢೀಕರಣ ಮತ್ತು ವಿಂಡೋಸ್ ದೃಢೀಕರಣ, ಈ ದೃಢೀಕರಣ ಯೋಜನೆಗಳನ್ನು ನಿರ್ವಹಿಸುವುದು ಸವಾಲಾಗಿರಬಹುದು. ನಿರ್ಬಂಧಿಸುವುದು ಗುರಿಯಾಗಿದೆ WWW-ದೃಢೀಕರಿಸಿ ಮಾರ್ಗವನ್ನು ಆಧರಿಸಿ ಸಂಬಂಧಿತ ಯೋಜನೆಯನ್ನು ಮಾತ್ರ ತೋರಿಸಲು ಹೆಡರ್. ಕಸ್ಟಮ್ ಅಧಿಕಾರ ನೀತಿಗಳನ್ನು ವ್ಯಾಖ್ಯಾನಿಸುವ ಮೂಲಕ ಮತ್ತು ನಿರ್ವಹಿಸುವ ಮೂಲಕ ಆನ್ ಚಾಲೆಂಜ್ ಈವೆಂಟ್, ಡೆವಲಪರ್ಗಳು ಪ್ರತಿಕ್ರಿಯೆಯ ಹೆಡರ್ಗಳನ್ನು ಪರಿಣಾಮಕಾರಿಯಾಗಿ ನಿಯಂತ್ರಿಸಬಹುದು ಮತ್ತು ಪ್ರತಿ ದೃಢೀಕರಣ ಯೋಜನೆಯು ಸೂಕ್ತವಾದಲ್ಲಿ ಮಾತ್ರ ಅನ್ವಯಿಸುತ್ತದೆ ಎಂದು ಖಚಿತಪಡಿಸಿಕೊಳ್ಳಬಹುದು. ಈ ವಿಧಾನವು ಸುರಕ್ಷತೆ ಮತ್ತು ಬಳಕೆದಾರರ ಅನುಭವವನ್ನು ಹೆಚ್ಚಿಸುತ್ತದೆ, ವಿಶೇಷವಾಗಿ ಬಹು ದೃಢೀಕರಣ ಕಾರ್ಯವಿಧಾನಗಳ ಅಗತ್ಯವಿರುವ ಸನ್ನಿವೇಶಗಳಲ್ಲಿ.

ನಿರ್ದಿಷ್ಟ ಮಾರ್ಗಗಳಿಗಾಗಿ ಸರಿಯಾದ ದೃಢೀಕರಣ ಹೆಡರ್ಗಳನ್ನು ಖಚಿತಪಡಿಸಿಕೊಳ್ಳುವುದು

ಆಧುನಿಕ ASP.NET ಕೋರ್ ಅಪ್ಲಿಕೇಶನ್ನಲ್ಲಿ, ವಿವಿಧ ಮಾರ್ಗಗಳಿಗಾಗಿ JWT ಮತ್ತು Windows Authentication ನಂತಹ ದೃಢೀಕರಣ ಯೋಜನೆಗಳನ್ನು ನಿಯಂತ್ರಿಸುವುದು ಸ್ವಚ್ಛ ಮತ್ತು ಹೆಚ್ಚು ಸುರಕ್ಷಿತ ಅನುಷ್ಠಾನಗಳಿಗೆ ಕಾರಣವಾಗಬಹುದು. ಎಂಬುದನ್ನು ಖಚಿತಪಡಿಸಿಕೊಳ್ಳುವುದು ಇಲ್ಲಿ ಪ್ರಮುಖ ಸವಾಲು WWW-ದೃಢೀಕರಿಸಿ ಹೆಡರ್ಗಳು ಪ್ರತಿ ಮಾರ್ಗಕ್ಕೆ ಸೂಕ್ತವಾದ ದೃಢೀಕರಣ ವಿಧಾನವನ್ನು ಮಾತ್ರ ಜಾಹೀರಾತು ಮಾಡುತ್ತವೆ. ದೃಢೀಕರಣ ಸ್ಕೀಮ್ಗಳನ್ನು ಸರಿಯಾಗಿ ಕಾನ್ಫಿಗರ್ ಮಾಡುವ ಮೂಲಕ ಮತ್ತು ಪ್ರತಿ ಮಾರ್ಗಕ್ಕೆ ಪ್ರತಿಕ್ರಿಯೆ ಹೆಡರ್ಗಳನ್ನು ಕಸ್ಟಮೈಸ್ ಮಾಡುವ ಮೂಲಕ, ನೀವು ಸಂಘರ್ಷಗಳನ್ನು ನಿವಾರಿಸಬಹುದು ಮತ್ತು ನಿಮ್ಮ ಅಪ್ಲಿಕೇಶನ್ನ ಸುರಕ್ಷತೆಯನ್ನು ಸುಧಾರಿಸಬಹುದು. 🌐

ನಿಮ್ಮ ಸಂದರ್ಭದಲ್ಲಿ, ಪರಿಹಾರವು JWT ಮತ್ತು Windows Authentication ಎರಡಕ್ಕೂ ಕಸ್ಟಮ್ ಅಧಿಕಾರ ನೀತಿಗಳನ್ನು ಬಳಸುವುದನ್ನು ಒಳಗೊಂಡಿರುತ್ತದೆ. ಈ ನೀತಿಗಳ ಸಹಾಯದಿಂದ, ಪ್ರತಿ-ಮಾರ್ಗದ ಆಧಾರದ ಮೇಲೆ ಯಾವ ದೃಢೀಕರಣ ಯೋಜನೆಯನ್ನು ಬಳಸಬೇಕು ಎಂಬುದನ್ನು ನೀವು ನಿಯಂತ್ರಿಸಬಹುದು. ಡೀಫಾಲ್ಟ್ ಅನ್ನು ನಿಗ್ರಹಿಸುವ ಮೂಲಕ WWW-ದೃಢೀಕರಿಸಿ ಮೂಲಕ ಹೆಡರ್ ಆನ್ ಚಾಲೆಂಜ್ ನಿಮ್ಮ JWT ಕಾನ್ಫಿಗರೇಶನ್ನಲ್ಲಿ ಈವೆಂಟ್, JWT ಮಾರ್ಗಗಳಿಗಾಗಿ ಬೇರರ್ ಹೆಡರ್ ಮತ್ತು ವಿಂಡೋಸ್ ದೃಢೀಕರಣ ಮಾರ್ಗಗಳಿಗಾಗಿ ನೆಗೋಷಿಯೇಟ್ ಹೆಡರ್ ಅನ್ನು ಮಾತ್ರ ತೋರಿಸಲು ನೀವು ಪ್ರತಿಕ್ರಿಯೆಯನ್ನು ಸರಿಹೊಂದಿಸಬಹುದು. ಈ ವಿಧಾನವು ಪ್ರತಿಕ್ರಿಯೆಯಲ್ಲಿ ಸಂಬಂಧಿತ ಹೆಡರ್ ಅನ್ನು ಮಾತ್ರ ಕಳುಹಿಸುವುದನ್ನು ಖಚಿತಪಡಿಸುತ್ತದೆ, ದೃಢೀಕರಣ ಪ್ರಕ್ರಿಯೆಯನ್ನು ಸುಗಮಗೊಳಿಸುತ್ತದೆ ಮತ್ತು ಬಳಕೆದಾರರ ಅನುಭವವನ್ನು ಸುಧಾರಿಸುತ್ತದೆ. 🔒

ಈ ತಂತ್ರಗಳನ್ನು ಬಳಸುವ ಮೂಲಕ, ನಿಮ್ಮ ಬಳಕೆದಾರರಿಗೆ ನೀವು ಶುದ್ಧವಾದ ದೃಢೀಕರಣದ ಹರಿವನ್ನು ಸಾಧಿಸಬಹುದು ಮತ್ತು ದೃಢೀಕರಣಕ್ಕಾಗಿ ಅನಗತ್ಯ ಪ್ರಾಂಪ್ಟ್ಗಳನ್ನು ತಪ್ಪಿಸಬಹುದು. ಇದಲ್ಲದೆ, ಇದು ನಿಮ್ಮ ಅಪ್ಲಿಕೇಶನ್ನ ಭದ್ರತಾ ಭಂಗಿಯ ಮೇಲೆ ಉತ್ತಮ ನಿಯಂತ್ರಣವನ್ನು ಒದಗಿಸುತ್ತದೆ. ASP.NET ಕೋರ್ನಲ್ಲಿನ ಉತ್ತಮ-ಶ್ರುತಿ ದೃಢೀಕರಣವು ಹೆಚ್ಚು ಸೂಕ್ತವಾದ, ದೃಢವಾದ ಮತ್ತು ಸುರಕ್ಷಿತ ವೆಬ್ ಅಪ್ಲಿಕೇಶನ್ಗಳಿಗೆ ಹೇಗೆ ಅನುಮತಿಸುತ್ತದೆ ಎಂಬುದಕ್ಕೆ ಇದು ಉತ್ತಮ ಉದಾಹರಣೆಯಾಗಿದೆ. 💻

ಮೂಲಗಳು ಮತ್ತು ಉಲ್ಲೇಖಗಳು

- ASP.NET ಕೋರ್ನಲ್ಲಿ ದೃಢೀಕರಣವನ್ನು ಕಾನ್ಫಿಗರ್ ಮಾಡಲು ಆಳವಾದ ಡೈವ್ಗಾಗಿ, ಅಧಿಕೃತ Microsoft ದಸ್ತಾವೇಜನ್ನು ನೋಡಿ ASP.NET ಕೋರ್ ದೃಢೀಕರಣ .

- JWT ಬೇರರ್ ದೃಢೀಕರಣವನ್ನು ಬಳಸುವ ಮತ್ತು ಬಹು ಯೋಜನೆಗಳನ್ನು ನಿರ್ವಹಿಸುವ ಮಾರ್ಗದರ್ಶನಕ್ಕಾಗಿ, ಈ ಸಮಗ್ರ ಮಾರ್ಗದರ್ಶಿಯನ್ನು ಪರಿಶೀಲಿಸಿ ASP.NET ಕೋರ್ನಲ್ಲಿ JWT ಬೇರರ್ ದೃಢೀಕರಣ .

- ವಿಂಡೋಸ್ ದೃಢೀಕರಣ ಮತ್ತು ನೆಗೋಷಿಯೇಟ್ ಸ್ಕೀಮ್ ಕುರಿತು ಹೆಚ್ಚಿನ ವಿವರಗಳಿಗಾಗಿ, ನಲ್ಲಿ ದಸ್ತಾವೇಜನ್ನು ನೋಡಿ ASP.NET ಕೋರ್ನಲ್ಲಿ ವಿಂಡೋಸ್ ದೃಢೀಕರಣ .