Mengatasi Ralat Konsol Keycloak dengan Nginx dan Docker

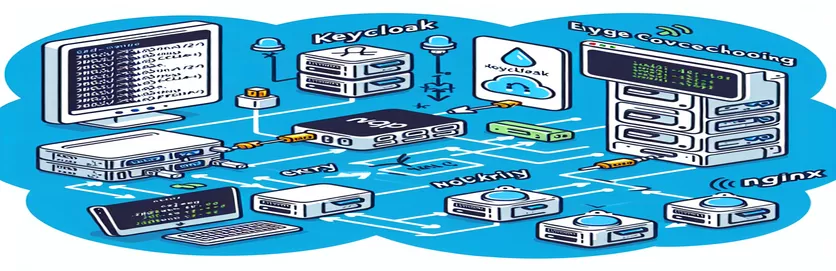

Menyediakan Keycloak dalam bekas Docker dengan proksi terbalik Nginx boleh menjadi konfigurasi yang berkuasa untuk mengurus akses selamat, tetapi ia tidak datang tanpa cabaran. 🐳 Apabila memindahkan pangkalan data Keycloak atau mengendalikan berbilang alam, ralat yang tidak dijangka selalunya boleh muncul, mewujudkan kekeliruan untuk pentadbir.

Senario ini menerangkan perpindahan daripada Keycloak v19.0.2 kepada Keycloak v26, semasa "Tidak dapat menentukan mesej ralat" muncul di semua alam selepas log masuk. Penjejakan isu melalui log Nginx dan log ralat Keycloak menunjukkan permintaan HTTP yang gagal.

Dalam persediaan yang serupa, proksi atau lapisan rangkaian yang salah konfigurasi boleh mencetuskan ralat "502 get laluan buruk", biasanya disebabkan oleh isu bagaimana laluan Nginx atau Docker meminta kepada Keycloak. Isu ini mungkin memerlukan pelarasan dalam tetapan proksi, pembolehubah persekitaran atau konfigurasi SSL untuk memastikan Keycloak berfungsi dengan lancar.

Dalam panduan ini, kami akan menelusuri penyelesaian yang berpotensi untuk menyelesaikan masalah ini dalam Keycloak. Kami akan menyemak konfigurasi utama, menganalisis log ralat dan meneroka tetapan khusus yang boleh membantu menstabilkan Keycloak dalam persediaan Docker-Nginx. Pada akhirnya, anda akan mendapat cerapan untuk menyelesaikan isu sedemikian dan memastikan akses lancar dan tidak terganggu kepada konsol pentadbir.

| Perintah | Penerangan |

|---|---|

| proxy_pass | Dalam Nginx, proxy_pass memajukan permintaan masuk daripada proksi terbalik ke pelayan huluan yang ditentukan (Keycloak dalam kes ini). Perintah ini penting dalam konfigurasi proksi terbalik kerana ia menetapkan laluan dari domain awam ke perkhidmatan dalaman. |

| proxy_set_header | Digunakan dalam konfigurasi Nginx untuk menetapkan atau mengatasi pengepala untuk permintaan yang melalui proksi. Perintah seperti X-Forwarded-Proto dan X-Real-IP memastikan Keycloak menerima IP dan protokol pelanggan, penting untuk mengekalkan maklumat sambungan yang selamat dan tepat. |

| ssl_certificate | Mengkonfigurasikan Nginx untuk menggunakan sijil SSL untuk sambungan HTTPS yang selamat. Arahan ssl_certificate menentukan lokasi fail sijil SSL, memastikan komunikasi yang disulitkan antara klien dan pelayan. |

| ssl_certificate_key | Bersama-sama dengan ssl_certificate, arahan ini menentukan laluan ke fail kunci peribadi SSL. Ia dipasangkan dengan sijil untuk mengesahkan identiti pelayan, membolehkan sambungan klien selamat. |

| env_file | Dalam Docker Compose, env_file membenarkan pembolehubah persekitaran luaran dimuatkan daripada fail, seperti bukti kelayakan pangkalan data atau tetapan Keycloak, memastikan konfigurasi Docker bersih dan selamat daripada nilai berkod keras. |

| command: start | Perintah Docker Compose ini secara eksplisit memulakan bekas Keycloak. Menentukan arahan mula boleh mengatasi tingkah laku lalai, memastikan pelayan Keycloak dimulakan dengan konfigurasi dan hujah yang dimaksudkan. |

| STATUS_CODE=$(curl -s -o /dev/null -w "%{http_code}" $URL) | Perintah Bash ini menggunakan curl untuk membuat permintaan HTTP senyap ke titik akhir Keycloak, hanya menangkap kod status HTTP. Ini digunakan untuk pemeriksaan kesihatan, menentukan sama ada Keycloak boleh diakses melalui kod respons yang dijangkakan. |

| assert | Dalam skrip ujian Python, tegaskan mengesahkan bahawa kod status HTTP daripada titik akhir Keycloak ialah 200 (OK). Jika syarat itu palsu, skrip menimbulkan ralat penegasan, penting untuk ujian automatik dan mengesahkan ketersediaan Keycloak. |

| docker restart nginx | Arahan CLI Docker yang memulakan semula bekas Nginx jika pemeriksaan kesihatan gagal. Ini memastikan perkhidmatan Nginx diperbaharui, berpotensi menyelesaikan isu sambungan antara Nginx dan Keycloak. |

| error_log | Arahan konfigurasi Nginx ini menentukan fail log untuk mesej ralat. Menetapkannya kepada tahap nyahpepijat amat berguna dalam persediaan yang kompleks kerana ia menyediakan log terperinci, membantu menyelesaikan masalah sambungan dengan Keycloak. |

Pecahan Terperinci Keycloak dan Konfigurasi Nginx

Skrip yang kami bangunkan untuk mengkonfigurasi Keycloak di belakang proksi terbalik Nginx memainkan peranan penting dalam penghalaan dan mengurus akses selamat kepada konsol pentadbir Keycloak. Fail konfigurasi Nginx, sebagai contoh, menentukan satu ke hulu blok yang mentakrifkan alamat IP belakang dan port Keycloak, membolehkan Nginx mengarahkan permintaan dengan tepat. Ini penting untuk senario di mana perkhidmatan Keycloak beroperasi dalam segmen rangkaian atau bekas Docker yang berbeza. Dengan menggunakan arahan proksi seperti proxy_pass, kami membolehkan Nginx bertindak sebagai perantara, mengendalikan permintaan luaran dan memajukannya ke titik akhir perkhidmatan dalaman Keycloak. Persediaan ini biasanya dilihat dalam persekitaran pengeluaran di mana proksi terbalik diperlukan untuk pengimbangan beban dan akses selamat.

Dalam konfigurasi Nginx, berbilang pengepala ditetapkan dengan proxy_set_header arahan untuk memastikan Keycloak menerima semua maklumat pelanggan dengan tepat. Sebagai contoh, X-Real-IP dan X-Forwarded-Proto digunakan untuk lulus IP klien dan protokol permintaan asal. Maklumat ini penting kerana Keycloak menggunakannya untuk menjana URL ubah hala yang tepat dan mengurus dasar keselamatan. Masalah biasa dalam persediaan sedemikian ialah tiada pengepala, yang boleh membawa kepada ralat apabila Keycloak cuba untuk mengesahkan pengguna atau mengesahkan alam. Dengan mentakrifkan pengepala ini secara eksplisit, pentadbir memastikan Keycloak menerima konteks yang diperlukan untuk memproses permintaan dengan betul. Pendekatan ini meningkatkan keselamatan dan ketekalan dalam cara permintaan diurus.

Fail Docker Compose yang kami buat untuk Keycloak memudahkan penggunaan dengan menggunakan fail env_file untuk semua pembolehubah persekitaran. Ini membolehkan bekas Docker memuatkan konfigurasi seperti bukti kelayakan pangkalan data, nama hos Keycloak dan laluan relatif, menjadikannya lebih selamat dan boleh disesuaikan. Menggunakan fail persekitaran juga praktikal kerana ia memisahkan maklumat sensitif daripada fail Docker Compose, mengelakkan nilai berkod keras. Akibatnya, menukar pangkalan data atau mengubah suai kelayakan akses menjadi lancar, yang amat berguna dalam persekitaran dinamik di mana perkhidmatan kerap dikemas kini. Dalam contoh, pembolehubah persekitaran KC_PROXY_HEADERS ditetapkan kepada "xforwarded" memastikan Keycloak memahami ia berada di sebalik proksi, membuat pelarasan dalam penjanaan URL dan pengurusan sesi dengan sewajarnya.

Sebagai tambahan kepada konfigurasi, kami menyediakan a Bash skrip yang berfungsi sebagai pemeriksaan kesihatan mudah untuk mengesahkan ketersediaan Keycloak. Skrip menggunakan keriting untuk melaksanakan permintaan HTTP ke titik akhir Keycloak dan menyemak sama ada kod status sama dengan 200, menunjukkan perkhidmatan itu beroperasi. Sekiranya berlaku kegagalan, skrip memulakan semula bekas Nginx, menawarkan satu bentuk pemulihan automatik. Persediaan ini sesuai untuk persekitaran pengeluaran yang masa hidup adalah kritikal, kerana ia membolehkan perkhidmatan pulih sendiri jika masalah sambungan berlaku. Menguji skrip seperti ini, bersama-sama dengan ujian unit berasaskan Python untuk kebolehcapaian titik akhir, mengukuhkan kestabilan sistem, memberikan pentadbir ketenangan fikiran mengetahui bahawa persediaan akan memberitahu atau membetulkan isu secara proaktif. Pendekatan proaktif kepada pengurusan ini adalah penting dalam meminimumkan masa henti dan memastikan akses lancar kepada Keycloak konsol pentadbir.

Menyediakan Nginx sebagai Proksi Terbalik untuk Keycloak dalam Docker

Penyelesaian backend dengan konfigurasi Nginx untuk proksi Keycloak

upstream sso-mydomain-com {server 10.10.0.89:8080;}server {listen 443 ssl;server_name sso.mydomain.com;location / {proxy_pass http://sso-mydomain-com/;proxy_set_header X-Real-IP $remote_addr;proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;proxy_set_header X-Forwarded-Proto $scheme;proxy_set_header X-Forwarded-Host $host;proxy_set_header X-Forwarded-Port $server_port;}ssl_certificate /etc/nginx/ssl/sso.mydomain.com/fullchain.pem;ssl_certificate_key /etc/nginx/ssl/sso.mydomain.com/privkey.pem;}server {listen 8443 ssl;server_name sso.mydomain.com;error_log /usr/local/nginx/logs/sso_err.log debug;location / {proxy_pass http://sso-mydomain-com/;proxy_set_header X-Real-IP $remote_addr;proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;proxy_set_header X-Forwarded-Proto $scheme;proxy_set_header X-Forwarded-Host $host;proxy_set_header X-Forwarded-Port $server_port;}ssl_certificate /etc/nginx/ssl/sso.mydomain.com/fullchain.pem;ssl_certificate_key /etc/nginx/ssl/sso.mydomain.com/privkey.pem;}

Konfigurasi Karang Docker Keycloak dengan Pembolehubah Persekitaran

Docker Compose fail untuk persediaan Keycloak dengan pembolehubah persekitaran

version: '3.9'services:keycloak:container_name: keycloakimage: quay.io/keycloak/keycloak:26.0env_file:- .envports:- "8080:8080"volumes:- /opt/keycloak/themes:/opt/keycloak/themes- /etc/localtime:/etc/localtimeprivileged: truecommand: start

Ujian Unit untuk Pengesahan Titik Akhir API Keycloak

Ujian unit berasaskan Python untuk mengesahkan tindak balas titik akhir Keycloak /whoami

import requestsdef test_whoami_endpoint():url = "https://sso.mydomain.com:8443/auth/admin/master/console/whoami?currentRealm=master"headers = {"Content-Type": "application/json"}try:response = requests.get(url, headers=headers, verify=True)assert response.status_code == 200, "Expected 200 OK, got {}".format(response.status_code)print("Test passed: whoami endpoint accessible")except requests.ConnectionError:print("Connection error: Check Nginx reverse proxy and Keycloak availability")except AssertionError as e:print("Assertion error:", e)# Run the testtest_whoami_endpoint()

Pendekatan Alternatif: Pemeriksaan Kesihatan Keycloak dengan Nginx Failover

Skrip Bash untuk melakukan pemeriksaan kesihatan pada Keycloak dan mulakan semula Nginx jika perlu

#!/bin/bash# Check if Keycloak is reachable via the /whoami endpointURL="http://10.10.0.89:8080/auth/admin/master/console/whoami"STATUS_CODE=$(curl -s -o /dev/null -w "%{http_code}" $URL)if [ "$STATUS_CODE" -ne 200 ]; thenecho "Keycloak endpoint unavailable, restarting Nginx..."docker restart nginxelseecho "Keycloak endpoint is healthy."fi

Mengoptimumkan Keycloak untuk Operasi Proksi Songsang yang Selamat dan Lancar

Apabila mengkonfigurasi Keycloak di belakang proksi terbalik seperti Nginx, beberapa pertimbangan tambahan boleh membantu memastikan persediaan selamat, berprestasi dan stabil. Satu aspek penting ialah penamatan SSL—mengendalikan HTTPS pada lapisan Nginx. Memandangkan Keycloak biasanya mendengar pada HTTP dalam Docker, Nginx boleh bertindak sebagai titik akhir SSL, memunggah penyulitan dan mengurangkan beban sumber pada Keycloak. Persediaan ini membolehkan Nginx berkomunikasi dengan Keycloak melalui HTTP sambil mengekalkan akses HTTPS yang selamat untuk pengguna akhir. Selain itu, sijil SSL disimpan hanya pada Nginx, memudahkan pengurusan sijil. Alat automatik seperti Let's Encrypt boleh menyelaraskan pembaharuan, terutamanya dengan skrip yang memuatkan semula Nginx sebagai kemas kini sijil.

Satu lagi faktor penting ialah pengimbangan dan penskalaan beban. Sebagai contoh, menggunakan konfigurasi rangkaian Docker, pentadbir boleh mencipta kumpulan pelayan huluan dalam Nginx yang merangkumi berbilang bekas Keycloak, meningkatkan pengagihan dan ketersediaan beban. The proxy_pass arahan menunjuk ke kumpulan ini, membolehkan Nginx menghalakan permintaan merentasi berbilang contoh Keycloak. Pendekatan ini berfaedah dalam persekitaran trafik tinggi, kerana ia menghalang mana-mana kejadian tunggal daripada terharu. Selain itu, kegigihan sesi, juga dipanggil sesi melekit, memastikan pengguna kekal berhubung dengan contoh yang sama, mengelakkan isu pengesahan. Pemeriksaan kesihatan boleh diautomasikan menggunakan skrip Nginx atau Docker, memantau ketersediaan Keycloak dan memulakan semula kejadian jika kegagalan berlaku. 🛠️

Akhir sekali, memanfaatkan metrik dan log terbina dalam Keycloak adalah penting untuk menyelenggara dan menyelesaikan masalah sistem. Keycloak boleh menjana log terperinci untuk setiap permintaan, yang, apabila dipasangkan dengan log akses Nginx, mencipta jejak audit yang lengkap. Alat pemantauan seperti Prometheus dan Grafana boleh menggambarkan metrik prestasi Keycloak, memberi amaran kepada pentadbir tentang anomali sebelum ia memberi kesan kepada pengguna. Dalam Nginx, tetapan log_ralat kepada debug tahap semasa persediaan menangkap maklumat terperinci untuk mendiagnosis isu konfigurasi atau rangkaian. Bersama-sama, strategi ini memastikan penggunaan Keycloak yang lebih berdaya tahan dan selamat, menjadikannya penyelesaian ideal untuk pengesahan gred perusahaan di sebalik proksi terbalik.

Soalan Lazim tentang Keycloak dengan Nginx dan Docker

- Bagaimanakah saya menyelesaikan ralat 502 Bad Gateway apabila menggunakan Keycloak dengan Nginx?

- Untuk menyelesaikan masalah ralat 502, semak konfigurasi Nginx dan pastikan proxy_pass URL sepadan dengan alamat kontena dan port Keycloak. Juga, sahkan Keycloak sedang berjalan dan boleh diakses melalui rangkaian dalaman.

- Bolehkah saya menggunakan penamatan SSL dengan Nginx untuk Keycloak?

- Ya, penamatan SSL di Nginx adalah perkara biasa. Konfigurasikan ssl_certificate dan ssl_certificate_key pada Nginx untuk mengendalikan HTTPS untuk permintaan masuk. Keycloak kemudiannya boleh berkomunikasi melalui HTTP.

- Bagaimanakah saya boleh memuatkan imbangan berbilang contoh Keycloak?

- Takrifkan an upstream blok dalam Nginx dengan setiap contoh Keycloak. Tetapkan proxy_pass ke pelayan huluan, dan Nginx akan mengedarkan permintaan pada semua keadaan.

- Apakah amalan terbaik untuk mendapatkan pembolehubah persekitaran Keycloak dalam Docker?

- guna env_file dalam Docker Compose untuk menyimpan data sensitif, mengelakkan nilai berkod keras. Juga, tetapkan kebenaran yang betul pada fail persekitaran untuk menyekat akses.

- Bagaimanakah saya mengautomasikan pembaharuan sijil SSL dalam Nginx?

- Alat seperti Let’s Encrypt mengautomasikan pembaharuan sijil. Selepas memperbaharui, gunakan skrip untuk memuat semula Nginx supaya sijil baharu berkuat kuasa tanpa memulakan semula bekas.

- Bolehkah Keycloak memantau kesihatannya melalui Nginx?

- Ya, dengan skrip yang mudah, curl boleh menyemak status titik akhir Keycloak. Apabila gagal, mulakan semula Nginx atau bekas, mengekalkan ketersediaan dan responsif.

- Adakah mungkin untuk menyelesaikan masalah log masuk Keycloak melalui log Nginx?

- Tetapkan error_log dalam Nginx ke debug level buat sementara waktu untuk menangkap log terperinci, membantu mendiagnosis isu pengesahan dan akses.

- Bagaimanakah saya boleh memastikan kegigihan sesi merentas berbilang contoh Keycloak?

- Konfigurasikan sesi melekit dalam Nginx untuk memastikan pengguna sentiasa berhubung dengan contoh Keycloak yang sama, mengurangkan isu log masuk akibat perubahan sesi.

- Bolehkah saya mengakses konsol pentadbir Keycloak melalui domain tersuai?

- Ya, tetapkan KC_HOSTNAME dalam pembolehubah persekitaran Keycloak kepada domain tersuai. Pastikan domain dihalakan dengan betul dalam Nginx.

- Bagaimanakah saya boleh mengesahkan jika Keycloak dikonfigurasikan dengan betul dengan Nginx?

- Selepas konfigurasi, gunakan curl untuk menyemak sama ada titik akhir bertindak balas dengan betul atau mengakses konsol pentadbir dan menyemak ralat. Juga, pantau log untuk sebarang masalah sambungan.

Penggulungan: Pengambilan Utama tentang Mengkonfigurasi Keycloak dan Nginx

Mengkonfigurasi Keycloak di belakang proksi terbalik Nginx boleh menjadi sangat berkesan untuk mendapatkan dan mengurus akses. Walau bagaimanapun, ralat seperti "502 Bad Gateway" dan isu konsol berkaitan alam sering timbul disebabkan oleh salah konfigurasi. Dengan menganalisis log dengan teliti, menyemak tetapan SSL dan proksi serta mengesahkan laluan rangkaian, anda boleh menyelesaikan masalah dan mengoptimumkan persediaan anda.

Melalui proses ini, kami telah menunjukkan cara kontena, tetapan proksi dan pembolehubah persekitaran berfungsi bersama untuk menstabilkan konsol pentadbir Keycloak. Sama ada untuk pengimbangan beban, pemunggahan SSL atau pengesahan yang lancar, persediaan yang dikonfigurasikan dengan baik menyediakan penyelesaian pengesahan yang berdaya tahan yang sesuai untuk pelbagai persekitaran pengeluaran. 🔧

Rujukan dan Sumber

- Butiran tentang menjalankan Keycloak dalam persekitaran Docker dan menyepadukan dengan Nginx sebagai proksi terbalik boleh didapati dalam dokumentasi Keycloak rasmi. Dokumentasi Keycloak

- Cerapan tentang mengkonfigurasi Nginx untuk proksi selamat, termasuk penamatan SSL dan amalan terbaik proksi terbalik, disediakan oleh panduan persediaan Nginx. Panduan Proksi Balik Nginx

- Dokumentasi rasmi Docker menawarkan pandangan komprehensif tentang Docker Compose dan pengurusan pembolehubah persekitaran, membantu menyelaraskan konfigurasi berbilang perkhidmatan. Pembolehubah Persekitaran Karang Docker

- Untuk penyelesaian masalah lanjutan bagi ralat 502, terutamanya dalam konfigurasi proksi yang kompleks, sumber penyahpepijatan dan pengelogan Nginx tidak ternilai. Panduan Nyahpepijat Nginx