Pierwsze kroki z weryfikacją poczty e-mail i przechowywaniem danych w JavaScript

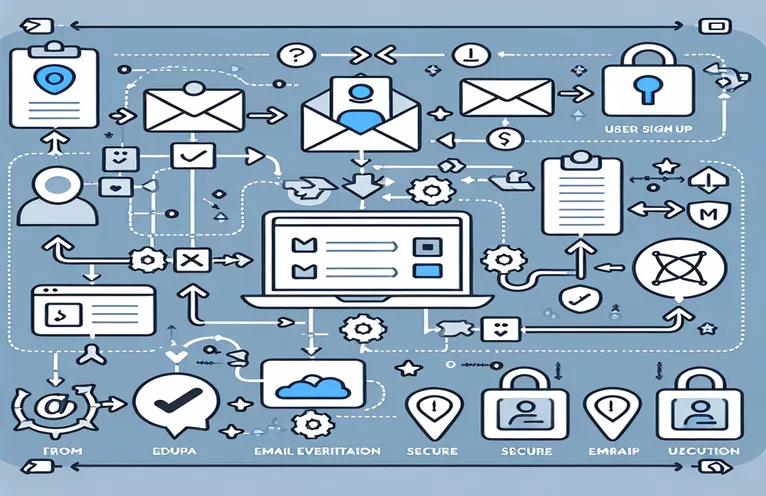

Wejście do świata tworzenia stron internetowych wiąże się z mnóstwem wyzwań i możliwości uczenia się, szczególnie w zakresie danych użytkowników i procesów uwierzytelniania. Jednym z typowych zadań jest skonfigurowanie formularza rejestracji, w którym użytkownicy mogą zarejestrować się, podając swoją nazwę użytkownika, adres e-mail i hasło. Krytyczne kroki następujące po tym procesie obejmują wysłanie wiadomości e-mail z potwierdzeniem, aby upewnić się, że wiadomość e-mail należy do użytkownika, oraz bezpieczne przechowywanie danych użytkownika w bazie danych. Ten wstępny krok nie tylko pomaga w weryfikacji autentyczności adresu e-mail, ale także zwiększa bezpieczeństwo konta użytkownika, zapobiegając nieautoryzowanemu dostępowi.

Jednak szczegóły techniczne związane z integracją tych funkcji w płynną obsługę użytkownika mogą wydawać się zniechęcające, szczególnie dla osób, które dopiero zaczynają korzystać z JavaScript i PHP w tandemie. Chociaż wysyłanie wiadomości e-mail i interakcja z bazami danych to zadania, które można wykonywać niezależnie, połączenie ich w celu harmonijnego działania po rejestracji użytkownika wymaga starannej aranżacji kodu i logiki. Celem tego wprowadzenia jest położenie podstaw pod zrozumienie komponentów i przepływów niezbędnych do wdrożenia bezpiecznego i wydajnego procesu rejestracji użytkownika bez uciekania się do mniej bezpiecznych praktyk, takich jak przechowywanie haseł w zmiennych sesji.

| Komenda | Opis |

|---|---|

| mail() | Wysyła wiadomość e-mail ze skryptu PHP |

| mysqli_connect() | Otwiera nowe połączenie z serwerem MySQL |

| password_hash() | Tworzy skrót hasła |

| mysqli_prepare() | Przygotowuje instrukcję SQL do wykonania |

| bind_param() | Wiąże zmienne z przygotowaną instrukcją jako parametry |

| execute() | Wykonuje przygotowane zapytanie |

Zwiększanie bezpieczeństwa użytkowników i doświadczenia w aplikacjach internetowych

W kontekście tworzenia stron internetowych zwiększenie bezpieczeństwa użytkowników przy jednoczesnym zapewnieniu płynnego korzystania z nich stanowi poważne wyzwanie. Jednym z kluczowych kroków w osiągnięciu tej równowagi jest wdrożenie skutecznego procesu rejestracji, który obejmuje weryfikację e-mailem. Metoda ta nie tylko potwierdza autentyczność adresu e-mail użytkownika, ale także stanowi pierwszą linię obrony przed botami i złośliwymi aktorami próbującymi utworzyć fałszywe konta. Wymagając od użytkowników weryfikacji adresu e-mail przed uzyskaniem pełnego dostępu do funkcji witryny lub aplikacji, programiści mogą znacznie zmniejszyć ryzyko spamu i oszustw. Co więcej, proces ten pozwala na bardziej spersonalizowaną obsługę użytkownika, ponieważ zweryfikowane adresy e-mail mogą być wykorzystywane do komunikacji, odzyskiwania hasła i angażowania użytkowników za pośrednictwem biuletynów i aktualizacji.

Integracja procesu rejestracji z bezpieczną obsługą haseł i zarządzaniem bazami danych dodatkowo wzmacnia bezpieczeństwo aplikacji. Wykorzystywanie nowoczesnych technik kryptograficznych do mieszania haseł, takich jak bcrypt lub Argon2, gwarantuje, że nawet w przypadku naruszenia danych osoby atakujące nie będą w stanie łatwo odszyfrować haseł użytkowników. Co więcej, praktyka zapytań sparametryzowanych zapobiega atakom polegającym na wstrzykiwaniu SQL, jednej z najczęstszych luk w zabezpieczeniach aplikacji internetowych. Te strategie techniczne, w połączeniu z przyjaznym dla użytkownika procesem weryfikacji za pomocą poczty elektronicznej, tworzą solidne ramy do zarządzania rejestracjami użytkowników. Wdrażanie takich funkcji wymaga dokładnego zrozumienia praktyk programistycznych zarówno front-end, jak i back-end, co podkreśla znaczenie kompleksowego podejścia do bezpieczeństwa sieci i doświadczenia użytkownika.

Potwierdzenie e-mailem i bezpieczna rejestracja użytkownika

Zaimplementowane za pomocą skryptów PHP

<?php$to = $email;$subject = 'Signup | Verification';$message = 'Please click on this link to activate your account:';$headers = 'From: noreply@yourdomain.com' . "\r\n";mail($to, $subject, $message, $headers);$conn = mysqli_connect('localhost', 'username', 'password', 'database');if (!$conn) {die('Connection failed: ' . mysqli_connect_error());}$stmt = $conn->prepare('INSERT INTO users (username, email, password) VALUES (?, ?, ?)');$passwordHash = password_hash($password, PASSWORD_DEFAULT);$stmt->bind_param('sss', $username, $email, $passwordHash);$stmt->execute();$stmt->close();$conn->close();?>

Zwiększanie bezpieczeństwa aplikacji internetowych poprzez skuteczne procesy rejestracji

Wraz z ewolucją technologii internetowych zmieniają się także strategie ochrony informacji o użytkownikach i zapewniania bezpiecznych interakcji w aplikacjach internetowych. Krytycznym aspektem tego bezpieczeństwa jest wdrożenie kompleksowego procesu rejestracji i uwierzytelniania. Obejmuje to nie tylko wstępne gromadzenie danych użytkownika, ale także weryfikację i bezpieczne przechowywanie tych informacji. Weryfikacja adresu e-mail odgrywa kluczową rolę w tym procesie, pełniąc funkcję strażnika zapewniającego dostęp tylko ważnym użytkownikom. Pomaga w ograniczaniu ryzyka związanego z kontami spamowymi i potencjalnymi zagrożeniami bezpieczeństwa. Wdrażając etap weryfikacji, programiści mogą znacznie zwiększyć integralność bazy użytkowników, co jest niezbędne do utrzymania zaufania i niezawodności w świadczonej usłudze.

Oprócz weryfikacji e-mailowej najważniejsze jest bezpieczeństwo haseł użytkowników i całej bazy danych. Szyfrowanie i bezpieczne algorytmy skrótu są niezbędne do ochrony haseł, czyniąc je nieczytelnymi nawet w przypadku naruszenia bezpieczeństwa. Bezpieczne przechowywanie informacji o użytkowniku, na przykład wykorzystanie przygotowanych instrukcji w interakcjach z bazą danych, chroni przed atakami polegającymi na wstrzykiwaniu kodu SQL, co jest powszechną luką w aplikacjach internetowych. Praktyki te świadczą o zaangażowaniu w bezpieczeństwo użytkowników i wspieranie bezpieczniejszego środowiska online. Co więcej, edukowanie użytkowników na temat praktyk związanych z bezpiecznymi hasłami i zapewnianie im płynnego, ale bezpiecznego procesu rejestracji może poprawić ogólne wrażenia użytkownika i stan bezpieczeństwa aplikacji internetowej.

Często zadawane pytania dotyczące procesów rejestracji i weryfikacji adresu e-mail

- Pytanie: Dlaczego weryfikacja adresu e-mail jest ważna w procesie rejestracji?

- Odpowiedź: Weryfikacja adresu e-mail pomaga potwierdzić, że adres e-mail użytkownika jest ważny i dostępny dla użytkownika, zmniejszając ryzyko spamu i nieautoryzowanego utworzenia konta.

- Pytanie: Jak mogę bezpiecznie przechowywać hasła użytkowników?

- Odpowiedź: Użyj nowoczesnych algorytmów mieszających, takich jak bcrypt lub Argon2, aby zaszyfrować hasła przed zapisaniem ich w bazie danych, upewniając się, że nie są przechowywane w postaci zwykłego tekstu.

- Pytanie: Co to jest zastrzyk SQL i jak można temu zapobiec?

- Odpowiedź: Wstrzykiwanie SQL to luka w zabezpieczeniach, która umożliwia osobie atakującej ingerencję w zapytania wysyłane przez aplikację do bazy danych. Można temu zapobiec, stosując przygotowane instrukcje i sparametryzowane zapytania.

- Pytanie: Czy mogę używać PHP do wysyłania wiadomości e-mail w celu weryfikacji?

- Odpowiedź: Tak, PHP udostępnia funkcję mail(), której można użyć do wysłania wiadomości e-mail w celu weryfikacji użytkownika.

- Pytanie: Jaki jest najlepszy sposób odzyskiwania hasła?

- Odpowiedź: Wdrożyj bezpieczny system oparty na tokenach, w którym do użytkownika wysyłany jest e-mailem unikalny, ograniczony czasowo link umożliwiający zresetowanie hasła.

Zabezpieczanie przyszłości: znaczenie solidnych procesów rejestracji

Krajobraz cyfrowy stale ewoluuje, wysuwając na pierwszy plan kluczowe znaczenie wdrożenia solidnych procesów rejestracji i środków bezpieczeństwa w aplikacjach internetowych. Droga od zebrania wstępnych informacji o użytkowniku do weryfikacji adresów e-mail i bezpiecznego przechowywania wrażliwych danych jest skomplikowana i obarczona potencjalnymi lukami w zabezpieczeniach. Jednak stosując najlepsze praktyki, takie jak stosowanie bezpiecznych algorytmów mieszania do przechowywania haseł, weryfikacja poczty e-mail przy nowych rejestracjach i ochrona przed wstrzykiwaniem SQL, programiści mogą stworzyć bezpieczniejsze i bardziej godne zaufania środowisko dla użytkowników. To nie tylko chroni użytkowników i ich dane, ale także poprawia reputację aplikacji internetowej jako bezpiecznej platformy. Wraz z postępem technologii powinny rozwijać się także metodologie stosowane do ochrony danych użytkowników. Przyszłość rozwoju sieci zależy od ciągłego doskonalenia i wdrażania środków bezpieczeństwa, które dotrzymują kroku pojawiającym się zagrożeniom, zapewniając wszystkim użytkownikom bezpieczne korzystanie z Internetu.