Razumevanje izzivov preverjanja e-pošte v sistemih za preverjanje pristnosti uporabnikov

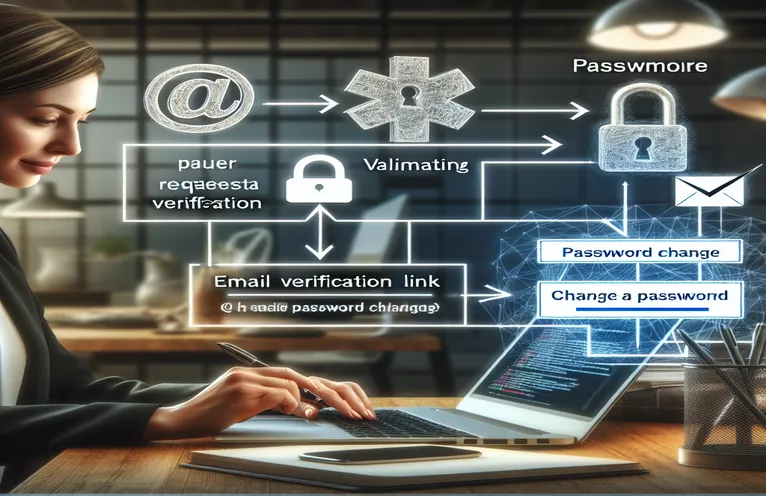

Gradnja poti za preverjanje pristnosti API z uporabo Node.js in Express običajno vključuje ustvarjanje varnih poti za postopke registracije uporabnikov in prijave. Ena skupna značilnost teh sistemov je preverjanje e-pošte, ki zagotavlja, da e-poštni naslov, ki ga je navedel uporabnik, pripada njim. Vendar razvijalci pogosto naletijo na nepričakovano vedenje med izvajanjem, kot so težave, ko se med postopkom preverjanja e-pošte nepričakovano spremenijo uporabniška gesla. Ta scenarij lahko zmede razvijalce, zlasti če upravljanje gesel vključuje tehnike šifriranja, kot je bcrypt.

Težava se pogosto pojavi po integraciji bcrypt za šifriranje gesel v potek registracije uporabnika. Pri uporabi nešifriranih gesel sistem deluje brez težav, vendar prehod na šifriranje bcrypt povzroči zaplete, ki vplivajo na prijavo uporabnika po preverjanju. Ta uvod postavlja temelje za raziskovanje posebnih vzrokov in možnih rešitev za preprečevanje spreminjanja gesla med postopkom preverjanja e-pošte, kar uporabnikom zagotavlja brezhibno izkušnjo preverjanja pristnosti.

Reševanje težav s preverjanjem e-pošte pri preverjanju pristnosti Node.js

Izvedba Node.js in Express Framework

// Fixing the password hash issue in the User schema pre-save middlewareconst UserSchema = new Schema({...password: { type: String, required: [true, 'password field required'] },verified: { type: Boolean, default: false },verificationToken: { type: String },}, { timestamps: true });UserSchema.pre('save', async function(next) {if (this.isModified('password') || this.isNew) {const salt = await bcrypt.genSalt();this.password = await bcrypt.hash(this.password, salt);}next();});

Izboljšanje logike preverjanja uporabnika in avtentikacije

JavaScript z uporabo Expressa in MongoDB

// Modifying the user verification route to prevent password resetconst verifyToken = async (req, res) => {try {const { token } = req.params;const user = await User.findOne({ verificationToken: token });if (!user) return res.status(401).json({ message: 'Invalid verification token!' });user.verified = true;user.verificationToken = undefined;await user.save({ validateBeforeSave: false });res.status(200).json({ message: 'User token has been verified!' });} catch (error) {console.log(error);return res.status(500).json({ message: 'Token verification failed!' });}}

Izboljšanje varnosti in uporabnosti v sistemih za preverjanje pristnosti uporabnikov

V sodobnem spletnem razvoju je varovanje postopkov preverjanja pristnosti uporabnikov ključnega pomena, skrbno ravnanje s šifriranjem gesel pa je temelj varnih sistemov. Pri uvajanju bcrypt za šifriranje gesel je bistveno razumeti njegov vpliv na celotno delovanje sistema in uporabniško izkušnjo. Bcrypt je funkcija zgoščevanja gesel, zasnovana tako, da je računsko intenzivna in pomaga preprečevati napade s surovo silo. Vendar pa mora njegova ustrezna izvedba zagotoviti, da med rutinskimi operacijami, kot je preverjanje e-pošte, nenamerno ne spremeni gesel. Da bi to preprečili, bi morali razvijalci izvajati preverjanja, da bi zagotovili, da se ponovno zgoščevanje gesel izvede le, ko uporabniki dejansko posodobijo svoja gesla.

Poleg tega je ključnega pomena razumevanje toka sprememb uporabniškega stanja v sistemu. Ko uporabnik preveri svojo e-pošto, to ne bi smelo sprožiti nobenih nepotrebnih posodobitev uporabnikovega gesla. Razvijalci morajo svojo kodo strukturirati tako, da razlikuje med dogodki, ki jih vodijo uporabniki (kot so spremembe gesel) in dogodki, ki jih vodi sistem (kot je preverjanje e-pošte). To razlikovanje preprečuje nenamerno spreminjanje občutljivih uporabniških informacij in povečuje robustnost postopka preverjanja pristnosti. Z osredotočanjem na logično ločevanje uporabniških in sistemskih dejanj lahko razvijalci ustvarijo bolj varne in intuitivne poteke dela za preverjanje pristnosti.

Pogosta vprašanja o avtentikaciji uporabnikov v Node.js

- vprašanje: Kaj je bcrypt in zakaj se uporablja za zgoščevanje gesel?

- odgovor: Bcrypt je funkcija zgoščevanja gesel, zasnovana tako, da je počasna in računsko intenzivna, zaradi česar je napadalcem težko izvajati napade s surovo silo.

- vprašanje: Zakaj se lahko med preverjanjem e-pošte spremeni geslo?

- odgovor: To se lahko zgodi, če sistem za preverjanje pristnosti med postopkom preverjanja e-pošte pomotoma znova zgošči že zgoščeno geslo, verjetno zaradi nepravilnega preverjanja stanja uporabnika.

- vprašanje: Kako lahko razvijalci preprečijo spreminjanje gesel med dogodki brez posodobitev?

- odgovor: Razvijalci bi morali izvajati preverjanje pogojev, da bi zagotovili, da se zgoščevanje gesel izvede le, ko je uporabnik spremenil polje za geslo.

- vprašanje: Kakšna je vloga soli pri zgoščevanju gesel?

- odgovor: Soli so naključni podatki, dodani geslom pred zgoščevanjem, ki napadalcem preprečujejo uporabo vnaprej izračunanih zgoščenih tabel za razbijanje zgoščenih vrednosti.

- vprašanje: Kako naj varno shranite žetone za preverjanje e-pošte?

- odgovor: Žetone za preverjanje je treba varno shraniti v zbirko podatkov in jih po uporabi za preverjanje počistiti, da preprečite ponovno uporabo ali ugrabitev žetonov.

Končne misli o izboljšanju varnosti avtentikacije

Zapletenost izvajanja varnih sistemov za preverjanje pristnosti uporabnikov v aplikacijah Node.js zahteva skrbno premislek, zlasti pri obravnavanju občutljivih operacij, kot sta obravnava gesel in preverjanje uporabnikov. Poudarjena težava, pri kateri so gesla nenamerno spremenjena med postopkom preverjanja e-pošte, poudarja potrebo po robustnih mehanizmih za ravnanje. Ključnega pomena je vključiti preverjanja, ki razlikujejo med spremembami gesel, ki jih vodijo uporabniki, in posodobitvami, ki jih vodi sistem. S tem lahko razvijalci preprečijo ponovno zgoščevanje gesel, razen če je to nujno potrebno, in se tako izognejo nenamernim spremembam. Poleg tega sta zagotavljanje, da se žetoni za preverjanje varno upravljajo in da so postopki preverjanja uporabnikov jasni in brez napak, temeljni koraki k izgradnji zaupanja in zanesljivosti v katerem koli sistemu za preverjanje pristnosti. Ta pristop ne le izboljšuje varnost, ampak tudi izboljšuje uporabniško izkušnjo z zagotavljanjem brezhibne interakcije s sistemom, kar zmanjšuje frustracije, povezane s težavami pri dostopu do računa.